Pelaku (kanan) membuat KTP palsu untuk mengambil alih nomor ponsel korban di Grapari Telkomsel | Cyberthreat.id

Pelaku (kanan) membuat KTP palsu untuk mengambil alih nomor ponsel korban di Grapari Telkomsel | Cyberthreat.id

Cyberthreat.id - Pembobolan rekening nasabah Bank BTN Cabang Bogor atas nama Irfan Kurnia yang membuat uangnya raib sebesar Rp2,95 miliar, mirip dengan yang menimpa wartawan senior Ilham Bintang. Pelaku dalam kedua kasus itu sama-sama mengawali aksinya dengan mengambil alih nomor ponsel korban lewat gerai resmi operator seluler. Dengan menguasai nomor ponsel, pelaku bisa mendapatkan akses ke akun perbankan korban, lantaran pihak bank menjadikan nomor ponsel sebagai salah satu metode verifikasi, termasuk mengirimkan kode password sekali pakai (OTP) ke ponsel.

Hanya saja, Ilham Bintang lebih beruntung daripada Irfan Kurnia. Setelah dilaporkan ke polisi pada 17 Januari 2020, pada 5 Februari Polda Metro Jaya mengumumkan telah menangkap delapan orang yang terlibat dalam sindikat pembobolan rekening bank Ilham Bintang. Sementara untuk kasus Irfan yang terjadi pada awal Juli 2019, hingga kini belum ada tersangkanya.

Seperti diberitakan sebelumnya, Irfan Kurnia kehilangan uang yang disimpan di Bank BTN Cabang Bogor senilai Rp2,965 miliar. Saldonya yang semula Rp3 miliar, hanya tersisa Rp35 juta. Belakangan diketahui, ada transferan via RTGS sebesar Rp2,95 miliar ke rekening Bank BCA Batu Ceper Jakarta, nomor 2241495568. Belakangan diketahui rekening itu atas nama PT Berkat Omega Sukses Sejahtera. Selain itu, ada pula penarikan via ATM sebesar Rp15 juta.

Berdasarkan penelusuran Irfan, itu terjadi setelah seseorang mengambil alih nomor ponselnya dengan menipu petugas di Grapari Telkomsel Tangerang City di Bumi Serpong Damai (BSD).

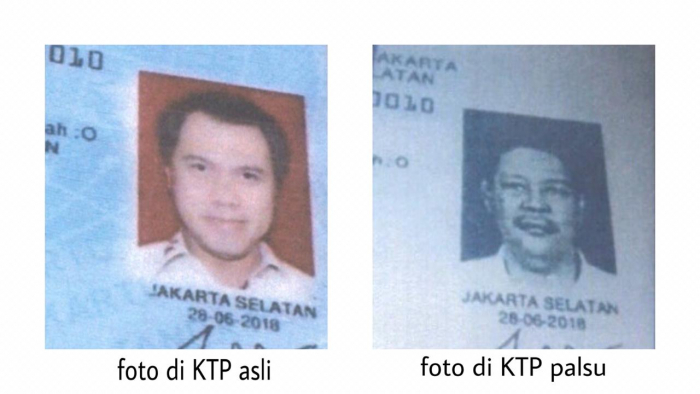

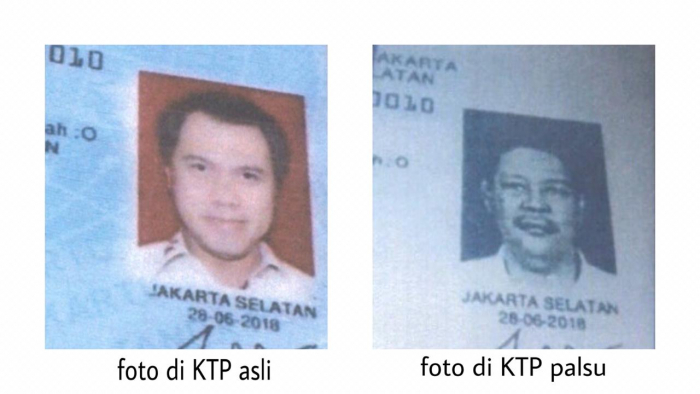

Menurut kuasa hukum Irfan, Pahrozi, pelaku penipuan datang ke Grapari Telkomsel dengan membawa KTP palsu. KTP itu menggunakan data diri Irfan Kurnia, namun fotonya memakai wajah pelaku.

Bermodalkan KTP palsu itu, pelaku meminta Grapari menerbitkan kartu baru dengan nomor yang sama dengan yang dipakai Irfan dengan alasan kartu lamanya hilang.

Setelah menguasai nomor ponsel Irfan yang terdaftar di Bank BTN itu, pelaku kemudian datang ke bank BTN Cabang Modernland Tangerang untuk membuat ATM baru, dan menarik uang sebesar Rp10,5 juta menggunakan ATM yang baru dibuatnya.

Setelah itu, pelaku datang ke Bank BTN Cabang BSD Tangerang dan meminta pihak bank mentransfer uang dari rekening Irfan senilai Rp2,95 miliar ke rekening atas nama PT Berkat Omega Sukses Sejahtera yang beralamat di Jalan Batu Ceper Raya Nomor 18A, Jakarta Pusat. Itu adalah perusahaan pertukaran uang (money changer). Diduga, pelaku menukar rupiah menjadi uang dolar.

(Lihat: Mengapa Uang Nasabah Gampang Hilang di Bank BTN?).

Hal serupa juga terjadi dalam kasus Ilham Bintang. Pengambil alih nomor ponselnya terlacak dilakukan di gerai Indosat Mal Bintaro Jaya Exchange, Tangerang Selatan.

Setelah menguasai nomor ponsel Ilham, pelaku menguras tabungan Ilham senilai Rp200 juta di Bank Commonwealth, dan membobol kartu kreditnya senilai Rp85 juta.

Polisi kemudian mengumumkan telah membekuk 8 tersangka yang terlibat pembobolan rekening bank dan kartu kredit milik Ilham Bintang. Menurut polisi, sebelum mengambil alih nomor Indosat milik Ilham, komplotan pelaku terlebih dahulu mendapatkan data diri Ilham termasuk jumlah tabungannya dari data Sistem Laporan Informasi Keuangan (SLIK) milik Otoritas Jasa Keuangan (OJK) yang dibeli dari seorang petugas TI di Bank Bintara Pratama Sejahtera bernama Hendri Budi Kusumo. (Lihat: 8 Tersangka Sindikat SIM Swapping Iham Bintang Ditangkap).

Sebagai pegawai bank, Hendri mendapat akses ke data SLIK OJK. Data itu antara lain berupa nomor rekening, nomor kartu kredit, nomor telepon, saldo rekening bank, dan limit kartu kredit. Menurut polisi, dari hasil jual beli itu, dalam setahun Hendri mendapat keuntungan mencapai Rp500 juta. (Baca: Bobolnya Rekening Ilham Bintang, Pegawai Bank Jual Data OJK).

Bermodal data itu, pelaku berbagi tugas. Ada yang membuat KTP palsu atas nama korban, untuk mengambil alih kartu SIM untuk menguasai nomor telepon korban. Nomor telepon dibutuhkan untuk menerima pasword sekali pakai (OTP) yang dikirim lewat SMS. Dengan begitu, pelaku bisa masuk ke akun m-banking milik korban.

Rekaman CCTV memperlihatkan salah satu tersangka pelaku yang bertugas mengambil alih nomor ponsel Ilham Bintang dengan datang langsung ke gerai Indosat di Mal Bintaro Exchange, Tangerang Selatan, pada 3 Januari 2020. | Foto: Akun Facebook Ilham Bintang.

Tersangka pelaku yang bertugas mendatangi gerai Indosat, wajahnya terdeteksi lewat rekamanan CCTV. Saat itu, Indosat mengakui ada kelalaian yang dilakukan petugas saat proses verifikasi data Ilham Bintang.

Atas perbuatannya, para tersangka dijerat Pasal 11 tahun 2008 tentang Informasi dan Transaksi Elektronik (ITE), Pasal 363 dan 263 KUHP, serta Undang-Undang Nomor 8 tahun 2010 tentang Tindak Pidana Pencucian Uang dengan ancaman 20 tahun penjara.

Sayangnya, nasib Irfan Kurnia berbeda dengan Ilham Bintang. Meskipun kerugian Irfan hampir Rp3 miliar, namun polisi belum menemukan tersangka pelaku meski kasusnya terjadi lebih setahun lalu. Kini, Irfan menggugat Bank BTN ke pengadilan dan akan menjalani sidang perdana pada Rabu (11 November 2020) di Pengadilan Jakarta Pusat.[]

Update:

Share: