Ilustrasi | Foto: freepik.com

Ilustrasi | Foto: freepik.com

Cyberthreat.id – Hacker berjuluk “pumpedkicks” baru-baru ini mengklaim memiliki dua akses masuk (login) VPN Bank Rakyat Indonesia dan menawarkannya seharga Rp 1,42 juta di forum peretas.

Saat dihubungi Cyberthreat.id via email pekan lalu, sang hacker mengatakan, bahwa dua akses masuk layanan VPN (virtual private network) tersebut telah terjual. Sayangnya, dia enggan memberikan bukti kapan penjualan tersebut dilakukan.

Kabar beredarnya penjualan akses VPN tersebut dibantah oleh Corporate Secretary BRI Aestika Oryza Gunarto. “Informasi yang beredar tersebut adalah tidak benar,” kata dia ketika dihubungi Cyberthreat.id, Senin (23 November 2020). (Baca: Peretas Klaim Miliki Akses Login VPN BRI, Corsec BRI: Itu Tidak Benar!)

Aestika mengklaim sistem elektronik dan data nasabah BRI saat ini dijamin aman. Selama ini, pihaknya juga selalu memantau informasi yang beredar di internet, termasuk forum dark web guna mengambil langkah-langkah mitigasi atas informasi yang beredar.

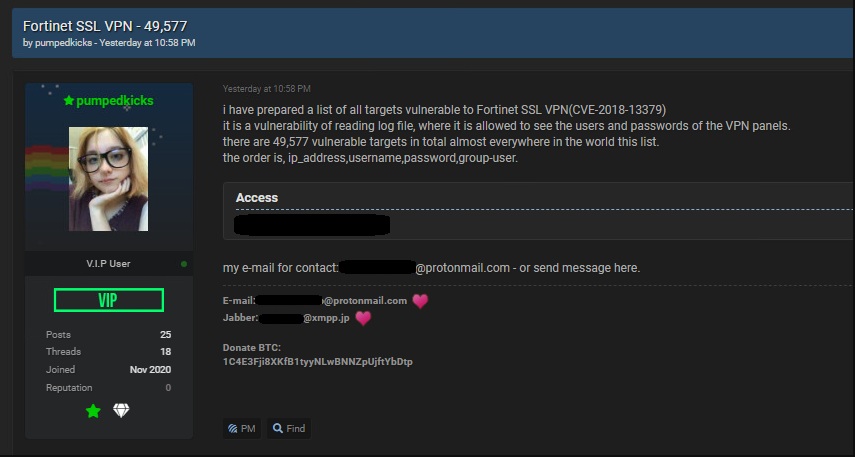

Tak lama setelah unggahan “pumpedkicks” ke RaidForums pada 12 November, komunitas peneliti keamanan siber dari Bank Security (@Bank_Security) menemukan, bahwa akun yang sama berbagi 49.577 Internet Protocol (IP) yang rentan pada Fortinet SSL VPN.

“Peretas ini juga mengklaim memiliki kredensial teks jelas yang terkait dengan ribuan IP tersebut,” tulis Bank Security di akun Twitter-nya pada 19 November lalu.

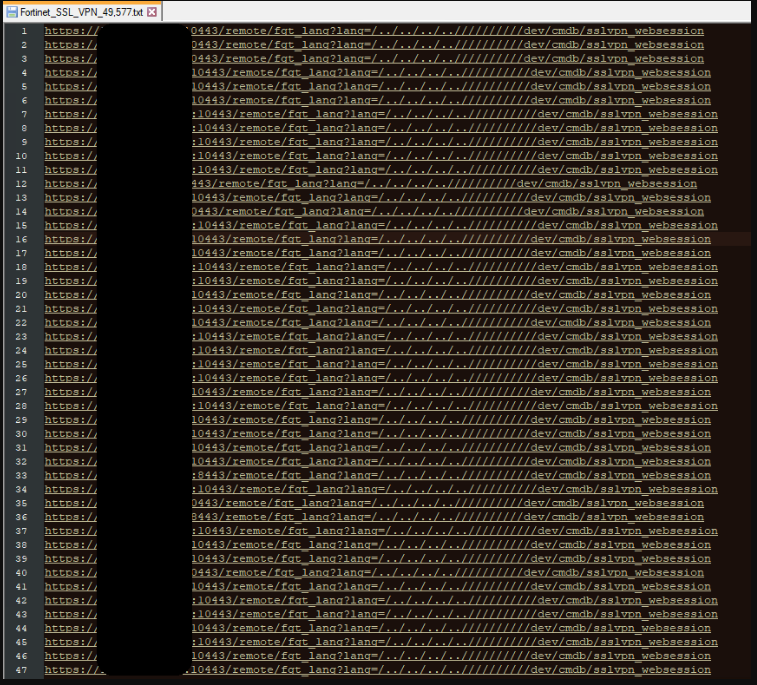

Sistem VPN Fortinet yang rentan tersebut bisa mudah dieksploitasi. “Penyerang dapat mengeksploitasi jalur kerentanan traversal untuk mengunduh file sistem FortiOS dari jarak jauh tanpa perlu otentikasi, jika layanan VPN Secure Sockets Layer (SSL) diaktifkan,” tulis iTNews, portal berita cybersecurity, Senin (23 November).

Dalam pengujian iTNews juga menemukan daftar server yang belum ditambal (patched) melalui layanan pengindeksan kerentanan. Daftar alamat Internet Protocol tersebut tampaknya ke domain terdaftar Australia.

Daftar rentan tersebut termasuk lembaga keuangan (perbankan) dan lembaga pemerintah dari seluruh dunia, tulis Bleeping Computer, Minggu (22 November).

Kerentanan yang diberi label CVE-2018-13379 itu mempengaruhi sejumlah besar perangkat VPN Fortinet FortiOS SSL yang belum ditambal.

“Eksploitasi yang diposting oleh peretas memungkinkan penyerang mengakses file sslvpn_websession dari Fortinet VPN untuk mencuri kredensial login. Kredensial yang dicuri ini kemudian dapat digunakan untuk menyusupi jaringan dan menyebarkan ransomware,” tulis Bleeping Computer.

Meskipun bug itu telah diungkapkan pada 2018, para peneliti menemukan sekitar 50.000 target yang masih dapat menjadi target penyerang.

Menurut peneliti Bank Security, untuk mengetahui perusahaan mana saja yang terkena dampak, pihaknya meluncurkan “nslookup” pada semua daftar IP tersebut.

“Dan, banyak dari mereka saya menemukan domain terkait,” kata peneliti itu.

"Ini adalah kerentanan lama, terkenal dan mudah dieksploitasi. Penyerang sudah menggunakannya untuk waktu yang lama. Sayangnya, perusahaan memiliki proses patching yang sangat lamba, dan karena alasan ini, penyerang dapat memanfaatkan kelemahan ini untuk membahayakan perusahaan di semua sektor."

Tanggapan Fortinet

Pada Senin kemarin, Fortinet mengeluarkan pernyataan sehubungan dengan kerentanan tersebut.

"Keamanan pelanggan kami adalah prioritas pertama kami. Pada Mei 2019 Fortinet mengeluarkan peringatan PSIRT terkait kerentanan SSL yang telah teratasi, dan juga telah berkomunikasi langsung dengan pelanggan dan lagi melalui posting blog perusahaan pada Agustus 2019 dan Juli 2020 sangat merekomendasikan peningkatan, "kata juru bicara Fortinet.

"Dalam sepekan terakhir, kami telah berkomunikasi dengan semua pelanggan yang memberi tahu mereka lagi tentang kerentanan dan langkah-langkah untuk memitigasi.”

“Meskipun kami tidak dapat memastikan bahwa vektor serangan untuk grup ini terjadi melalui kerentanan ini, kami terus mendorong pelanggan untuk menerapkan peningkatan dan mitigasi. Untuk mendapatkan informasi lebih lanjut, silakan kunjungi blog kami yang telah diperbarui dan segera merujuk ke penasihat [PSIRT] Mei 2019," jelas Fortinet.[]

Redaktur: Andi Nugroho

Share: