Ilustrasi via itcoding

Ilustrasi via itcoding

Cyberthreat.id - Selama dua tahun terakhir kelompok peretas Rusia menargetkan ratusan perusahaan industri untuk mencuri uang mereka.

Dikutip dari Security Week , laporan terbaru dari perusahaan keamanan siber Kaspersky menyebutkan, para peretas ini berfokus pada perusahaan di Rusia, dengan memanfaatkan email phishing untuk penyebaran malware. Bahkan, dalam beberapa kasus, dokumen sah yang dicuri dalam serangan sebelumnya dimanfaatkan untuk manipulasi psikologis.

Menurut Kaspersky ada karakteristik dari serangan ini, yakni penggunaan utilitas administrasi jarak jauh, termasuk Remote Manipulator System/Remote Utilities (RMS) dan TeamViewer. Sedangkan malware digunakan untuk menyembunyikan API pengguna untuk menghindari menarik perhatian.

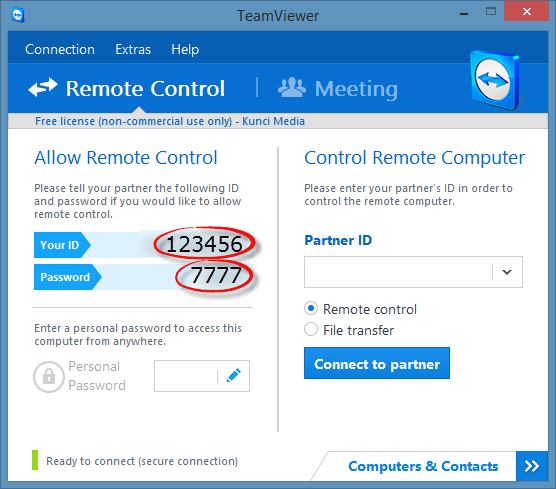

TeamViewer sebenarnya adalah sebuah aplikasi yang dapat digunakan sebagai media komunikasi jarak jauh untuk menghubungkan sebuah komputer dengan komputer lain menggunakan akses internet.

Menggunakan TeamViewer, seseorang bisa terkoneksi ke PC atau server mana saja di seluruh dunia hanya dalam beberapa detik, lalu mengakses komputernya dari jarak jauh. Normalnya, TeamViewer akan memberi kode akses berupa nomor ID dan password untuk dimasukkan di komputer yang hendak diakses dari jarak jauh. Bagian inilah yang diakali peretas sehingga dapat mengakses sebuah komputer dari jarak jauh.

Kampanye yang dilakukan peretas Rusia ini pertama kali dirinci pada 2018 lalu. Saat itu Kaspersky mengatakan, lebih dari 400 organisasi telah diserang dan jumlah organisasi korban telah meningkat, terlebih mereka telah memperbaharui teknik serangan.

Secara khusus, penjahat siber saat ini telah beralih menggunakan API web pada infrastruktur cloud RMS sebagai saluran notifikasi untuk mendapatkan ID TeamViewer mesin yang terinfeksi, bukan perintah malware dan server kontrol. Dalam serangan yang sedang berlangsung, spyware dan Mimikatz telah digunakan untuk mencuri kredensial pengguna.

"Para penjahat siber ini akan berpura-pura menjadi mitra bisnis dari organisasi yang ditargetkan,dan meminta korban yang dituju untuk meninjau dokumen terlampir," ungkap Kaspersky

Email dibuat secara individual untuk setiap korban dan lampirannya dilindungi kata sandi, untuk mencegah pemindaian oleh aplikasi anti-virus. Lampiran tersebut berisi skrip JavaScript yang dikaburkan dilengkapi dengan file PDF yang sah. Bahkan dalam sebuah serangan terbaru, para peretas mulai menggunakan dokumen aktual terkait aktivitas organisasi, termasuk salinan pindaian memo, surat, dan formulir dokumentasi pengadaan, yang tampaknya dicuri dalam serangan sebelumnya.

Nantinya, skrip JavaScript akan meluncurkan malware, yang menginstal versi TeamViewer, serta malware tambahan ketika lebih banyak informasi perlu dikumpulkan dari mesin target. Dalam serangan sebelumnya, peretas menggunakan DLL berbahaya untuk menyembunyikan antarmuka pengguna TeamViewer dan menjaga agar serangan tidak terlihat.

"Muatan yang diambil oleh skrip berbahaya disimpan di sumber daya yang meniru situs web perusahaan berbahasa Rusia," tulis Kaspersky.

Beberapa industri yang menjadi korban dari serangan ini termasuk perusahaan Rusia dari sektor manufaktur, minyak dan gas, industri logam, teknik, energi, konstruksi, pertambangan, dan logistik. Para penyerang tampaknya memiliki minat khusus di sektor energi.

Menurut Kaspersky, tujuan dari kampanye ini adalah untuk mencuri uang dari organisasi yang ditargetkan. Para peretas memperoleh kendali penuh atas sistem target, setelah itu mereka mulai mencari perangkat lunak keuangan dan akuntansi serta dokumen yang relevan, yang digunakan untuk melakukan penipuan finansial.

"Dalam serangan terbaru, penyerang menggunakan dokumen yang mungkin dicuri dari organisasi untuk melakukan serangan berikutnya, termasuk serangan terhadap mitra perusahaan korban."[]

Editor: Yuswardi A. Suud

Share: