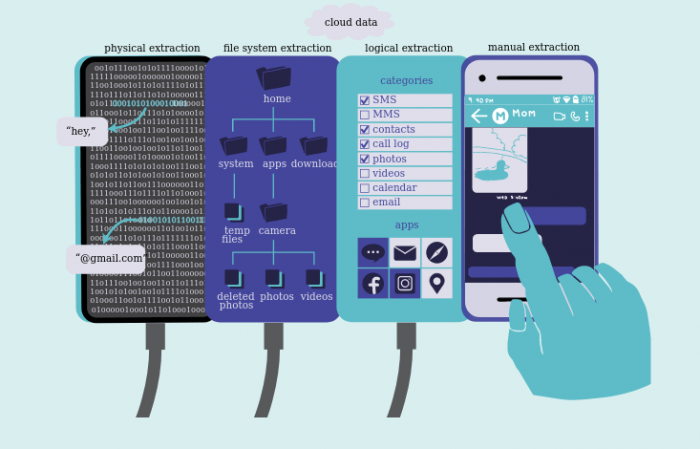

Ilustrasi via Upturn

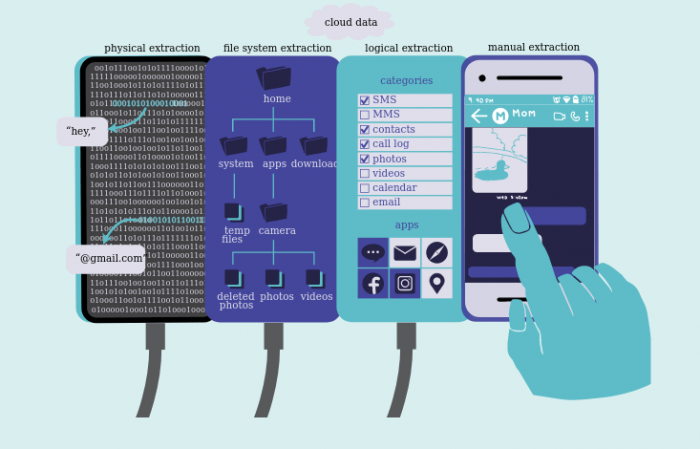

Ilustrasi via Upturn

Cyberthreat.id - Langkah-langkah untuk mengamankan ponsel cerdas kian canggih dalam beberapa tahun terakhir, berkembang dari kata sandi menjadi sidik jari hingga pengenalan wajah dan enkripsi tingkat lanjut.

Pengamanan ini diperlukan sebab ponsel cerdas menyimpan data kemana Anda pergi, dengan siapa Anda berkomunikasi, foto-foto Anda, apa saja yang Anda beli secara online, dan pertanyaan apa yang sering anda ketikkan untuk menemukan jawabannnya di Google.

Faktanya, ponsel Anda ternyata tak seaman yang Anda kira. Lembaga penegak hukum mampu membobol sebuah ponsel cerdas yang terkunci dan terenkripsi, bahkan mengambil alih kendali dari jarak jauh.

Laporan terbaru dari lembaga nirlaba kebebasan digital Upturn, seperti dikutip Business Insider dan Wired, menyebutkan lembaga penegak hukum di Amerika Serikat bekerja sama dengan perusahaan forensik digital yang berfokus pada upaya membuka kunci ponsel, mengakses, dan menyalin data terenkripsi.

Polisi secara rutin mendapatkan surat perintah untuk menggeledah ponsel tersangka -seperti halnya menggeledah rumah tersangka- terutama dalam investigasi kasus-kasus besar. Namun, dokumen terbaru menunjukkan polisi di sana secara teratur membobol telepon dalam kasus-kasus kecil seperti vandalisme dan pengutilan. Selain itu, penegak hukum dapat menghindari perintah dengan mendapatkan persetujuan tersangka untuk menggeledah telepon mereka.

Menurut laporan itu, lembaga penegak hukum di 50 negara bagian di Amerika telah menandatangani kontrak dan dengan penyedia alat forensik perangkat seluler seperti Cellebrite, Grayshift dan AccessData.

Disebutkan, polisi menghabiskan mulai dari US$ 9.000 hingga lebih dari US$ 20 ribu untuk membeli dan mendapatkan lisensi penggunaan alat-alat itu. Untuk ponsel yang lebih sulit dibobol -seperti iPhone model terbaru -- dapat dikirim ke perusahaann seperti Celleberite, yang mengenakan biaya ribuan dolar untuk membuka satu ponsel.

Laporan itu menyoroti kebuntuan selama satu dekade antara perusahaan teknologi besar dan penegak hukum. Badan-bada termasuk Departemen Kehakiman telah secara terbuka menekan Apple dan pembuat ponsel lainnya untuk memudahkan polisi membobol telepon yang dienkripsi. Namun, perusahaan teknologi bersikukuh bahwa akses pintu belakang seperti itu tidak dapat ditambahkan secara wajar tanpa mengorbankan keamanan keseluruhan perangkat mereka untuk semua pengguna.

Namun, catatan terbaru dari Upturn memperlihatkan lembaga penegak hukum tidak harus bergantung pada pembuat ponsel untuk membobol perangkat terenkripsi. Sebaliknya, dalam banyak kasus mereka dapat dengan mudah membobolnya sendiri.

"Penegak hukum menggunakan alat forensik perangkat seluler puluhan ribu kali, sebagai alat investigasi serba guna, untuk berbagai pelanggaran yang sangat luas, seringkali tanpa surat perintah," para penulis menyimpulkan. "Dan penggunaannya semakin meningkat."

Antara 2015 hingga 2019, Upturn menemukan hampir 50 ribu kasus polisi menggunakan alat forensik perangkat seluler untuk menyedot data ponsel. Ditemukan setidaknya 2.000 lembaga di seluruh negeri telah menggunakan alat penyedot data ponsel itu.

Penulis laporan berpendapat alat tersebut memberikan informasi tentang kehidupan orang-orang yang berada di luar konteks investigasi, dan beberapa lembaga penegak hukum membatasi kapan dan pada kondisi bagaimana alat itu dapat digunakan.

"Pembenaran yang kami lihat adalah: orang yang menjual narkoba atau menggunakan narkoba menggunakan telepon," kata Logan Koepke, penulis utama laporan itu. "Tapi tentu saja semua orang menggunakan telepon."

Polisi dapat meminta seseorang untuk membuka kunci ponselnya dalam suatu kasus. Persetujuan pemilik, bagaimana pun, adalah hal mendasar. Upturn menemukan bahwa 53 persen dari lebih 1.500 ekstraksi data ponsel menyetujui data ponselnya diambil oleh Kantor Sheriff di Harrys County, Texas. Sementara di Atlanta, hanya sekitar 10 persen dari hampir 1.000 ekstraksi dilakukan dengan persetujuan pemilik.

Jika pemiliknya menolak membuka kunci ponsel, polisi harus mendapatkn surat perintah penangkapan. Pada 2016, Apple menolak permintaan FBI untuk memberi penyidik akses ke iPhone 5C yang terkunci milik salah satu pria bersenjata yang diyakini telah menewaskan 16 orang di San Bernardino, California. FBI menghubungi perusahaan luar untuk membantu penegak hukum membuka kuncinya.

Dalam laporan tu, Upturn menyebutkan telah meninjau ratusan surat perintah penggeledahan yang meminta pengguna alat forensik perangkat seluler untuk kejahatan besar dan kecil, dari dugaan pembunuhan hingga mengutil.

Menurut penulis, polisi sering memberikan pembenaran yang lemah untuk membuka kunci ponsel seseorang. Selain itu surat perintah penangkapan biasanya tidak terbatas pada informasi spesifik yang membuat polisi harus menggeledah isi ponsel.

Pada 2017, polisi di Minnesota menerima laporan dari dua remaja yang memperebutka lebih dari $70 di McDonald's. Dalam surat perintah penggeledahan yang diterima Upturn, seorang pejabat mengatakan bahwa bahwa mereka membutuhkan data ponsel untuk melihat kemungkinan ada diskusi tentang uang US$70 itu di ponsel mereka.

Walhasil, saat polisi tiba, mereka menangkap kedua pemuda itu, dan akhirnya menerima salinan lengkap isi ponsel mereka, termasuk log panggilan, teks dan isi email, riwayat pencarian internet dan data GPS.

Para pendukung privasi khawatir meluasnya penggunaan teknologi peretasan telepon dalam kasus-kasus kecil --dimungkinkan oleh kesediaan orang-orang memberikan bukti kepada polisi jika mereka yakin tidak beersalah -- dapat menjadi preseden untuk pengawasan luas yang tidak mungkin dilakukan di dekade lalu. Jumlah orang Amerika yang memiliki ponsel cerdas telah melonjak dari 35 persen pda 2011 menjadi lebih dari 80 persen saat ini.

"Setiap orang Amerika berisiko ponselnya digeledah secara forensik oleh penegak hukum," tulis peneliti Upturn.

Di Indonesia, penggunaan Celebrite untuk menyedot data ponsel pernah dipamerkan oleh Pusat Laboratorium Forensik (Puslabfor) Mabes Polri Cabang Surabaya. Alat itu dipamerkan dalam puncak perayaan HUT ke-73 Bhayangkara yang digelar di lapangan Makodam V/Brawijaya, Surabaya pada Rabu, 10 Juli 2019.

Kepala Urusan Narkoba Forensik Labfor Mabes olri Cabang Surabaya AKP Yuli Khrisna kepada wartawan saat itu mengatakan alt itu bisa menemukn data berupa aktivitas tersangka di ponsel, hingga memunculkan kembali file yang telah dihapus.

"Semua informasi dari ponsel bisa diakses melalui alat ini. Karena prinsipnya di semua ponsel saat nomor ponsel diregistrasi, semua aktivitas pasti bisa diakses, termasuk file yang telah dihapus. Alat ini juga pernah memeriksa ponsel Vanessa Angel dalam kasus pelanggaran UU ITE," kata Yuli Khrisna kepada wartawan. []

Berita terkait:

Share: