Ilustrasi

Ilustrasi

Cyberthreat.id - Grup APT (peretas yang disponsori negara) bernama XDSpy menargetkan pemerintah dan bisnis di Eropa Timur selama lebih dari sembilan tahun.

Dikutip dari Info Security Magazine, peneliti keamanan dari ESET baru-baru ini menemukan kelompok APT yang selama sembilan tahun menargetkan pemerintah dan bisnis Eropa Timur untuk mencuri informasi sensitif.

Geng APT ini diberi nama XDSpy oleh para peneliti. Kelompok ini diketahui tidak memiliki kesamaan kode berbahaya, infrastruktur jaringan atau target regional dengan kelompok APT lainnya.

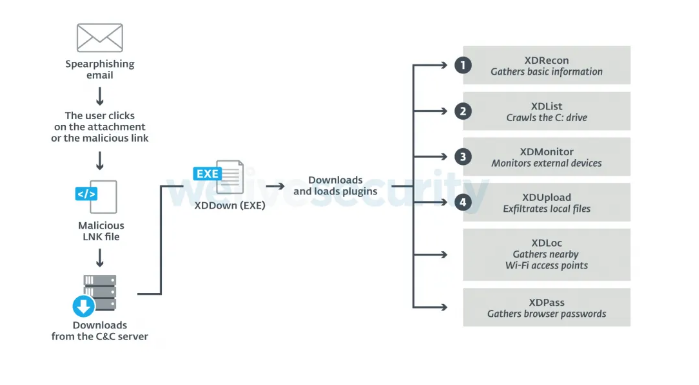

Menurut para peneliti, kelompok ini memiliki keunikan, karena mereka beroperasi sebagian besar dalam zona waktu GMT + 2 atau +3, sama dengan targetnya, dan operator hanya bekerja pada hari Senin-Jumat. Sedangkan untuk teknik, mereka fokus menggunakan spear-phishing untuk membahayakan target, dengan email yang berisi lampiran, tautan RAR, atau ZIP yang berbahaya.

"Menariknya lagi, kemampuan teknis grup tersebut tampaknya berbeda-beda," ungkap peneliti ESET.

Di satu sisi, kelompok ini menggunakan arsitektur malware yang sama selama sembilan tahun, dengan komponen malware XDDown utama diunduh ke komputer korban dari server C&C. Malware ini akan menginstal plugin tambahan untuk mengumpulkan info dasar, merayapi drive C, mengekstrak file lokal, mengumpulkan kata sandi browser dan banyak lagi. Namun, di sisi lain, baru-baru ini terlihat, kelompok ini mengeksploitasi CVE-2020-0968.

“Pada saat itu dieksploitasi oleh XDSpy, tidak ada bukti konsep dan sangat sedikit informasi tentang kerentanan khusus ini yang tersedia secara online. Kami berpikir bahwa XDSpy membeli eksploitasi ini dari broker atau mengembangkan eksploitasi 1 hari sendiri dengan melihat eksploitasi sebelumnya sebagai inspirasi.”

ESET menolak untuk berspekulasi tentang siapa yang mungkin berada di belakang XDSpy. Yang perlu diingat, kelompok ini paling tertarik untuk mencuri informasi dari target pemerintah di Eropa Timur dan Balkan, termasuk kampanye Februari melawan institusi Belarusia pada Februari dan target berbahasa Rusia pada September tahun ini. Bahkan, Moldova, Serbia, Rusia, dan Ukraina juga diserang sejak 2011.

“Sejauh ini, grup ini hanya menarik sedikit perhatian publik, dengan pengecualian penasehat dari Belarusian CERT pada Februari 2020. Karena kami tidak menemukan kemiripan kode dengan kelompok malware lainnya, dan kami tidak melihat adanya tumpang tindih dalam infrastruktur jaringan, kami menyimpulkan bahwa XDSpy adalah grup yang sebelumnya tidak terdokumentasi," tulis ESET. []eset

Share: