Ilustrasi

Ilustrasi

Cyberthreat.id - FinSpy, perangkat lunak (software) buatan perusahaan Jerman yang berfungsi sebagai mata-mata, kini menargetkan pengguna Mac dan Linux yang selama ini diyakini cukup aman.

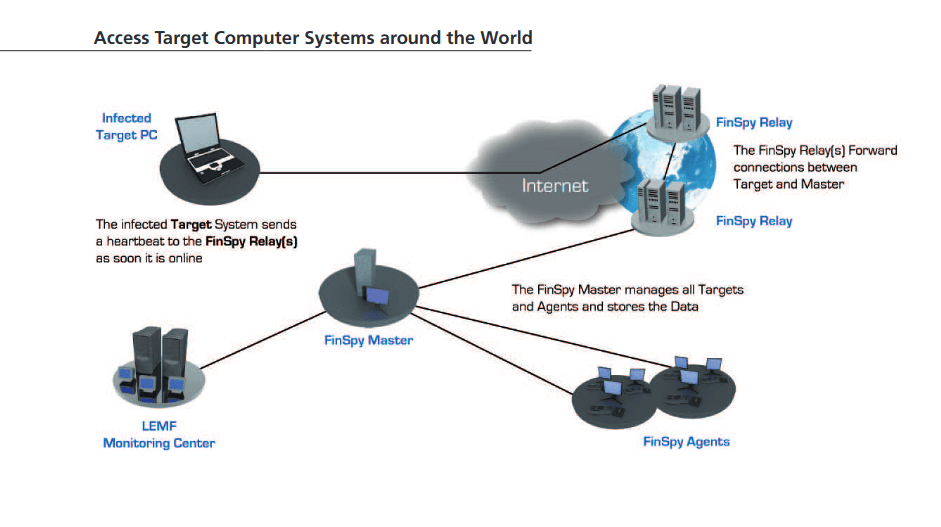

FinSpy yang juga dikenal dengan nama FinFisher diketahui digunakan oleh lembaga penegak hukum dan lembaga pemerintah di berbagai negara sejak 2011. Bekerja layaknya sebuah malware jahat, aplikasi ini memata-matai perangkat yang terinfeksi dengan mencegat komunikasi korban, mengakses data pribadi, dan merekam audio dan video. Data-data itu kemudian dikirimkan ke server jarak jauh yang dikuasai oleh pelaku.

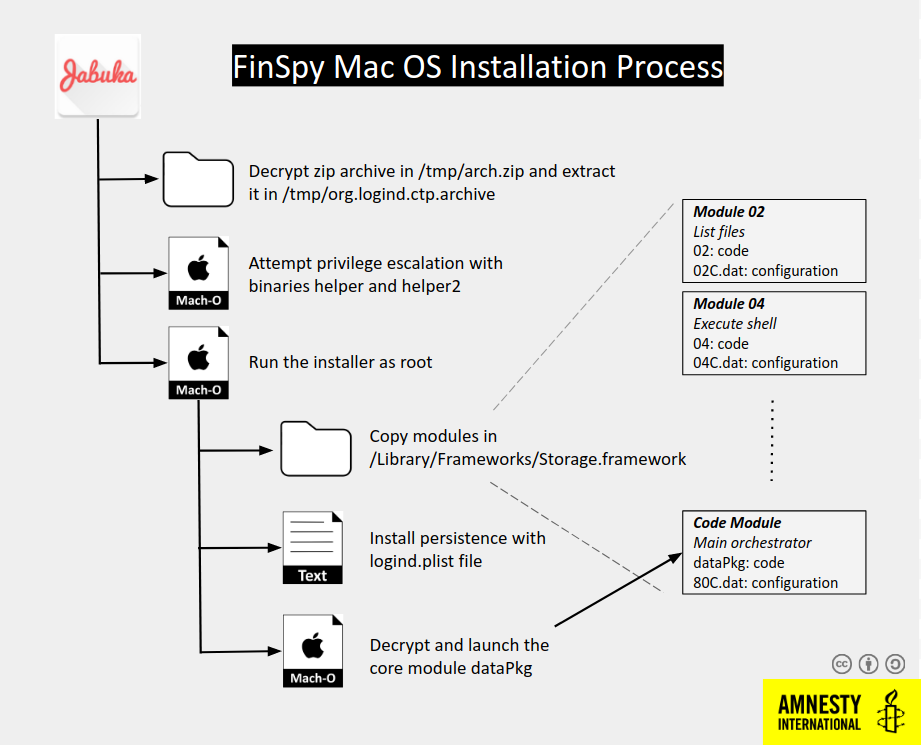

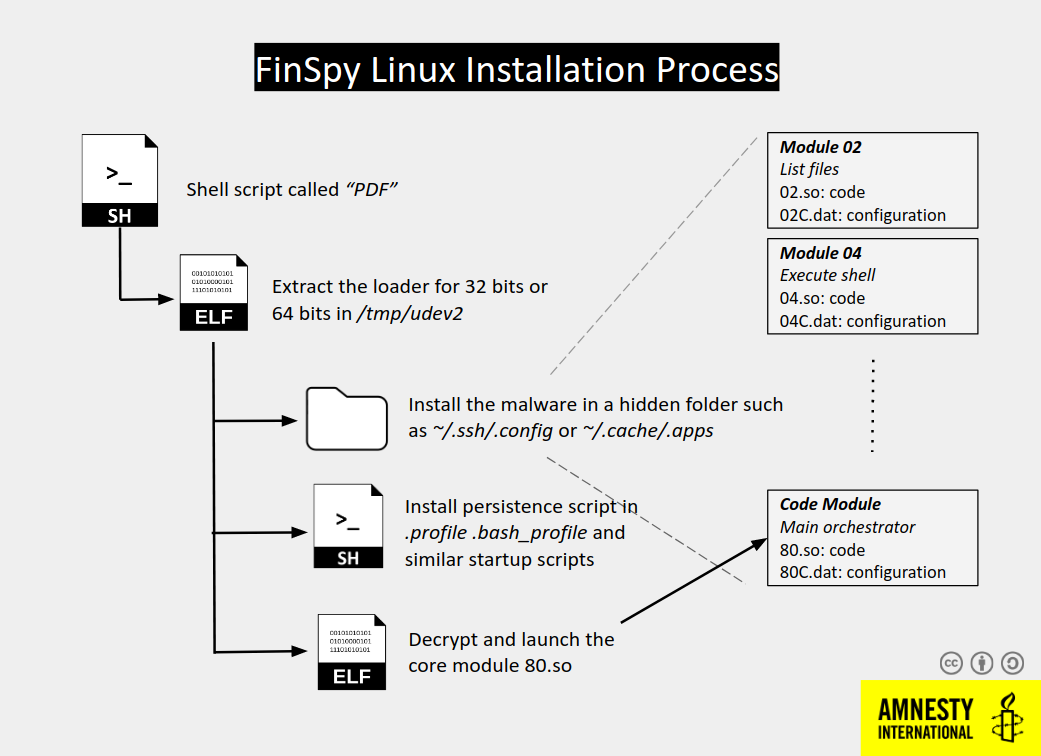

Dikutip dari Threat Post, para peneliti di Amnesty International baru-baru ini menemukan sampel FinSpy yang belum pernah dilihat sebelumnya yang telah digunakan sejak Oktober 2019. Sampel ini mencakup Jabuka.app, merupakan varian FinSpy untuk macOS, dan PDF, yang merupakan varian FinSpy untuk Linux.

“Melalui penyelidikan teknis tambahan terhadap varian terbaru ini, Lab Keamanan Amnesty juga menemukan, diekspos secara online oleh aktor yang tidak dikenal, sampel baru FinSpy untuk Windows, Android, dan versi yang sebelumnya dirahasiakan untuk komputer Linux dan MacOS,” ungkap para peneliti Amnesty International, dalam analisis yang diumumkan Jumat (25 September 2020).

FinSpy diketahui telah beroperasi sejak 2011, namun, dalam beberapa tahun terakhir para peneliti melihat penggunaan spyware itu dengan pendekatan yang lebih inovatif.

Cara kerja FinFisher atau FinSpy berdasarkan penjelasan perusahaan dalam dokumen yang bocor di Wikileaks

Contohnya, pada Maret 2019, Amnesty International menerbitkan laporan yang menganalisis serangan phishing yang menargetkan pembela hak asasi manusia, jurnalis, serta staf organisasi masyarakat sipil Mesir. Serangan ini, dilakukan oleh kelompok yang dikenal sebagai NilePhish. Mereka mendistribusikan sampel FinSpy untuk Microsoft Windows melalui situs web unduhan Adobe Flash Player palsu.

Pada Juni 2019, peneliti Kaspersky mengatakan bahwa mereka melihat contoh baru spyware dalam telemetri perusahaan, termasuk aktivitas yang tercatat di Myanmar bulan lalu. Menurut Kaspersky ada banyak perangkat seluler unik yang terinfeksi selama setahun terakhir, menggunakan implan yang diubah. Bahkan sampel yang lebih baru ini menargetkan perangkat Android dan iOS.

Serangan terbaru ini masih menargetkan organisasi masyarakat sipil Mesir. Peneliti mengatakan bahwa sampel FinSpy untuk macOS menggunakan rantai yang cukup kompleks untuk menginfeksi sistem, dan pengembang mengambil tindakan untuk memperumit analisisnya.

Peneliti keamanan Jamf, Patrick Wardle, menilai sampel yang ditemukan baru-baru ini unik karena semua binernya dikaburkan dengan obfuscator LLVM open source, yang dikembangkan oleh tim peneliti pada tahun 2013. Tetapi tetap saja obfuscation tersebut mudah dilewati.

"Seseorang dapat dengan mudah melewati disassembler, atau di debugger set breakpoints pada kode yang relevan (tidak dikaburkan)," ungkap Wardle.

Cara Kerja FinSpy

Setelah diunduh, FinSpy akan melakukan pemeriksaan untuk mendeteksi apakah ia berjalan di mesin virtual (VM). Jika tidak, ia akan mendekripsi arsip ZIP, yang berisi penginstal dan binari untuk eskalasi hak istimewa, termasuk mengeksploitasi bug di macOS X dan yang lain dengan eksploitasi Python untuk CVE-2015-5889, yang ada di komponen remote_cmds di Apple OS X sebelum 10.11.

“Tahap pertama ini menggunakan eksploitasi untuk mendapatkan akses root.Jika tidak ada yang berfungsi, itu akan meminta pengguna untuk memberikan izin root untuk meluncurkan penginstal tahap berikutnya,” ungkap peneliti Amnesty International.

Sementara itu, muatan Linux sangat mirip dengan versi macOS, akan menunjukkan potensi basis kode bersama. Namun, peluncur dan rantai infeksi disesuaikan untuk bekerja pada sistem Linux, dengan file "PDF" yang diperoleh dari server menjadi skrip pendek yang berisi binari yang dikodekan untuk Linux 32bit dan 64bit.

Setelah diunduh, file tersebut mengekstrak penginstal dan menjalankannya, yang kemudian memeriksa bahwa sistem tidak ada di mesin virtual sebelum mengekstrak muatan tahap pertama. Seperti rekan macOS-nya, FinSpy untuk Linux juga dikaburkan menggunakan LLVM-Obfuscator.

Varian malware untuk macOS dan Linux menyertakan daftar besar modul dengan kemampuan keylogging, penjadwalan, dan perekaman layar. Mereka juga memiliki kemampuan untuk mencuri email dengan memasang add-on berbahaya ke Apple Main dan Thunderbird, yang mengirimkan email untuk dikumpulkan oleh FinSpy, dan kemampuan mengumpulkan informasi tentang jaringan Wi-Fi.

“FinSpy untuk Mac OS, dan serupa dengan Linux, mengikuti desain modular,” kata para peneliti.

“Logind peluncur hanya membuat contoh komponen inti dataPkg, yang mengawasi komunikasi dengan server Perintah dan Kontrol (C&C), dan mendekripsi / meluncurkan modul bila diperlukan.”[]

Editor: Yuswardi A. Suud

Share: