Pakar forensik digital Ruby Alamsyah saat memberikan presentasi. | Foto: Tangkapan layar Cyberthreat.id/Andi Nugroho

Pakar forensik digital Ruby Alamsyah saat memberikan presentasi. | Foto: Tangkapan layar Cyberthreat.id/Andi Nugroho

Cyberthreat.id – Sektor finansial dan niaga elektronik (e-commerce ) sebaiknya tidak hanya menerapkan autentikasi berbasis kode sandi sekali pakai (One-time Password/OTP), tapi perlu keamanan berlapis.

Alasan dia, kode OTP hanya baik digunakan untuk sektor yang berisiko rendah (low risk), seperti media sosial atau layanan email gratis.

Berbeda halnya dengan layanan berisiko tinggi (high risk), seperti perbankan da niaga-el, yang butuh pengamanan dengan teknologi autentikasi multifaktor (MFA).

Hal itu disampaikan Pakar Forensik Digital Ruby Alamsyah dalam sedaring bertajuk “Waspada Kejahatan Pembajakan Kode Rahasia/OTP Fraud, Jangan Bagikan Kode OTP” Kamis, (24 September 2020).

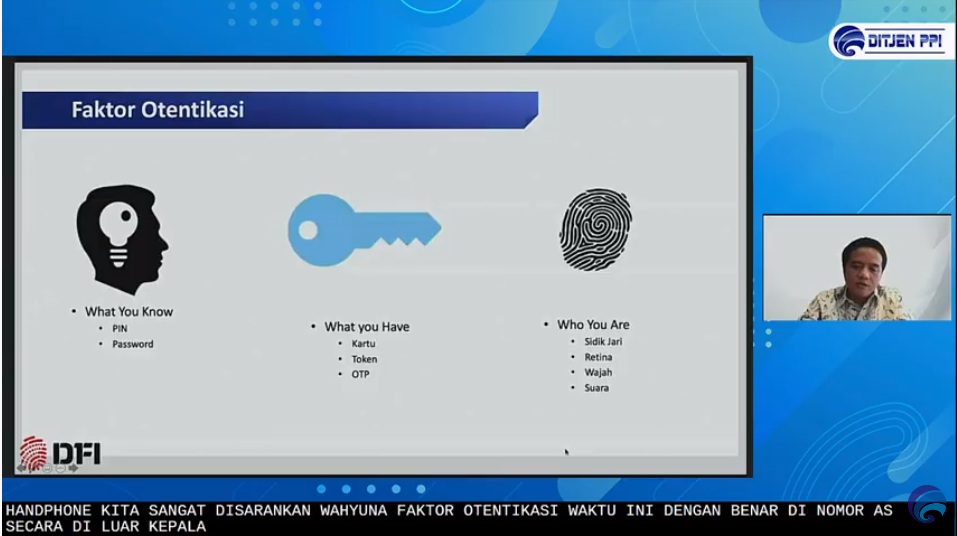

Menurut Ruby, teknologi MFA adalah kombinasi antara lain sesuatu yang diketahui pengguna (password, PIN), sesuatu yang dimiliki pengguna (token, kartu, OTP), dan sesuatu tentang diri pengguna (sidik jari, retina, wajah, suara).

“OTP itu secara teknologi [memang] cukup aman dan paling simpel, tetapi ternyata ini banyak disalahgunakan, karena tingkat edukasi [pengguna] masih rendah. Saya sih lebih menyarankan MFA dibanding OTP untuk high risk,” kata dia.

Langkah autentikasi bisa memakai beberapa hal seperti yang dijelaskan oleh Ruby Alamsyah pada gambar.

Modus pembajakan kode OTP

Ruby juga menjelaskan modus yang dipakai penjahat untuk membajak kode OTP, setidaknya ada dua cara, yaitu melalui malware berupa aplikasi mata-mata (spyware) dan paling umum terjadi melalui social engineering (rekayasa sosial).

Terkait malware, Ruby menjelaskan, hal ini bisa muncul karena pengguna menginstal aplikasi yang sudah mengandung spyware, sehingga peretas bisa mengambil data-data yang masuk ke ponsel.

Bisa juga dari aplikasi pinjaman online ilegal. Menurut dia, seringkali aplikasi pinjol ilegal memasang spyware di aplikasinya. Meski begitu, kasus pencurian kode OTP melalui teknik ini jarang terjadi.

“Spyware ini memantau SMS kita.OTP yang dikirim lewat SMS, spyware yang mengontrol bisa membaca atau membajak kode OTP. Ini tidak banyak, tapi ada,” kata dia.

Yang paling umum, teknik pembajakan OTP adalah melalui social engineering. Ruby menjelaskan pelaku menjalankan aksinya dengan mencoba mengakses akun target pada aplikasi atau platform tertentu yang pada akhirnya akan memunculkan permintaan untuk memasukkan kode OTP.

Untuk mendapatkan kode OTP, pelaku membuat korban panik, buru-buru, dan takut sehingga secara tidak langsung korban memberikan kode OTP. Berbekal kode OTP itulah, pelaku bisa mengakses akun korban.

Teknik ini pula yang menimpa artis Maia Estianty. Pelaku saat itu menggunakan teknik fitur “Call Forwarding” dari layanan seluler yang jarang diketahui pengguna seluler. Fitur “Call Forwarding” adalah mengalihkan seluruh panggilan telepon agar masuk selain ke ponsel korban juga ponsel pelaku. (Baca: Awas Fitur Call Forwarding, Maia Estianty Jadi Korbannya)

Perlu diketahui, kode OTP memang dikirimkan melalui SMS, tapi bisa pula diakses melalui voice call. Oleh karenanya, teknik fitur “Call Forwarding” sering disalahgunakan penjahat siber untuk mengambil kode OTP korban.

Selain kedua cara di atas, kata Ruby, masih ada lagi pembajakan kode OTP, yaitu melalui pembajakan kartu seluler (SIM swap).

Kasus SIM Swap ini pernah menimpa wartawan senior Ilham Bintang beberapa waktu lalu dan saat ini kasusnya masih berjalan di persidangan. Kasus ini, kata Ruby sangat dahsyat karena melibatkan banyak tahapan.

Pelaku menggunakan phishing, SIM swap, reset OTP, dan verifikasi transaksi via OTP. Penyebabnya pun tidak hanya karena OTP yang bocor, tetapi diawali dengan pengumpulan data pribadi tentang korban oleh pelaku.

Tips cegah OTP fraud

Ruby menjelaskan setidaknya ada tujuh tips menghindari pembajakan kode OTP, antara lain:

Redaktur: Andi Nugroho

Share: