Ilustrasi | Foto: naturestrove.com

Ilustrasi | Foto: naturestrove.com

Cyberthreat.id – SunCrypt menjadi anggota baru dalam kartel ransomware yang dibentuk oleh geng ransomware Maze.

Meski bagian dari kartel, SunCrypt beraksi secara mandiri tanpa campur tangan Maze. Hanya, mereka tetap jalin komunikasi dengan Maze.

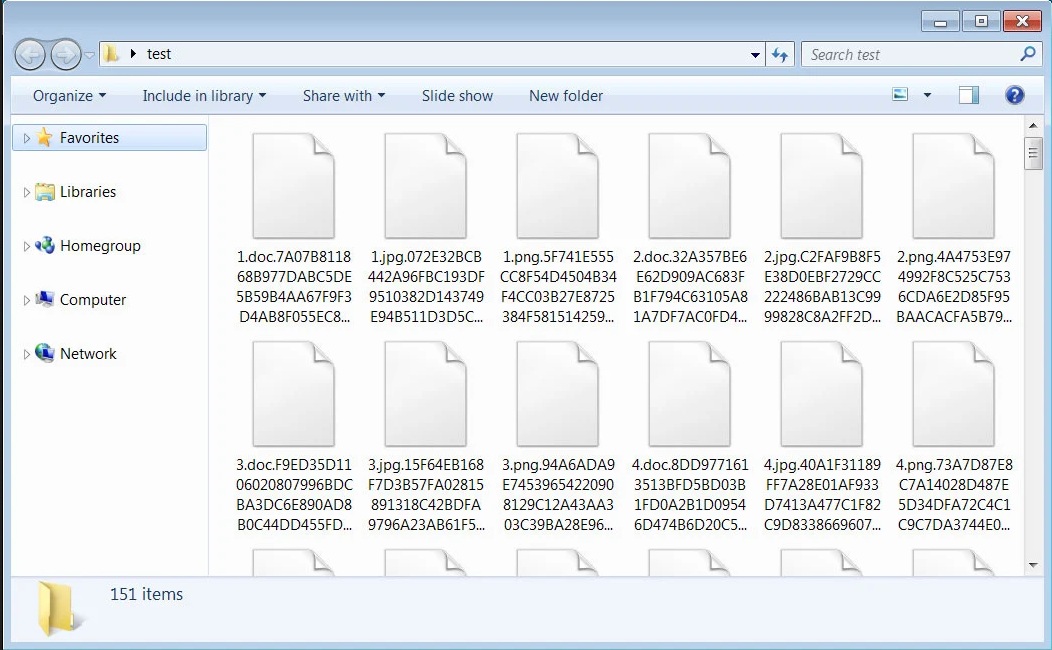

Operator SunCrypt terkenal menginfeksi semua jenis file, termasuk audio, video, foto, PDF, dokumen, dan lain-lain.

“Saat mengenkripsi, ransomware ini memodifikasi wallpaper desktop dan menambahkan serangkaian karakter acak sebagai ekstensi baru mereka ke setiap nama file yang dienkripsi,” tulis malware-guide.com, diakses Minggu (6 September 2020).

Bergabungnya SunCrypt ke kartel ransomware baru diberitakan BleepingComputer akhir Agustus lalu. Anggota kartel kini bertambah sejak Maze mengajak geng LockBit dan Ragnar Locker bergabung.

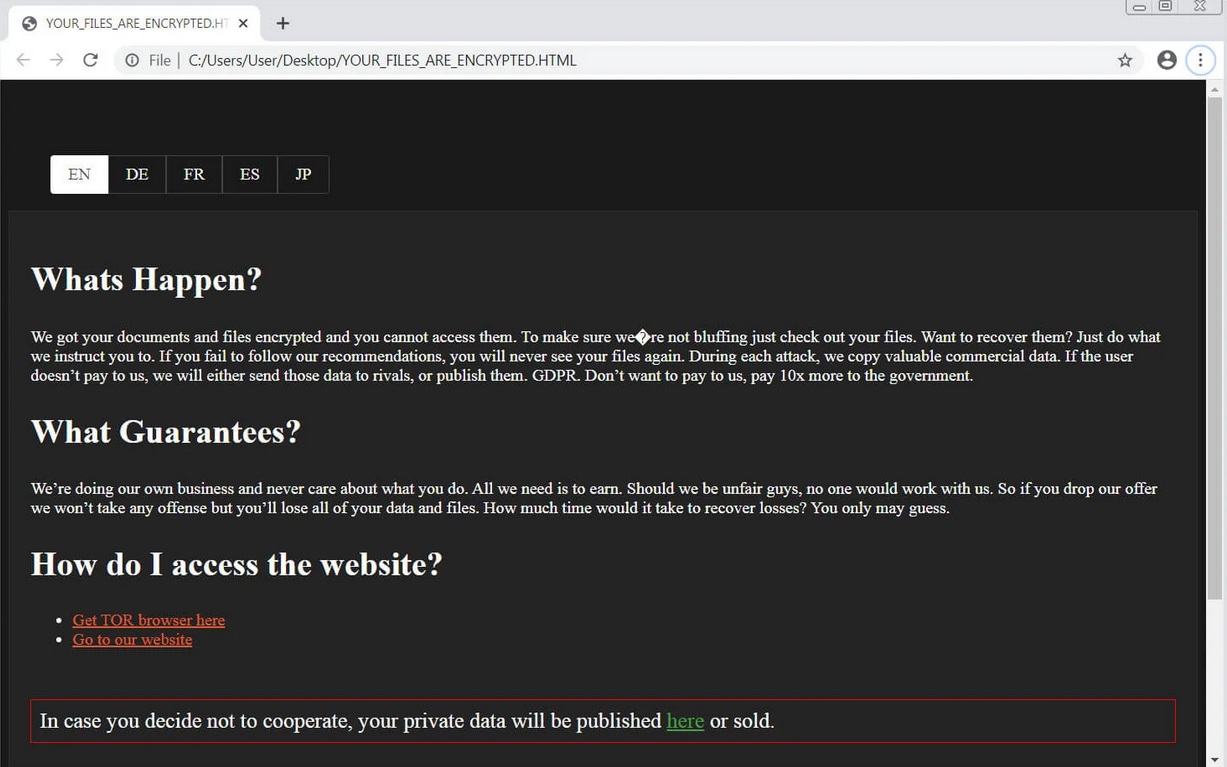

Catatan permintaan uang tebusan dari SunCrypt.

Operator Maze mengatakan, kartel dibentuk untuk mendapatkan keuntungan yang lebih banyak baik untuk aktor grup atau penyedia jasa (ransomware). Selain itu, guna membangun masa depan yang menguntungkan dan solid.

“Kami memperlakukan grup lain sebagai mitra kami, bukan sebagai pesaing kami. Pertanyaan organisasi ada di balik setiap kesuksesan bisnis,” ujar Maze.

SunCrypt tergolong geng ransomware baru. Operasi mereka, menurut ID-Ransomware, organisasi peneliti ransomware, SunCrypt baru mulai terlihat pada Oktober 2019. Mereka tidak terlihat begitu aktif seperti geng lain.

Ketika ditanya mengapa mereka bergabung dengan kartel ini, hal ini lantaran Maze tidak dapat menangani jumlah operasi kian membesar dan butuh bantuan dari luar.

"Mereka tidak bisa menangani semua bidang operasi yang tersedia. Spesialisasi utama kami adalah serangan ransomware," ujar operator SunCrypt kepada BleepingComputer via email, diakses Minggu (6 September).

Alasan lain karena Maze tidak dapat menangani “semua potensi serangan”. Maze juga dapat memberikan akses jaringan yang diretas kepada anggota kartel dengan imbalan bagi hasil.

Menurut SunCrypt, mereka berbagi pendapatan dari operasi yang sukses kepada Maze. Sayangnya, mereka tak memberitahu berapa besar pembagian pendapatan tersebut.

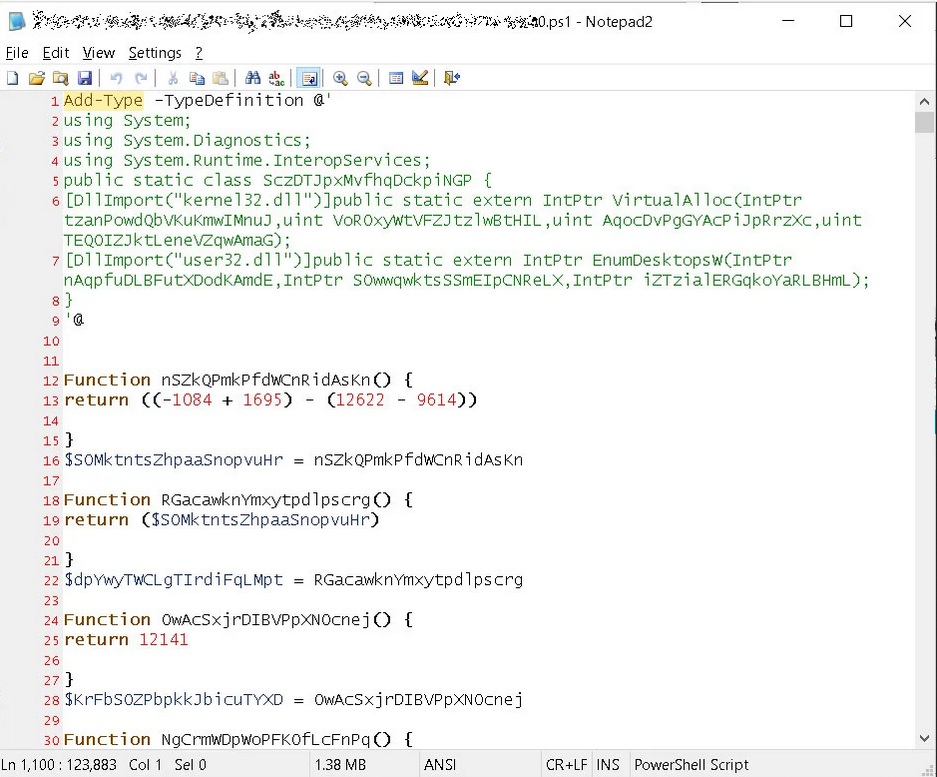

Sampel ransomware

Agustus lalu, peneliti keamanan siber independen asal Serbia, GrujaRS, berbagi sampel ransomware SunCrypt di akun Twitter.

Contoh ransomware SunCrypt diinstal melalui skrip PowerShell yang sangat dikaburkan, seperti di bawah ini.

Ketika ransomware dijalankan, ia akan terhubung ke URL http: //91.218.114 [.] 31 dan mengirimkan informasi tentang serangan dan korbannya.

Penggunaan alamat internet protockol (IP) tersebut memberikan petunjuk besar lainnya tentang layanan apa yang diberikan oleh Maze kepada anggota kartel mereka.

Selama berbulan-bulan, Maze telah menginangi situs web kebocoran data dan meluncurkan serangan dari alamat IP publik yang diketahui. Namun, selama ini layanan mereka tetap utuh dan belum diturunkan oleh penegak hukum, tulis BleepingComputer.

File-file yang terkunci oleh SunCrypt.

Alamat IP 91.218.114.31 adalah salah satu alamat yang digunakan oleh operator Maze sebagai bagian dari aksinya.

Alamat IP bersama ini bisa jadi memiliki salah satu fungsi—Maze membagikan infrastruktur mereka atau memberi “label putih” teknologi ransomware mereka ke grup lain.

Pada akhir Agustus lalu, Maze membantah bahwa mereka berafiliasi dengan operator SunCrypt. "Kami tidak memiliki koneksi apa pun dengan SunCrypt, itu bohong."

"Kami tidak tahu mengapa SunCrypt melakukannya, tapi kami yakin ini adalah strategi public relations untuk mengirim tautan ke perusahaan (korban) bahwa mereka bekerja dengan kami sebagai bentukan tekanan [kepada perusahaan]," kata Maze kepada BleepingComputer.[]

Share: