Perangkat Garmin biasa dikoneksikan ke Strava untuk mecatat rute berjalan atau bersepeda. | Foto: mantel.com

Perangkat Garmin biasa dikoneksikan ke Strava untuk mecatat rute berjalan atau bersepeda. | Foto: mantel.com

Cyberthreat.id – Setelah pemadaman hampir lima hari di seluruh dunia, sejumlah layanan Garmin berangsur pulih.

Perusahaan juga telah menerima decryptor atau kunci pembuka enkripsi dari ransomware “WastedLocker”.

“Untuk mendapatkan kunci pembuka enkripsi, Garmin harus membayar tebusan kepada penyerang. Tidak diketahui berapa banyak yang dibayarkan,” tulis BleepingComputer, media berita pertama yang mendapatkan sampel WastedLocker yang menyerang Garmin, diakses Minggu (2 Agustus 2020).

Pada 23 Juli 2020, Garmin mengalami pemadaman di seluruh dunia. Pelanggan tidak dapat mengakses layanan mereka yang terhubung, termasuk Garmin Connect, flyGarmin, Strava, dan inReach. Geng peretas Evil Corp disebut-sebut sebagai dalang serangan tersebut. (Baca: Garmin dan Fakta-fakta Seputar Serangan Ransomware WastedLocker)

BleepingComputer juga mendapatkan akses ke eksekusi decryptor yang dibuat departemen TI Garmin untuk membuka workstation yang sebelumnya terkunci WastedLocker.

Sebelumnya, sumber karyawan Garmin, menuturkan, peretas meminta uang tebusan sebesr US$ 10 juta (setara Rp 147 miliar). (Baca: Hacker Rusia Buronan FBI Ini Diduga Kuat di Balik Serangan terhadap Garmin)

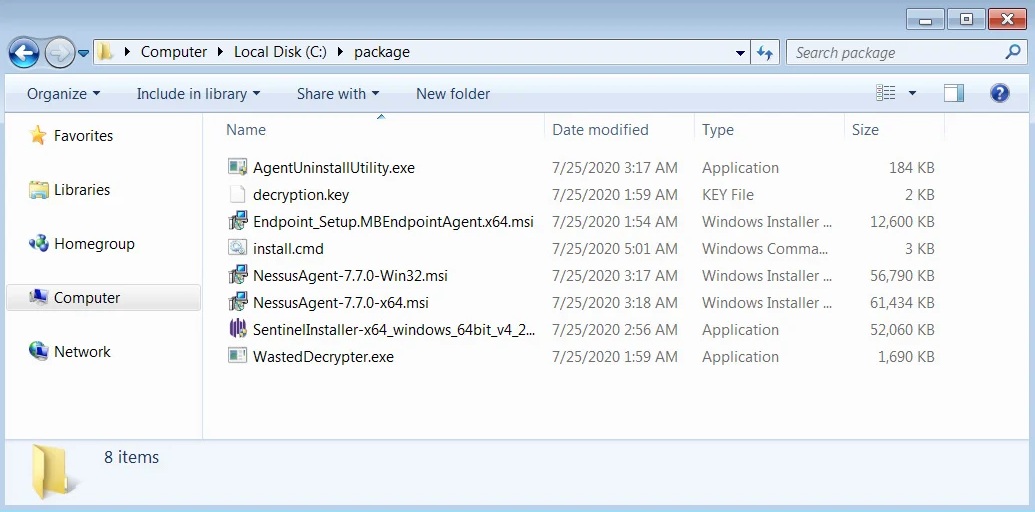

Konten paket decryptor yang diterima Garmin. Ini bagian dari pemulihan setelah serangan ransomware.

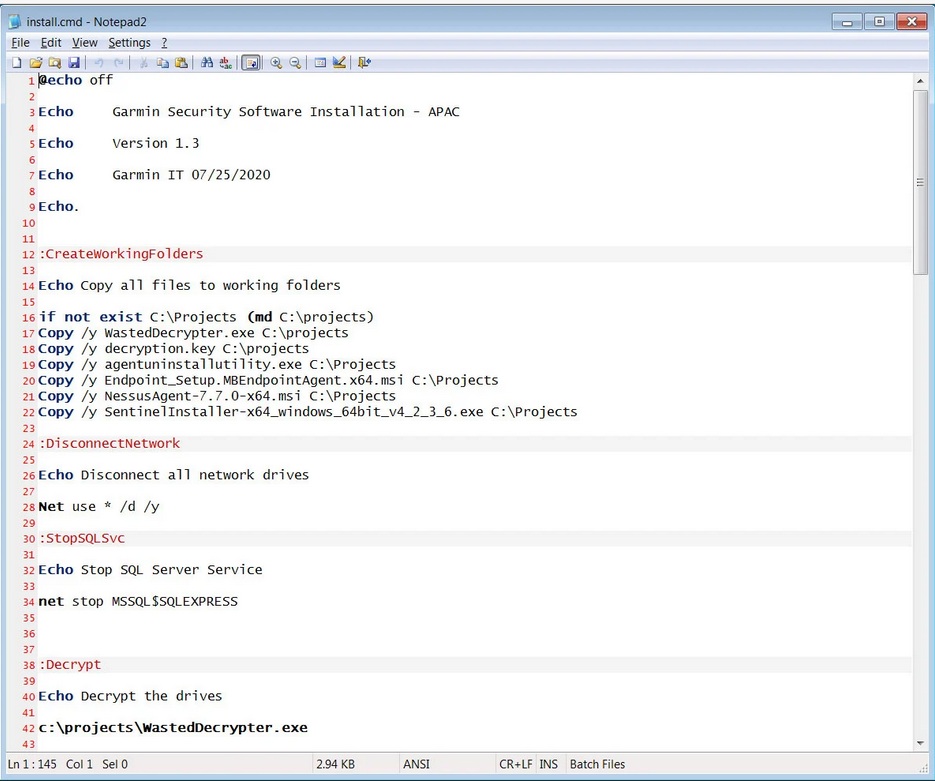

Skrip untuk memulihkan workstation pada Garmin. | Foto-foto: BleepingComputer.

Skrip Garmin berisi stempel waktu “07/25/2020 “ yang menunjukkan bahwa tebusan dibayarkan pada tanggal 24 Juli atau 25 Juli, tulis BleepingComputer.

Saat diekstraksi, paket decryptor itu mencakup berbagai perkakas lunak keamanan, kunci pembuka (decryptor key), decryptor WastedLocker, dan skrip untuk menjalankan semua file tersebut.

Ketika dijalankan, paket perbaikan akan membuka komputer dan kemudian menyiapkan komputer dengan perkakas lunak keamanan.

BleepingComputer juga menguji decryptor sendiri untuk membuka sampel WastedLocker yang sebelumnya didapat. Hasilnya, decryptor berhasil membuka file tersebut.

Secara umum, meski decryptor telah berhasil membuka file, tetap disarankan bagi korban ransomware menginstal ulang semua komputer. Instal ulang ini diperlukan karena tidak pernah tahu apa yang diubah peretas selama serangan.

Dalam paket decryptor terlampir yang merujuk ke dua perusahaan keamanan siber: Emsisoft dan Coveware. Dari keduanya, hanya Emsisoft yang memberi tanggapan meski tidak detail.

"Saya tidak dapat mengomentari kasus-kasus tertentu, tetapi secara umum, Emsisoft tidak memiliki keterlibatan apa pun dalam negosiasi atau transaksi pembayaran tebusan. Kami hanya membuat alat decryptor," ujar Brett Callow, analis ancaman di Emsisoft kepada BleepingComputer.

Emsisoft biasanya membuat kunci pembuka ransomware khusus ketika perusahaan khawatir bahwa jaringannya mungkin mengandung “pintu belakang” (backdoor).

Garmin belum menanggapi soal decryptor tersebut.

Share: