Ilustrasi | Foto: ZDNet

Ilustrasi | Foto: ZDNet

Cyberthreat.id – Sial betul geng peretas malware Emotet kali ini. Baru saja muncul belakangan hari setelah vakum selama lima bulan, operasi mereka gagal total karena GIF animasi dan meme.

Sang peretas misterius–sebut saja Mr.A–itu “mencemooh” peretas Emotet yang dikenal berbahaya itu dengan sebuah lelucon animasi.

Aksi Mr. A itu layaknya Batman mengatasi sendirian keonaran di Gotham City, menjadi: vigilante!

Anggota Tim Peneliti Cryptolaemus, Joseph Roosen Roosen menyebut sang peretas itu dengan gelar sang “ksatria putih” (white knight), tulis BleepingComputer, diakses Selasa (28 Juli 2020).

Cryptolaemus adalah sekelompok peneliti peretas golongan putih yang fokus melacak botnet Emotet.

Roosen mengatakan, file-file berbahaya yang dibawa Emotet diganti dengan berbagai gambar dan meme. Aktivitas Emotet turun secara serius pekan lalu, kata Roosen. Admin Emotet tampaknya benar-benar kewalahan.

“Kami hampir tidak melihat apa-apa [botnet mereka]," tulis Roosen dalam pembaruan harian terkait botnet Emotet.

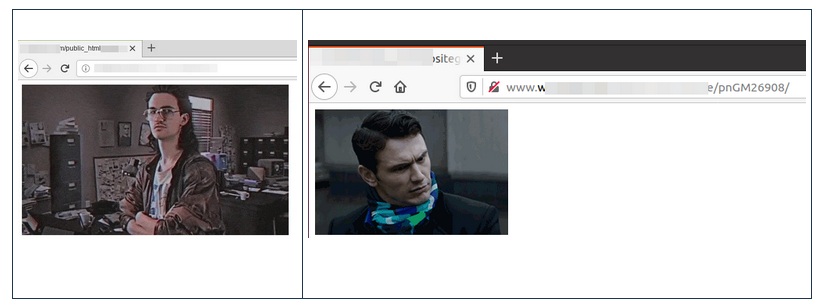

Awalnya timnya melihat gambar aktor James Franco (pemeran Harry Osborn di Spider-Man), kemudian berubah lagi menjadi meme Hackerman. (seperti gambar di bawah ini)

Sumber: BleepingComputer

“Ada pertempuran yang sedang berlangsung untuk mengendalikan web shell Emotet guna menjatuhkan maldocs/ malware di situsnya. Seseorang menampilkan GIF (dari layanan) Imgur, bukannya malware,” cuit Roosen di akun Twitter-nya.

Web Shell adalah sebuah aplikasi berbasis web yang dipakai untuk mengontrol suatu komputer—analogi sederhana, web shell ini mirip halnya CPanel yang digunakan web hosting.

Berita Terkait:

Bagaimana Emotet bekerja?

Agar pembaca dapat memahami apa yang sebenarnya terjadi, kami gambarkan secara sederhana.

Emotet adalah malware yang kompleks dan multi-komponen. Peneliti Badan Siber dan Sandi Negara (BSSN), April lalu menjelaskan kepada Cyberthreat.id, bahwa Emotet dikenal sebagai malware canggih yang diibaratkan seperti kereta api. Malware ini membawa gerbong yang bisa bermuatan bermacam-macam malware lain, termasuk trojan dan ransomware—si pengunci file atau jaringan komputer. (Baca: Ngerinya Emotet, Gerogoti Bandwidth hingga Jaringan Lumpuh)

Mereka menggunakan botnet untuk menyerang target. Dari mana botnet berasal?

Selama ini, geng peretas Emotet biasa menyimpan botnet di sebuah situs web yang telah diretas lebih dulu—biasanya berbasis WordPress.

Selanjutnya, mereka menggunakan situs web itu untuk mendistribusikan ke target serangan.

Botnet bekerja dengan mengirim spam berbahaya ke target dengan email. Tentu, pesan-pesan email ini telah dirancang dan disesuaikan dengan calon korban. Email-email ini mengandung dokumen Office jahat, atau tautan ke file Office jahat yang diminta pengguna untuk diunduh di komputer calon korban.

Ketika pengguna membuka salah satu file ini dan mereka menekan tautan di dalam file atau mengaktifkan fitur "Aktifkan Editing" untuk memungkinkan macros (skrip otomatis) mengeksekusi, lalu skrip otomatis mengunduh malware Emotet dan berbagai komponennya dari situs webWordPress yang diretas tadi.

Tiga hari yang memilukan

Pada 21 Juli, aksi sabotase Mr. A itu dimulai dan teramati oleh peneliti Cryptolaemus. Ia meretas situs web yang dipakai Emotet untuk mendistribusikan botnet-nya.

Ia lalu mengganti muatan Emotet pada beberapa situs WordPress yang diretas dengan sebuah GIF animasi. GIF yang diunggah itu biasa diambil dari penyedia layanan Imgur atau Giphy.

Untuk mengganti muatan itu, kata peneliti Cryptolaemus, Mr.A menghabiskan waktu selama tiga hari.

Efek dari aksi Mr. A, ketika korban Emotet membuka file Office berbahaya, mereka tidak akan terinfeksi malware apa pun. Muatan Emotet tidak akan terunduh dan dieksekusi pada komputer korban.

Sekitar seperempat dari semua tautan muatan Emotet harian diganti dengan GIF, menyebabkan kerugian operasional yang serius bagi geng peretas itu, tulis ZDNet, diakses Selasa.

Jadi, sosok yang mengganti malware di jaringan distribusi botnet itu berjasa besar bagi dan membuat peretas “kocar-kacor” sibuk mengatasi gangguan.

Menurut tim Cryptolaemus, kemungkinan besar Mr. A itu telah mendapatkan kata sandi dan memutuskan untuk mengganggu operasi Emotet.

Sementara, analisis ZDNet, secara teori pelaku tersebut kemungkinan ada dua: geng peretas saingan atau anggota industri keamanan siber.

Hingga kini, identitas Mr. A masih misterius.[]

Share: