Screenshot di halaman blog ATR

Screenshot di halaman blog ATR

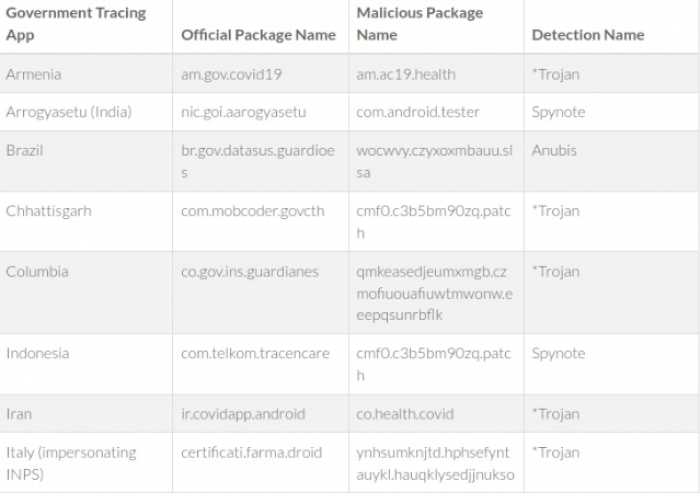

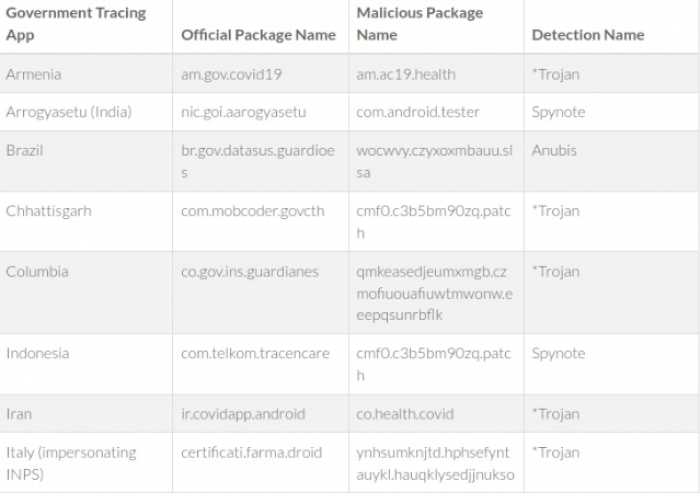

Cyberthreat.id - Perusahaan keamanan siber Anomali Threat Research (ATR) menemukan aplikasi pelacakan kontak (contact tracing) Covid-19 palsu bermuatan malware. Perusahaan yang berbasis di California, Amerika Serikat (AS) itu berhasil mengidentifikasi 12 aplikasi yang menyamar sebagai aplikasi pelacakan kontak resmi dari pemerintah, termasuk Indonesia.

Salah satu dari aplikasi yang dimaksud adalah PeduliLindungi, aplikasi buatan Kementerian Komunikasi dan Informatika yang berkolaborasi dengan berbagai pihak. Dalam keterangan peneliti ATR, PeduliLindungi memiliki nama resmi com.telkom.tracencare sementara kode aplikasi jahat cmf0.c3b5bm90zq.patch.

"ATR menemukan sebuah aplikasi yang meniru PeduliLindungi, juga disebut PeduliLindungi yang berisi malware SpyNote," tulis tim ATR dalam postingan blognya, Rabu (10 Juni 2020).

Tim ATR menjelaskan bahwa SpyNote termasuk kedalam trojan Android dengan tujuan mengumpulkan dan memantau data pada perangkat yang terinfeksi. Trojan tersebut pertama kali diidentifikasi oleh peneliti dari Unit 42 Palo Alto, sebuah firma keamanan siber yang dikenal global.

"SpyNote didasarkan dari kode sumber yang bocor dari forum malware dan fungsinya mirip dengan Remote Access Trojan (RAT) DroidJack dan OmniRat."

Disebutkan bahwa trojan SpyNote memiliki fungsi utama untuk mendapatkan akses SMS, lokasi GPS, daftar kontak, nomor telepon korban, mengambil foto dari kamera, memeriksa riwayat browser, memeriksa aplikasi yang diinstal, informasi perangkat, aplikasi terpasang, membaca atau menulis pesan, merekam panggilan serta membaca atau menulis daftar kontak.

Tim ATR meyakini aplikasi palsu PeduliLindungi didistribusikan melalui toko aplikasi pihak ketiga dan situs web palsu. Namun, tidak disebutkan secara eksplisit oleh tim ATR.

"Pada saat publikasi penelitian ini, aplikasi palsu belum diidentifikasi hadir di Google Play Store," demikian para peneliti ATR.

Lebih lanjut, setelah aplikasi palsu diinstal, berikutnya malware ikut menginfeksi perangkat pengguna untuk memantau perangkat yang terinfeksi dan mencuri kredensial maupun data pribadi.

"Aplikasi jahat mengandung aplikasi yang sah di dalam dirinya, di bawah folder ["/raw/"]. Saat aplikasi jahat dijalankan, aplikasi yang sah dipasang di perangkat, dengan aplikasi jahat bersembunyi dari laci aplikasi," jelas peneliti ATR.

Belum jelas sudah berapa perangkat yang terinfeksi aplikasi jahat tersebut. Cyberthreat.id sedang mencoba menghubungi pihak terkait seperti Kementerian Komunikasi dan Informatika, Badan Siber dan Sandi Negara (BSSN) serta pakar keamanan siber. Kominfo menyatakan hingga Jumat (12 Juni 2020) aplikasi PeduliLindungi asli buatan Indonesia sudah diunduh sekitar 4 juta pengguna.

Selain PeduliLindungi, aplikasi palsu yang menyamar sebagai aplikasi pelacak kontak Covid-19 terdapat di negara lain termasuk Armenia, Arrogyasetu (India), Brazil, Chhattisgarh, Columbia, Iran, Italia, Krygzstan, Rusia, dan Singapura. []

Redaktur: Arif Rahman

Share: