Ilustrasi

Ilustrasi

Cyberthreat.id - Malware Astaroth ditemukan bersembunyi di saluran YouTube dan menyerang para pengguna di Brazil. Malware ini punya satu tujuan yakni mencuri informasi. Peneliti IBM pertama kali mendeteksi dan menganalisis malware ini September 2018.

Kemudian Cybereason dan Microsoft turut menganalisis evolusi dari malware ini. Microsoft melakukan analisis dua kali pada Juli 2019 dan Maret 2020.

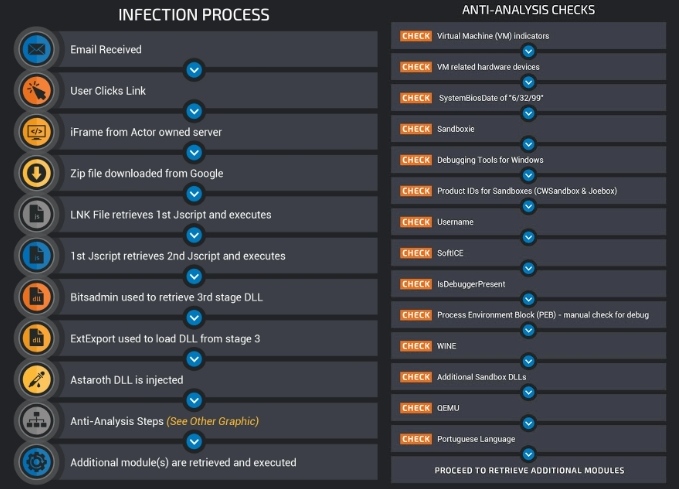

Dari semua laporan tersebut, peneliti berhasil menemukan bagaimana trojan infostealer selama 2019 berevolusi menjadi strain malware Astaroth dengan memperbarui fiturnya, mengembangkan rantai infeksi yang lebih kompleks, dan mengalihkan fokus pada stealth. Malware ini juga memiliki anti-analysis dan anti-sandbox checks.

Laporan terbaru Cisco Talos menyatakan malware ini masih terus berkembang mengandalkan operasi email untuk distribusi, eksekusi tanpa fileless, dan memanfaatkan Living off the Land (LOLbins).

Proses infeksi Astaroth

Ada pembaruan yang dilakukan Malware ini yaitu anti-analysis dan anti-sandbox yang membuat malware tidak terdeteksi saat menginfeksi sebuah komputer, dan tidak dapat dianalisis oleh para peneliti. Dengan menghindari dianalisis operasinya, malware Astaroth dapat menghindari muatan yang ditandai sebagai malware.

Semakin lama malware ini berada di bawah radar solusi keamanan, semakin tinggi tingkat infeksi, dan semakin banyak data yang dapat dikumpulkan oleh kelompok ini dari para korban. Data-data ini kemudian dijual online kepada kelompok kriminal lain untuk mendapat keuntungan.

"Mereka menerapkan semacam labirin yang rumit yakni anti-analysis dan anti-sandbox untuk mencegah malware agar tidak terdeteksi atau dianalisis. Dimulai dengan umpan yang efektif dan berdampak, lalu akhirnya berhasil melalui tantangan pemeriksaan yang ketat," ungkap tim Cisco Talos dilansir ZD Net, Selasa (12 Mei 2020).

Ketika sebuah malware sulit untuk dianalisis, maka langkah untuk menghentikan operasi malware ini juga sulit. Bahkan, dalam pembaruan terbarunya, Astaroth menggunakan deskripsi saluran YouTube menyembunyikan URL untuk server command and control (C2).

Setelah Astaroth menginfeksi korban, trojan akan terhubung ke saluran YouTube, kemudian mengambil informasi deskripsi saluran.

Metode menyembunyikan lokasi server C2 di YouTube sudah pernah digunakan sebelumnya tahun 2015 oleh Janicab dan tahun 2019 oleh Stantinko. Hal inilah yang menempatkan kecanggihan Astaroth lebih tinggi jika dibandingkan dengan operasi malware lainnya.

"Meskipun YouTube menurunkan salurannya, Astaroth beralih ke sistem lain untuk mendapatkan server C2-nya." []

Redaktur: Arif Rahman

Share: