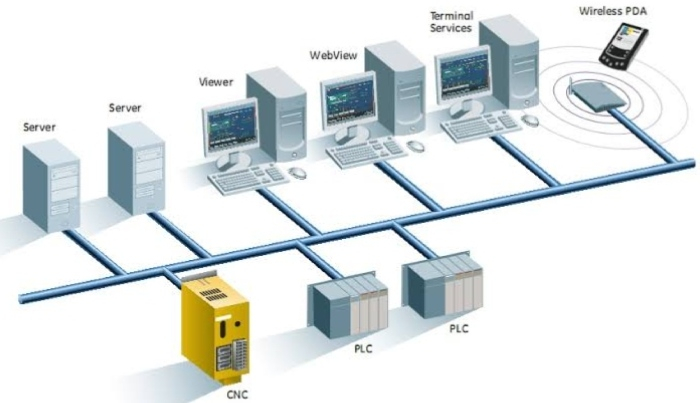

Ilustrasi: Arsitektur SCADA

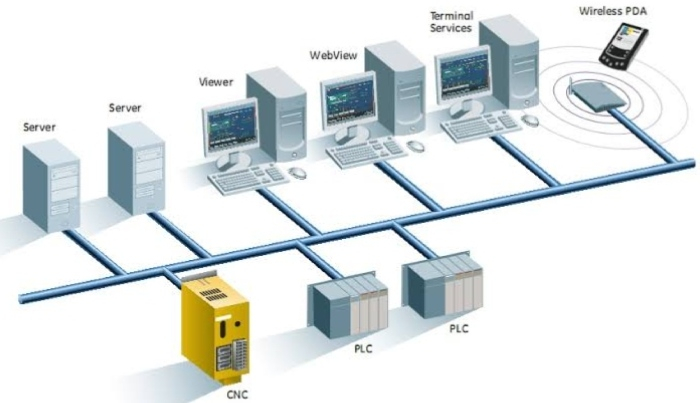

Ilustrasi: Arsitektur SCADA

Cyberthreat.id - Saat ini sedang berlangsung kampanye malware baru yang bertemakan pandemi virus Corona (Covid-19) menargetkan sistem SCADA (Supervisory Control And Data Acquisition). SCADA adalah sistem kendali industri berbasis komputer untuk pengelolaan dalam proses industri, manufaktur, pabrik, produksi, hingga generator tenaga listrik.

Fakta ini diungkapkan perusahaan cybersecurity Cisco Talos yang mengidentifikasi para penyerang menggunakan file Microsoft Word (.doc) sebagai droppers untuk menyebarkan trojan akses jarak jauh (RAT/Remote Access Trojan). Adapun RAT yang digunakan yaitu PoetRAT.

"RAT ini memiliki semua fitur standar dari malware sejenis, memberikan kontrol penuh dari sistem yang dikompromikan untuk melakukan operasinya," tulis Cisco Talos dalam analisis terbarunya dilansir The Hacker News, Senin (20 April 2020).

Menurut para peniliti, kampanye malware tersebut secara khusus menargetkan sistem SCADA pada industri energi. Seperti yang pernah dicontohkan pada sistem turbin angin di negara Azerbaijan.

Pendistribusian PoetRAT ini diyakini disebar melalui email phishing ataupun alamat URL jahat. Kampanye ini bekerja dengan menambahkan PoetRAT ke dokumen Word. Ketika file itu dibuka akan mengeksekusi dan mengekstrak malware, kemudian malware menjalankan operasi kejahatannya.

Peneliti Cisco Talos menyebut operator dibalik kampanye ini menggunakan alat eksploitasi tambahan seperti dog.exe. File eksekusi tersebut masuk ke dalam malware yang memantau hard drive (perangkat penyimpanan data) dan secara otomatis memantau informasi akun yang didapatnya.

"Aktor itu memantau direktori spesifik, memberi tanda bahwa mereka ingin memeras informasi tertentu tentang para korban," ungkap Cisco Talos.

"Penyerang tidak hanya menginginkan informasi spesifik yang diperoleh dari korban, tetapi juga cache penuh informasi yang berkaitan dengan korban. Dengan menggunakan Python dan alat-alat lain yang berbasis Python selama kampanye, aktor jahat mungkin telah menghindari deteksi oleh alat tradisional yang telah memasukkan daftar putih Python dan teknik eksekusi Python."

Cisco Talos menemukan serangan ini dalam tiga gelombang, dimulai dari bulan Februari. Beberapa diantaranya menggunakan dokumen yang mengaku berasal dari lembaga pemerintah Azerbaijan dengan berpura-pura memberikan informasi terkait Covid-19. []

Redaktur: Arif Rahman

Share: