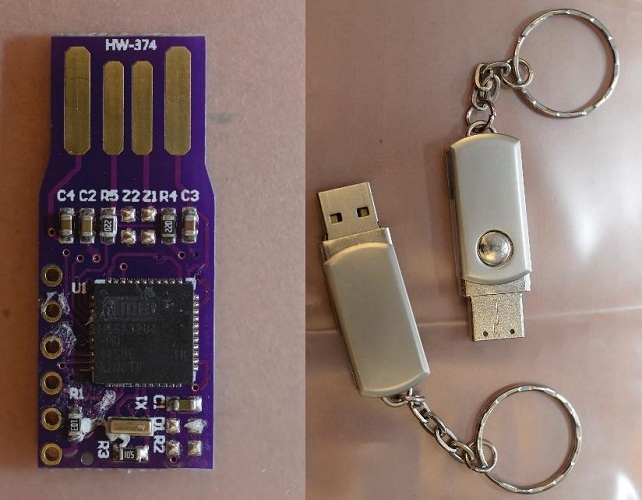

Perangkat USB berbahaya yang dikirim oleh penjahat FIN7. | Foto: BleepingComputer

Perangkat USB berbahaya yang dikirim oleh penjahat FIN7. | Foto: BleepingComputer

Cyberthreat.id – Biro Investigasi Federal AS (FBI) baru-baru ini menerbitkan peringatan tentang aksi penjahat siber FIN7 Kelompok ini tengah menargetkan sejumlah perusahaan dengan perangkat USB berbahaya yang didesain sebagai keyboard saat dicolokkan ke komputer.

USB bisa diperintah untuk mengunduh dan mengeksekusi “pintu belakang” (backdoor) Griffon, tulis BleepingComputer, Jumat (27 Maret 2020).

Menurut FBI, kelompok FIN7 mengirimkan sejumlah paket USB berbahaya miliknya ke berbagai pelaku usaha, seperti peritel, restoran, dan perhotelan. Paket itu ditujukan kepada divisi sumber daya manusia, staf teknologi informasi, atau manajemen eksekutif.

"Baru-baru ini, grup kejahatan dunia maya FIN7 yang terkenal menargetkan perusahaan melalui email phising menerapkan taktik tambahan. Yaitu, mengirimkan perangkat USB melalui Layanan Pos Amerika Serikat (USPS),” kata FBI.

“Paket yang dikirimkan terkadang menyertakan barang-barang seperti boneka beruang atau kartu hadiah kepada karyawan dari perusahaan target yang bekerja di Divisi SDM, TI, atau manajemen eksekutif,” FBI menambakan.

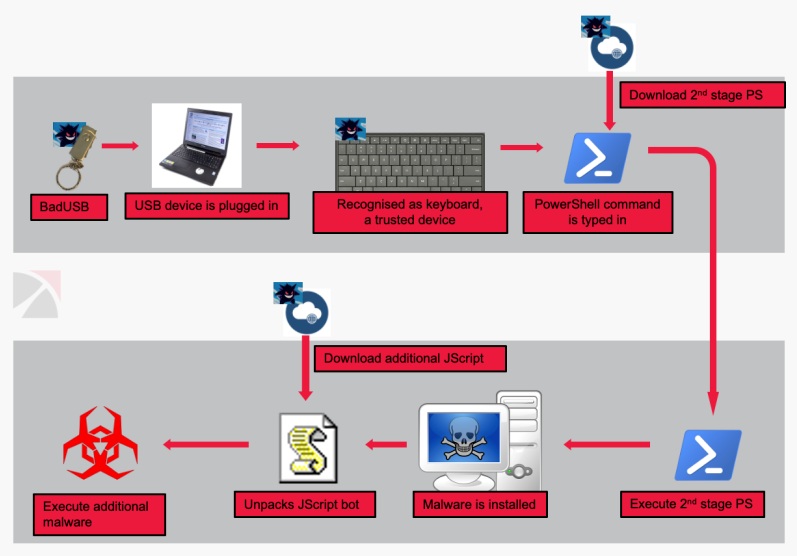

Menurut FBI, perangkat USB telah dikonfigurasi untuk meniru penekanan tombol (keystrokes) yang meluncurkan perintah PowerShell untuk mengambil malware dari server yang dikendalikan penjahat. Selanjutnya, USB menghubungi domain atau alamat IP yang beralamat di Rusia.

“Setelah fase pengintaian, penyerang bergerak secara lateral mencari hak administratif,” tutur FBI.

Alur kerangka kerja USB

Kode "HW-374" pada papan sirkuit dan diidentifikasi sebagai produk milik Arduino Leonardo.

FIN7 menggunakan beberapa alat untuk mencapai serangan, seperti Metasploit, Cobalt Strike, skrip PowerShell, malware Carbanak, “pintu belakang” Griffon, dropper malware Boostwrite, dan modul RdfSniffer dengan kemampuan akses jarak jauh.

FIN7 menggunakan serangan berbiaya rendah, antara US$ 5 hingga US$ 14 dan tergantung biaya pengiriman. FBI menuturkan, bahwa mikrokontroler dalam USB itu adalah ATMEGA24U yang memiliki kode "HW-374" pada papan sirkuit dan diidentifikasi sebagai produk milik, Arduino Leonardo, yang secara khusus diprogram penjahat untuk bertindak sebagai keyboard atau mouse di luar kotak.

Antisipasi

Menurut BleepingComputer, masih banyak orang yang mengabaikan serangan siber melalui perangkat USB. Padahal, ini salah satuk trik serangan yang paling terkenal.

Oleh karenanya, untuk mencegah serangan melalui USB ini, perusahaan dapat mencegah, yaitu dengan hanya mengizinkan perangkat yang diperiksa berdasarkan ID perangkat keras mereka dan menolak semua perangkat yang lain.

Selain itu, perusahaan perlu memperbarui PowerShell dan mengaktifkan logging (semakin besar ukuran log, semakin baik) dapat membantu menentukan vektor serangan dan langkah-langkah yang mengarah ke peretasan.[]

Share: