Ilustrasi | Foto: freepik.com

Ilustrasi | Foto: freepik.com

Cyberthreat.id – Penjahat dunia maya masih saja mencari untung di atas penderitaan orang lain. Di masa-masa krisis wabah virus corona (Covid-19) seperti ini, mereka menyebar ranjau phishing dan menciptakan perangkat lunak jahat (malware) bertama virus corona.

Baru-baru ini, peneliti keamanan siber Kaspersky, Alexander Eremin, menemukan, aksi gerilya phisher (aktor phishing) dengan varian baru dari trojan perbankan, Ginp.

Trojan tersebut menargetkan pengguna Android. Dalam perangkat yang terinfeksi, Ginp mampu mengirimi korban sebuah pesan sembulan atau push notification palsu pada perangkat.

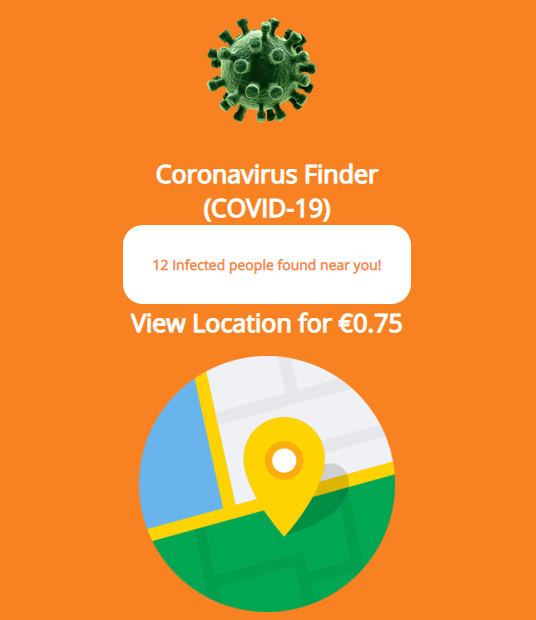

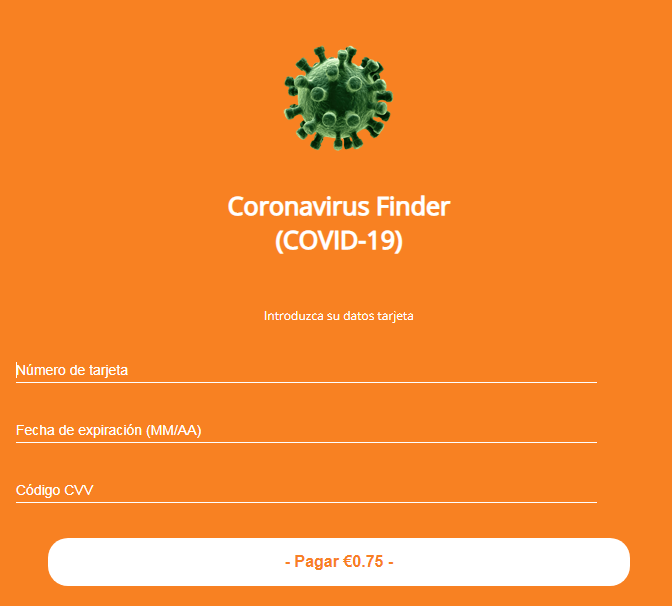

Dengan notifikasi itu, pengguna dijebak untuk mengkliknya. Ginp akan mendaratkan pengguna di halaman web “Coronavirus Finder”. Halaman web memiliki tampilan antarmuka sederhana dan mengklaim telah mendeteksi jumlah orang terinfeksi Covid-10 di dekat pengguna. Jika ingin melihat lokasi mereka, pengguna cukup diminta bayar € 0,75 atau senilai Rp 13.344.

“Jika korban setuju, mereka dipindahkan ke halaman pembayaran. Namun, begitu rincian pembayaran telah dimasukkan, para korban justru tidak dikenakan biaya sama sekali. Bahkan, mereka tak menerima informasi sama sekali tentang orang-orang terinfeksi tersebut,” tulis Eremin dalam blog perusahaan, Selasa (24 Maret 2020).

Menurut Eremin, di tengah kecepatan penyebaran virus, mustahil ada lembaga atau bahkan pemerintah untuk menunjukkan informasi seperti itu. Maka, “Jangan mudah tergoda untuk informasi seperti itu,” kata dia.

Perangkat yang bisa melihat halaman web Coronavirus Finder tersebut, hanya perangkat yang terinfeksi Ginp. “Selama Anda terlindungi dan tidak memiliki trojan di ponsel Anda, Anda tidak akan melihat notifikasi seperti itu,” tutur Eremin.

Sayangnya, Eremin tidak menjelaskan detail bagaimana Ginp bisa menginfeksi perangkat pengguna.

Namun, umumnya serangan siber yang menginfeksi perangkat Android bisa melalui berbagai cara, salah satunya, mengklik tautan berbahaya, bisa berupa adware atau tautan lain. Tanpa disadari pengguna, malware telah terunduh di perangkat.

Menurut data Kaspersky Security Network, sebagian besar pengguna yang mengalami serangan Ginp berada di Spanyol. Versi terbaru dari Ginp ini ditandai dengan kode “flash-2” dibandingkan versi sebelumnya “flash-es12”.

“Ini bukan pertama kalinya kami melihat penjahat siber mengeksploitasi topi virus corona. Merek sudah menggunakan umpan jebakan dalam pesan phishing dan menciptakan malware virus corona,” tutur Eremin.

Menurut BleepingComputer, Ginp mulai muncul pada Juni 2019 sebagai pencuri SMS, tapi dengan cepat berevolusi menjadi trojan perbankan, dengan kode yang dipinjam dari Anubis, malware yang menargetkan bank-bank di Spanyol dan Inggris.

Kemungkinan operator Ginp terinspirasi dari aplikasi seluler "Shield" yang baru-baru ini dirilis oleh Kementerian Kesehatan Israel. Aplikasi ini memperingatkan pengguna jika mereka berada di lokasi pada saat yang sama dengan penderita Covid-19 yang diketahui.

Dalam masa krisis seperti ini, pemerintah adalah satu-satunya entitas dengan informasi paling akurat tentang persebaran virus corona.

Oleh karena itu, agar terhindar dari jebakan serangan siber seperti itu, Anda bisa melakukan hal berikut ini, seperti saran Kaspersky:

Redaktur: Andi Nugroho

Share: