Ilustrasi | Foto: freepik.com

Ilustrasi | Foto: freepik.com

Cyberthreat.id – Selama setahun terakhir, kelompok peretas yang disinyalir berkaitan dengan pemerintah Rusia, memindai dan memantau internet terhadap kerentanan server email.

Kelompok hacker yang dimaksud adalah APT28 atau biasa dikenal dengan Fancy Bear, Sednit, dan Pwan Storm. Demikian laporan terbaru perusahaan keamanan siber Trend Micro, seperti dikutip dari ZDNet, Jumat (20 Maret 2020).

Grup APT28, di kalangan peneliti keamanan siber, konon, berkaitan dengan operasional GRU, badan intelijen militer Rusia, sejak 2004. APT28 juga salah satu dari dua kelompok Rusia yang telah melanggar server email Komite Nasional Demokrat (Democratic National Committee) AS pada 2016.

APT28 termasuk golongan tua di dunia hacker sehingga segala aksinya telah banyak direkam, dianalisis, dan diklasifikasikan secara mendalam di sejumlah besar laporan industri cybersecurity.

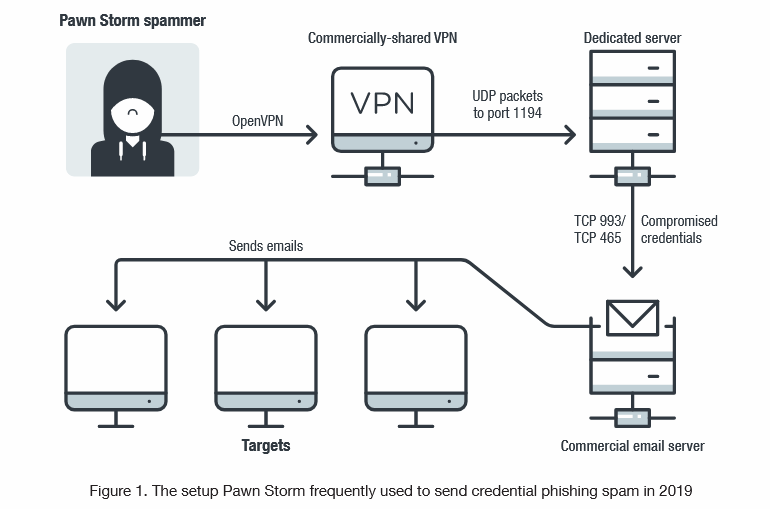

Alur serangan APT28 meretas server email komersial melalui jaringan VPN

Menurut Trend Micro, senjata utama APT28 selama dekade terakhir ialah penggunaan spear-phishing—email jebakan yang ditargetkan. Melalui email yang dibuat dengan seksama yang ditujukan untuk target yang dipilih secara khusus dan mengeksploitasi kerentanan zero-day, operator APT28 telah menginfeksi korban dengan beragam jenis malware selama lebih dari 15 tahun.

Namun, kini ada perubahan baru dalam teknik serangan APT28. Selain spear-phishing dan malware tetap menjadi andalan mereka, menurut Trend Micro, APT28 sejak tahun lalu mulai memindai seluruh internet, untuk mencari kerentanan webmail dan server Microsoft Exchange Autodiscover pada port TCP 445 dan 1433.

Tidak jelas serangan apa yang diluncurkan APT28 terhadap server yang diidentifikasi rentan. Namun, peneliti menduga mereka akan mencoba mengambil alih sistem yang belum ditambal, selanjutnya mencuri data sensitif yang disimpan di dalam atau menggunakan server email untuk melancarkan serangan ke tempat lain.

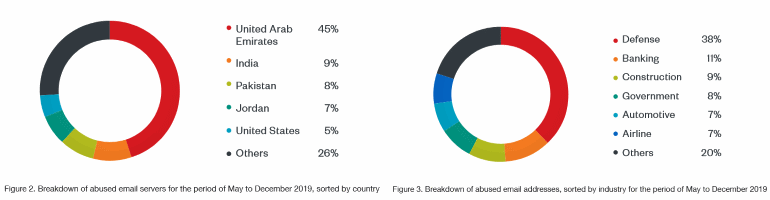

Trend Micro mengatakan sebagian besar perusahaan yang memiliki akun surel dikompromikan berbasis di Uni Emirat Arab, dan beroperasi di sektor pertahanan.

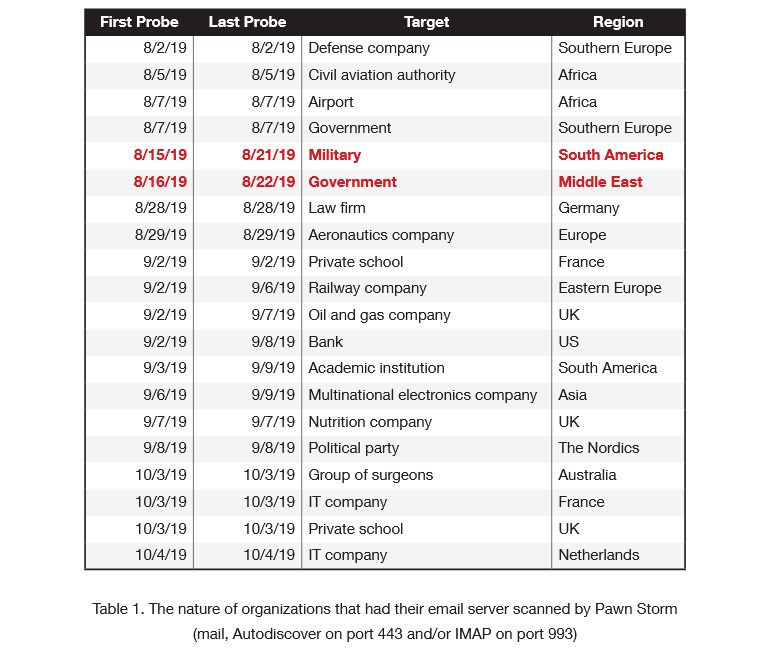

Di bawah ini adalah daftar beberapa perusahaan yang memiliki akun email yang disusupi (dan kemudian digunakan untuk mengirim lebih banyak phishing spam) oleh peretas APT28 antara Agustus dan November 2019.[]

Share: