Ilustrasi

Ilustrasi

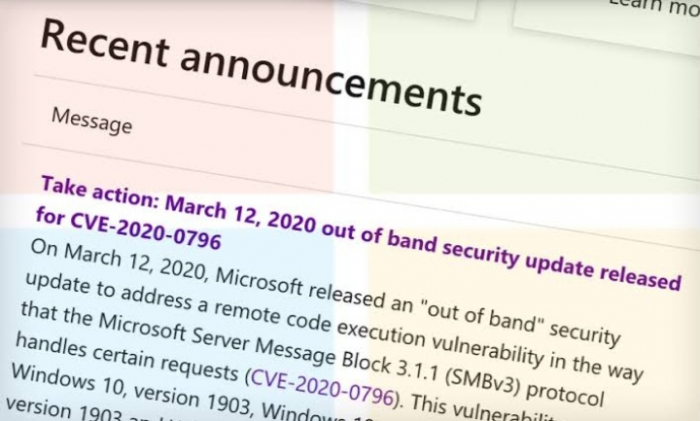

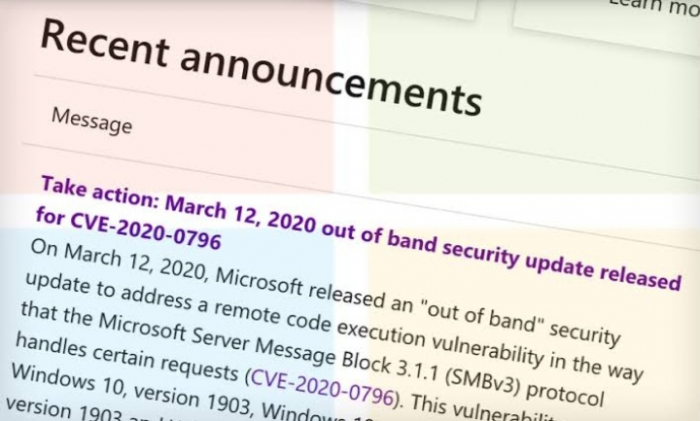

Cyberthreat.id - Badan Siber dan Sandi Negara (BSSN) menerbitkan imbauan keamanan terhadap kerentanan yang ditemukan di produk Microsoft. Sebelumnya, pada tanggal 10 Maret 2020, Microsoft mengumumkan kerentanan dengan kategori KRITIKAL pada Microsoft Server Message Block 3.1.1 (SMBv3).

Kerentanan yang diumumkan sebagai ADV200005 ini berupa Remote Code Execution (RCE) vulnerability pada Microsoft Server Message Block 3.1.1 (SMBv3) sehingga memungkinkan penyerang mampu melakukan code execution pada SMB server atau SMB client yang ditargetkan.

Mengingat dampak yang mungkin muncul dari eksploitasi kerentanan ini, diharapkan pengguna dari produk yang terdampak segera melakukan tindakan mitigasi.

Microsoft SMBv3 merupakan network file sharing protocol yang memungkinkan aplikasi pada komputer mampu membaca dan menulis ke dalam file serta untuk meminta layanan dari program server di jaringan komputer.

"Protokol SMB dapat digunakan di atas protokol TCP/IP atau protokol jaringan lainnya," tulis BSSN dalam siaran pers, Selasa (17 Maret 2020).

Dengan menggunakan protokol SMB, aplikasi (atau pengguna aplikasi) dapat mengakses file atau sumber lainnya pada remote server. SMB juga dapat berkomunikasi dengan server program apapun yang diatur untuk menerima permintaan SMB client.

SMB merupakan fabric protocol yang digunakan oleh tekonologi komputasi Software-defined Data Center (SDDC) seperti Storage Spaces Direct dan Storage Replica.

Adapun produk Microsoft yang terdampak sebagai RCE dengan severity yang critical adalah sebagai berikut:

1. Windows 10 Version 1903 for 32 - bit Systems.

2. Windows 10 Version 1903 for ARM64 - based Systems.

3. Windows 10 Version 1903 for x64 - based Systems.

4. Windows 10 Version 1909 for 32 - bit Systems.

5. Windows 10 Version 1909 for ARM64 - based Systems.

6. Windows 10 Version 1909 for x64 - based Systems.

7. Windows Server, version 1903 (Server Core installation).

8. Windows Server, version 1909 (Server Core installation).

Dampak Kerentanan

Seperti yang sudah disebutkan sebelumnya, kerentanan ini memungkinkan penyerang melakukan RCE sehingga dampaknya adalah penyerang mampu melakukan code execution pada SMB Server atau SMB Client yang ditargetkan.

Untuk melakukan eksploitasi kerentanan ini pada SMB server, penyerang yang tidak terotentikasi dapat mengirimkan paket malicious yang ditujukan kepada SMBv3 server. Sedangkan untuk melakukan eksploitasi terhadap SMB Client, penyerang yang tidak terotentikasi perlu untuk mengkonfigurasi malicious SMBv3 server dan meyakinkan pengguna untuk terkoneksi dengan server malicious tersebut.

Hingga saat ini belum ada kode exploit yang tersedia untuk celah keamanan ini. Akan tetapi, hal ini perlu menjadi perhatian para pengguna produk Microsoft. Sebab, kerentanan ini berpotensi dimanfaatkan oleh penyerang untuk mengembangkan wormable malware seperti WannaCry dan NoPetya.

Panduan Mitigasi Kerentanan

Saat imbauan keamanan ini diterbitkan, Microsoft belum merilis patch updates terkait kerentanan ini. Pengguna diminta untuk melakukan update patches segera setelah Microsoft merilis patch updates untuk celah keamanan ini.

Berikut rekomendasi yang dapat dilakukan untuk memitigasi celah keamanan ini:

1. Menonaktifkan fitur SMB jika memang tidak diperlukan.

Non-aktifkan fitur SMBv3 compression untuk memblok penyerang yang tidak terotentikasi guna mengeksploitasi celah keamanan ini terhadap SMBv3 server dengan perintah powershell berikut ini:

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" DisableCompression -Type DWORD -Value 1 -Force

Ingat, yang perlu dicatat adalah langkah ini tidak mencegah eksploitasi SMB pada sisi klien.

2. Menambahkan rule untuk melakukan pemblokiran port TCP 445 pada perimeter keamanan organisasi anda.

Port TCP 445 digunakan untuk menginisiasi koneksi dengan komponen yang terdampak kerentanan ini. Dengan melakukan pemblokiran port ini pada perimeter firewall, akan membantu memproteksi sistem yang terdampak, yang terdapat di belakang perimeter firewall organisasi dari upaya penyerang untuk melakukan eksploitasi kerentanan.

Pemblokiran port yang terdampak pada perimeter keamanan organisasi merupakan salah satu cara terbaik untuk menghindari serangan yang dilakukan dari internet (internet based-attacks). Namun, sistem yang terdampak tetap rentan terhadap serangan yang berasal dari jaringan internal organisasi.

Informasi lebih lanjut mengenai panduan untuk mencegah lateral connection dari traffic SMB di dalam jaringan dapat mengikuti panduan yang dikeluarkan Microsoft.

3. Lakukan monitoring keamanan secara proaktif terhadap layanan ini di dalam organisasi guna mendeteksi serangan yang ditujukan untuk mengeksploitasi kerentanan ini.

Share: