Ilustrasi

Ilustrasi

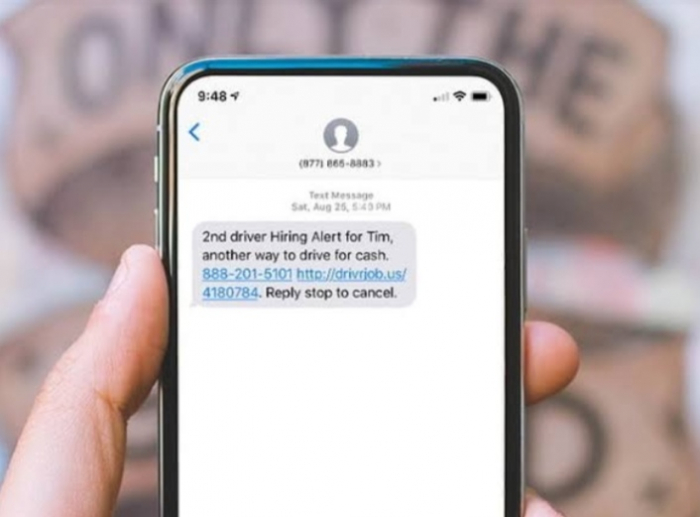

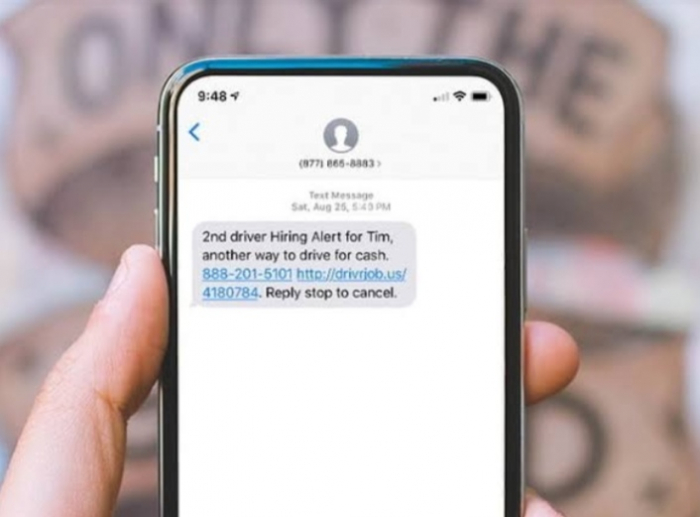

Cyberthreat.id - Hampir 98 persen dari korban SMS-Phishing (Smishing) membuka SMS yang dikirimkan kepada korban dan calon korban. Fakta ini diungkapkan sebuah laporan Dark Reading yang menyebut Smishing sebagai jenis serangan rekayasa sosial (social engineering) yang dirancang untuk mencuri informasi pribadi seperti detail kartu kredit, info perbankan, detail jaminan sosial, hingga password.

Smishing bisa disebut sebagai kombinasi dari kata-kata SMS dan phishing. Sederhananya, Smishing adalah Phishing yang dikirimkan dalam bentuk SMS, tetapi jauh berbeda dari serangan Phishing tradisional karena menargetkan pesan teks dan bukan email.

"Serangan smishing terjadi lebih sering daripada yang Anda bayangkan," kata CTO Cymulate Avihai Ben-Yossef dilansir Dark Reading,

Tahun 2019, sebanyak 84% profesional infosec melaporkan bahwa organisasi mereka mengalami serangan smishing.

Baru-baru ini pelanggan Amazon melaporkan teks yang mereka yakini benar-benar dikirim dari FedEx. Pesan SMS itu meminta mereka untuk mengatur preferensi pengiriman untuk menerima paket, lengkap dengan kode pelacakan palsu.

Ketika para korban yang tidak menaruh curiga mengklik tautan tersebut, mereka diminta untuk memasukkan kredensial Amazon mereka yang kemudian diambil oleh para scammer.

Hacker selalu mencari teknik baru, terutama pada perangkat seluler yang terkenal tidak aman. Pesan SMS membuat target yang sempurna karena mereka tampak lebih pribadi dan sulit dideteksi.

Cara Kerja Smishing

Penipu bertindak sebagai bank atau pengecer online yang mengirimi korban pesan teks yang "tampak sah" sehingga menciptakan perasaan urgensi, meminta korban untuk memperbarui akun, memperbarui informasi dengan alasan karena "dikompromikan."

Setelah mengklik tautan teks yang disematkan, korban kemudian diarahkan ke halaman yang hampir identik dengan website bank atau website e-commerce atau situs tepercaya lainnya yang tampak familiar bagi korban secara umum.

Hacker menggunakan teknik ini untuk mendapatkan informasi sensitif seperti kredensial, info kartu kredit atau detail Jaminan Sosial, atau untuk menyebarkan malware terbaru di ponsel cerdas Anda.

Jaringan WiFi Perusahaan

Organisasi/perusahaan berisiko tinggi mendapatkan serangan smishing terutama karena karyawan yang memiliki BYOD (Bring Your Own Device). Perangkat BYOD tidak sepenuhnya dikendalikan oleh suatu organisasi, sehingga informasi perusahaan dapat menjadi rentan terhadap serangan berbahaya.

"Yang lebih meresahkan adalah banyak perusahaan tidak menyadari ini sampai semuanya terlambat."

Smishing memberi para hacker cara untuk memintas kontrol keamanan dari infrastruktur yang diamankan dengan menargetkan perangkat seluler yang terhubung dari seorang karyawan atau tamu. SMS yang "dipersenjatai" dapat membahayakan perangkat seluler yang menyediakan pijakan awal ke Wi-Fi perusahaan dan memberi hacker kendali total atas perangkat tersebut.

Langkah selanjutnya dari serangan itu adalah pindah secara lateral ke titik akhir perusahaan sepenuhnya melewati kontrol keamanan perimeter.

Begitu berada di dalam jaringan, hacker dapat mencuri informasi perusahaan yang sensitif dan rahasia dagang, mencuri ID pengguna dan password, atau menginfeksi jaringan dengan ransomware dan sejumlah besar worm.

"Hasil akhirnya bisa melumpuhkan bagi suatu organisasi, terutama ketika pelanggaran itu dipublikasikan."

Kontrol keamanan endpoint dianggap sebagai benteng terakhir atau lapisan paling ujung pertahanan, sehingga organisasi/perusahaan harus yakin bahwa mereka bekerja dengan efektif penuh terhadap infeksi dan gerakan lateral. Menguji kontrol keamanan endpoint harus terus menerus mengikuti taktik dan teknik serangan baru.

Dan mengingat fakta bahwa pesan teks selalu dibuka mencapai 98%, seharusnya tidak mengejutkan bahwa titik masuk yang sederhana ini akan menjadi backdoor berikutnya ke dalam jaringan perusahaan.

Share: