Ilustrasi

Ilustrasi

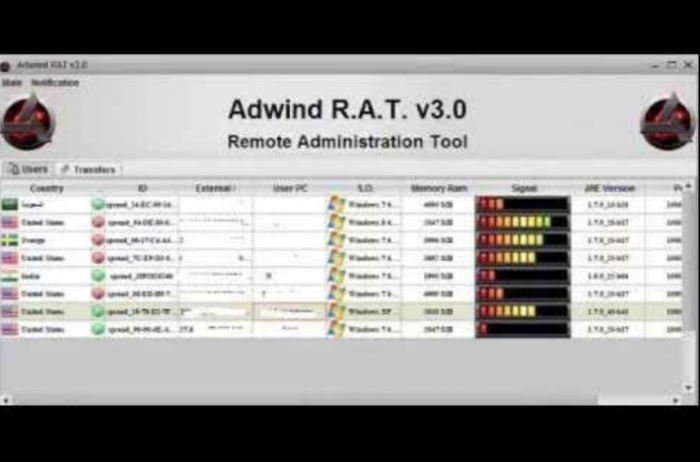

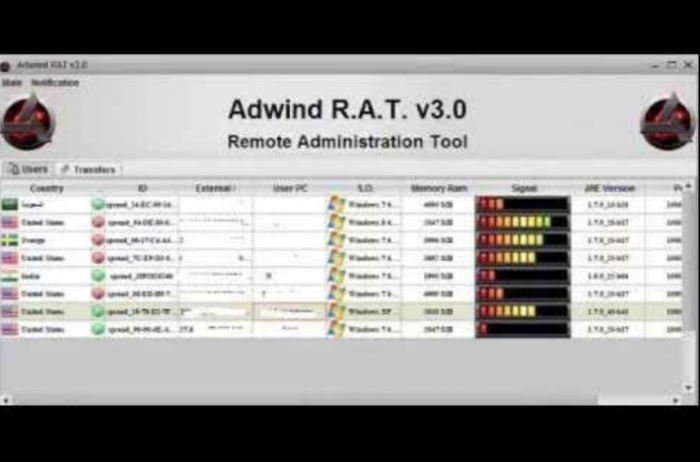

Cyberthreat.id - Peneliti Check Point menyatakan saat ini sedang berlangsung kampanye malspam yang menargetkan lebih dari 80 perusahaan Turki. Kampanye ini dilakukan melalui email phishing yang dirancang untuk mendistribusikan RAT 3.0 Adwind.

Peneliti Check Point menemukan vektor serangan awal dimulai dengan email phishing yang menyertakan lampiran file Office jahat.

File tersebut dalam format BIFF dan dikaburkan dengan beberapa teknik penghindaran guna menghindari deteksi atau mem-bypass keamanan.

Setelah file jahat dibuka, file tersebut menjatuhkan Adwind 3.0, yang dikonfigurasi untuk mencuri informasi sensitif. Data yang dicuri kemudian dikirim ke server command and control (C2) penyerang.

Apa kemampuan Adwind 3.0?

Peneliti setidaknya menemukan tujuh kemampuan RAT Adwind 3.0 yakni:

1. Mengambil tangkapan layar (screenshot);

2. Mengambil gambar dan rekaman video atau suara dari PC;

3. Mencuri file, password yang di-cache dan data web;

4. Mengumpulkan penekanan tombol (keystrokes);

5. Mengumpulkan sertifikat VPN;

6. Bergerak lateral dalam jaringan;

7. Mengontrol sistem SMS di perangkat Android.

Guna menghindari organisasi/perusahaan terkena kampanye serangan malspam ini, Check Point menyarankan para profesional cybersecurity mengembangkan dan menyempurnakan proses untuk segera merespons serangan phishing dan kompromi email bisnis (BEC).

Perusahaan juga harus melakukan serangan phishing yang disimulasikan untuk mengevaluasi kesiapan tim mereka terhadap segala jenis serangan phishing email. Simulasi penting sebagai bentuk latihan dan edukasi kepada staf/karyawan.

Share: