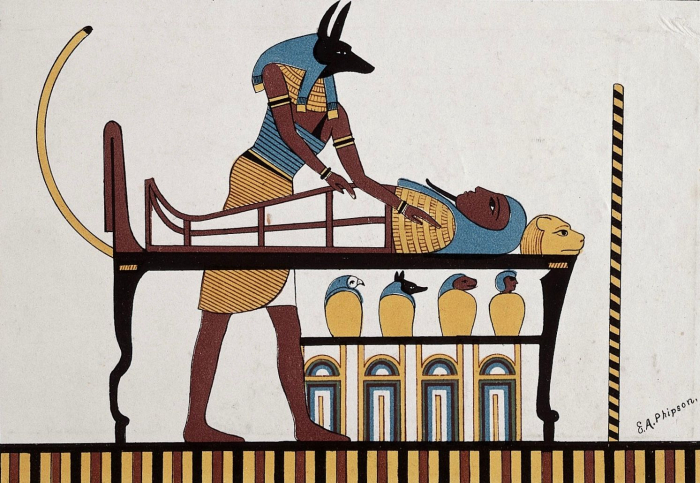

Ilustrasi. Sosok Anubis | Foto: mitosymas.com

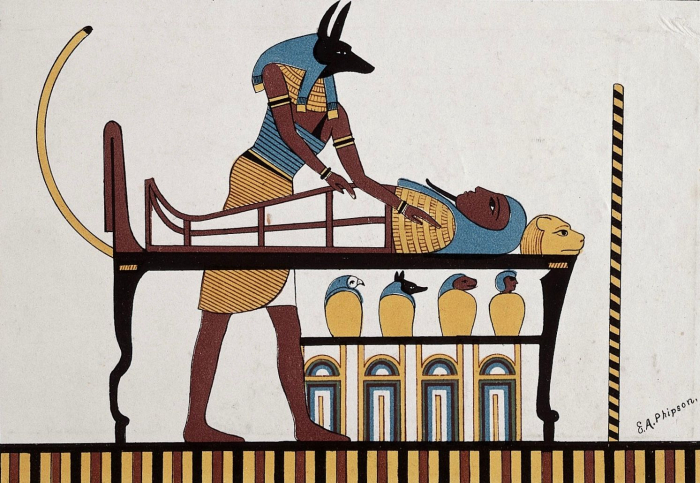

Ilustrasi. Sosok Anubis | Foto: mitosymas.com

Cyberthreat.id – Sebuah kampanye email phishing (email tipuan) baru menargetkan perangkat seluler Android.

Dengan jebakan phishing tersebut, penjahat siber (cybercrook) menyebarkan malicious software (malware), selanjutnya membajak perangkat untuk mencuri informasi pribadi korban.

Tak hanya itu, operator juga akan memasang keylogger (perekam papan ketik), bahkan menyimpan data perangkat untuk kemudian sebagai senjata permintaan uang tebusan.

Serangan baru tersebut ditemukan oleh peneliti keamanan siber Cofense Inc (dikenal pula dengan PhishMe), perusahaan cybersecurity asal Washington DC, AS yang fokus pada solusi ancaman phishing.

Menurut peneliti, serangan tersebut dirancang untuk kotak masuk seluler (mobile inboxes) dan memanfaatkan malware Anubis, sebuah Trojan canggih yang awalnya digunakan untuk spionases siber dan kemudian digunakan kembali sebagai malware perbankan.

Anubis mengacu pada Dewa Kematian Mesir Kuno yang berwujud kepala Jakal (masih satu genus dengan anjing dan serigala dan berbadan manusia.

Dalam temuannya, seperti dikutip dari ThreatPost, Jumat (7 Februari 2020), peneliti mengatakan penyerang menargetkan lebih dari 250 aplikasi Android.

Serangan itu menyediakan halaman login khusus yang digunakan penyerang untuk menangkap kredensial yang dimasukkan ke dalam aplikasi.

Pesan phishing berisi tautan ke file Android Package Kit (APK), jika diunduh dan dieksekusi, akan meluncurkan versi palsu “Google Play Protect”.

Selanjutnya, proses instalasi mencoba untuk menipu pengguna agar menyetujui untuk menjalankan aplikasi Android yang tidak terpercaya [unsigned] pada perangkat. Ini tahap penjahat untuk membajak perangkat.

Serangan itu pertama-tama dari e-mail phishing yang meminta pengguna mengunduh invoice (info tagihan) yang tampak berasal dari sumber tepercaya, kata peneliti Cofense Marcel Feller.

Namun, ketika tautan e-mail dibuka dari perangkat Android, file APK (Fattura002873.apk) diunduh. Saat membuka file, pengguna diminta untuk mengaktifkan “Google Play Protect”.

Sayangnya, yang diaktifkan itu bukan “Google Play Protect” yang asli, melainkan palsu. Sebetulnya, tahap ini adalah menonaktifkan Google Play Protect yang sebenarnya, “Sambil memberikan izin yang dibutuhkan pada semua aplikasi,” kata Marcel.

Serangan Anubis

Sebagian besar kampanye Anubis, menurut Marcel, memindai ponsel-ponsel pintar yang memiliki aplikasi perbankan atau keuangan. Selain itu, Anubis juga menyerang aplikasi e-commerce, seperti eBay atau Amazon, tentu saja, tujuan mereka mencuri data keuangan pengguna.

“Setelah aplikasi teridentifikasi, Anubis melapisi/menutupi aplikasi asli dengan halaman login palsu untuk mendapatkan kredensial pengguna,” tulis Marcel.

Jika aplikasi terinstal, malware akan bergerak dan melakukan tugasnya, seperti menangkap aktivitas tangkapan layar, mengaktifkan atau mengubah pengaturan administrasi, membuka dan mengunjungi URL apa pun, merekam audio, dan memulai panggilan telepon.

Anubis dapat sepenuhnya membajak perangkat seluler Android, mencuri data, merekam panggilan telepon,” tutur peneliti. Bahkan, malware tersebut bisa menyandera perangkat dengan mengenkripsi file pribadi korban.

Marcel mengatakan, bisa meneliti itu setelah mendapatkan sampel Anubis di internet pada tahun lalu. Pada November 2019, kode Anubis muncul di malware mobile banking baru untuk Android berjuluk “Gnip”.

Untuk kampanye Anubis ini, kata dia, memengaruhi beberapa sistem operasi Android mulai versi 4.0. Namun, Cofense tidak menunjukkan daftar lengkap Android yang berpotensi terkena dampaknya.

Untuk menghindari serangan phishing baru tersebut, Marcel menyarankan agar pengguna membatasi pemasangan aplikasi di perangkat perusahaan. Lalu, hanya menggunakan aplikasi yang dibuat oleh pengembang tepercaya yang unduh dari toko resmi, kata dia.[]

Redaktur: Andi Nugroho

Share: