Ilustrasi: Windows 10

Ilustrasi: Windows 10

Cyberthreat.id - Trojan TrickBot terus berevolusi untuk meningkatkan kemampuannya dalam menghindari deteksi. Versi terbaru dari TrickBot ini yaitu menambahkan fitur yang dapat mem-bypass User Account Control (UAC) atau kontrol akun pengguna Windows 10.

UAC merupakan fitur keamanan Windows yang dirancang untuk mencegah perubahan pada sistem operasi oleh pengguna, aplikasi, atau malware jahat.

Penelitian dari Morphisec Labs menemukan kode jahat yang memanfaatkan WSReset UAC Bypass pada Windows 10 untuk menghindari kontrol akun pengguna dan mengirimkan malware ke sistem atau gawai pengguna dalam sampel terbaru dari Trickbot.

Peneliti Morphisec, Arnold Osipov mengatakan, malware TrickBot itu sangat berbahaya karena terus berkembang dengan fungsionalitas baru untuk membuatnya lebih sulit untuk mendeteksi pengiriman malware.

"Hampir setiap hari aktor jahat menemukan kembali TrickBot dan bekerja dalam menemukan jalur baru untuk mengirimkan trojan ke mesin atau sistem pengguna," kata Osipov seperti dikutip ThreatPost, Senin (3 Februari 2020).

Hal itu, kata Osipov, menjadikan TrickBot sebagai salah satu kendaraan pengiriman malware paling canggih. Dikatakan canggih karena TrickBot bersifat modular seperti pisau Swiss Army. Ada banyak fitur yang bisa digunakan sesuai kondisi dan target.

Laporan tersebut juga menguraikan bagaimana fitur TrickBot baru ini berjalan. Proses Bypass ini dimulai dengan pemeriksaan oleh TrickBot lewat identifikasi, apakah sistem yang digunakan menjalankan Windows 7 atau Windows 10.

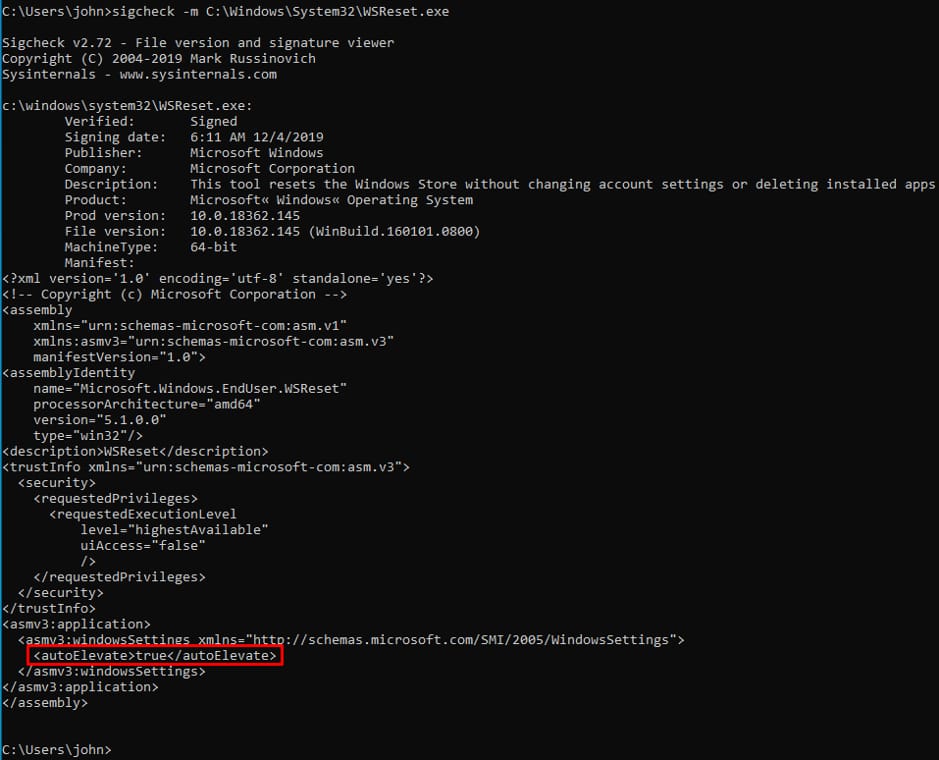

Ketika sistem yang dijalankan pengguna memakai Windows 10, TrickBot menggunakan WSReset UAC Bypass. WSReset UAC Bypass ini memungkinkan operator dari TrickBot untuk mengambil keuntungan dari proses "WSReset.exe."

WSReset.exe ini merupakan file .exe atau executable yang dibuat Microsoft dan digunakan untuk mereset pengaturan Windows Store, sesuai dengan file manifest.

Menurut Osipov, kunci keberhasilan dari fungsi baru TrickBot ini adalah properti 'autoElevate' dalam prosesnya diatur ke 'true'. "Inilah yang memungkinkan WSReset UAC Bypass digunakan untuk eskalasi hak istimewa."

Langkah terakhir dalam fitur bypass ini adalah dengan melakukan eksekusi WSReset.exe yang akan menyebabkan TrickBot berjalan dengan privilege (hak istimewa) yang ditingkatkan tanpa prompt UAC.

"Eksekusi akhir ini memungkinkan TrickBot untuk mengirimkan muatannya (malware) ke workstation dan titik akhir di jaringan," kata Osipov.

Redaktur: Arif Rahman

Share: