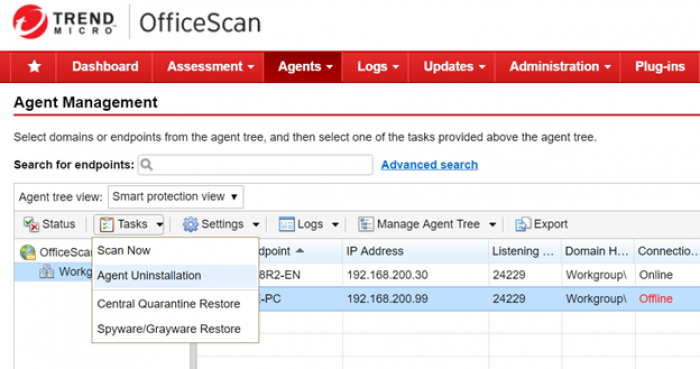

Ilustrasi OfficeScan dari Trend Micro

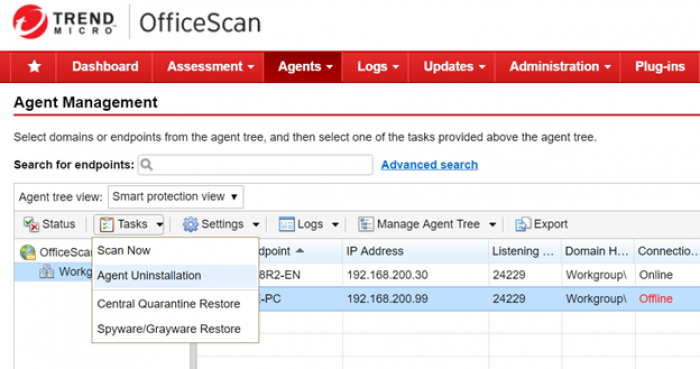

Ilustrasi OfficeScan dari Trend Micro

Cyberthreat.id - Peretas Cina telah mengeksploitasi kerentanan zero-day dalam antivirus besutanTrend Micro bernama OfficeScan selama serangan mereka terhadap Mitsubishi Electric, begitu dipaparkan sumber terpercaya kepada ZDNet.com.

Trend Micro mengklaim bahwa sudah memperbaiki kerentanan, tapi mereka tidak memberikan komentar jika zero-day digunakan dalam serangan lain di luar Mitsubishi Electric.

Eksploitasi zero-day merupakan eksploit yang mengambil keuntungan dari kerentanan yang diungkapkan kepada publik atau tidak diungkapkan sebelum pengakuan vendor atau rilis patch. Eksploitasi ini menimbulkan risiko yang jauh lebih tinggi terhadap sistem yang rentan karena penjahat siber biasanya memanfaatkan ini untuk tujuan mereka.

Seperti diberitakan sebelumnya, bahwa Mitsubishi Electric mendeteksi gangguan pada jaringannya pada 28 Juni 2019. Setelah penyelidikan selama berbulan-bulan, Mitsubishi menemukan bahwa peretas memperoleh akses ke jaringan internal tempat mereka mencuri sekitar 200 MB file.

Meskipun pada awalnya perusahaan tidak mengungkapkan file apa saja yang dicuri, tetapi dalam siaran persnya pada Senin (20 Januari 2020) memaparkan bahwa file yang dicuri tersebut beberapa diantaranya:

Dilansir dari ZDNet.com, Jumat (25 Januari 2020) media Jepang menggali lebih dalam mengenai serangan tersebut. Menurut laporan, peretasan pertama kali berasal dari afiliasi Mitsubishi Electric Cina, dan kemudian menyebar ke 14 departemen/jaringan perusahaan.

Serangan itu terdeteksi setelah staf Mitsubishi Electric menemukan file yang mencurigakan di salah satu server perusahaan.

Meskipun tidak satupun dikonfirmasi oleh perusahaan Jepang, tapi wartawan Jepang menemukannya. Satu-satunya detail teknis terkait dengan peretasan Mitsubishi Electric yang diungkapkan adalah fakta bahwa peretas mengeksploitasi kerentanan dalam salah satu produk antivirus yang digunakan perusahaan.

Sebuah sumber yang memiliki pengetahuan tentang serangan ini mengatakan kepada ZDNet bahwa para peretas mengeksploitasi CVE-2019-18187, yang mana sebuah traversal direktori (suatu teknik untuk mengeksploitasi HTTP) dan kerentanan pengunggahan file secara sewenang-wenang dalam antivirus Trend Micro OfficeScan.

“Versi OfficeScan yang terkena dampak dapat dieksploitasi oleh penyerang yang memanfaatkan kerentanan lintasan direktori untuk mengektrak file dari file zip sembarang ke folder tertentu pada server OfficeScan yang mana berpotensi menyebabkan eksekusi kode jarak jauh,” kata Penasehat Keamanan Trend Micro pada Oktober 2019 kepada ZDNet .

Mitsubishi Electric memang sebagai salah satu perusahaan yang menggunakan OfficeScan menurut studi kasus dalam situs web Trend Micro.

Ketika patch CVE-2019-18187 dirilis pada Oktober lalu, Trend Micro memperingatkan pelanggan bahwa kerentanan sedang dieksploitasi secara aktif oleh peretas secara bebas.

Media Jepang mengklaim bahwa itu adalah karya kelompok spionase dunia maya yang disponsori negara Tiongkok yang dikenal sebagai Tick.

Grup peretasan Tick dikenal melakukan sejumlah besar kampanye peretasan yang ditujukan untuk target di seluruh dunia selama beberapa tahun terakhir. Saat ini, tidak jelas apakah grup tersebut juga menggunakan OfficeScan day-zero terhadap target lainnya.

Sementara itu, Trend Micro menolak berkomentar terkait artikel ZDNet mengenai kerentanan day-zero pada OfficeScan ini.

Editor: Yuswardi A. Suud

Share: