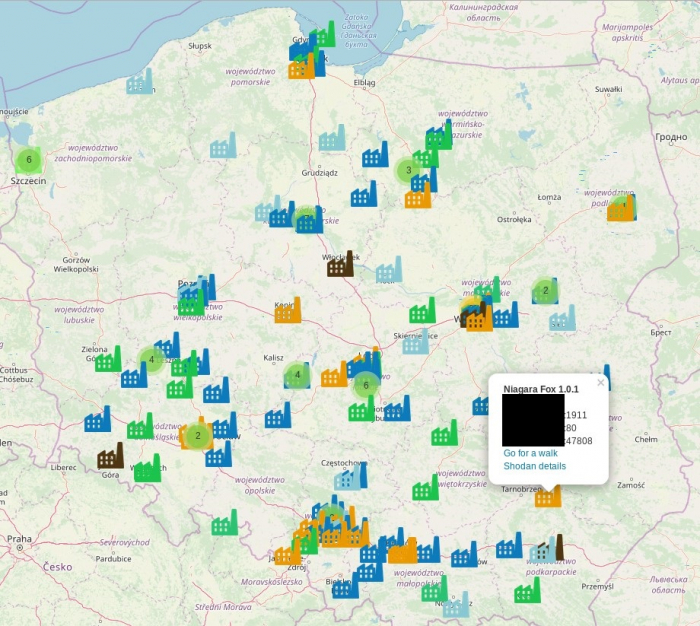

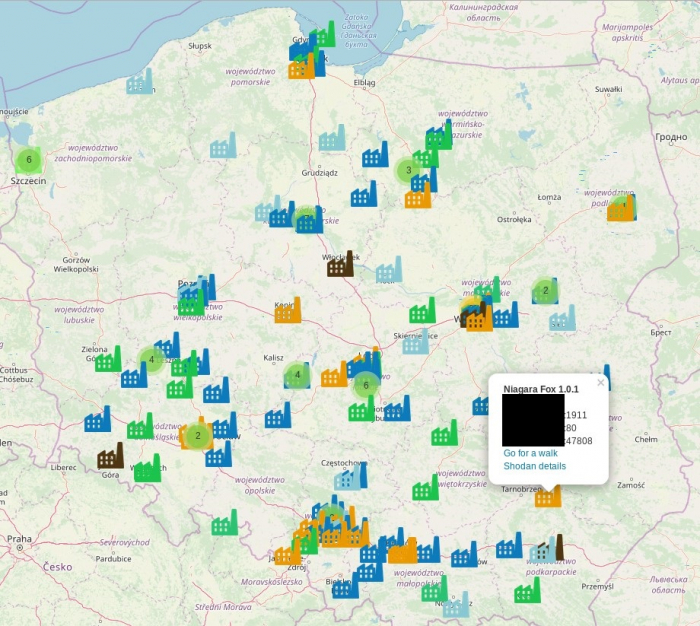

Peta hasil Kamerka | image: medium.com/@woj_ciech

Peta hasil Kamerka | image: medium.com/@woj_ciech

Polandia, Cyberthreat.id - Seorang periset Polandia menciptakan Kamerka, alat pintar untuk mengindeks informasi piranti dan sistem yang terkoneksi dengan internet. Informasi alat beserta kerentanannya akan dipetakan di atas Google Map. Periset yang memakai nama Wojciech ini merilis intermuka grafis Kamerka pada 7 November dan mengumumkannya di Medium dengan judul "Hack the Planet with Kamerka GUI-Ultimate Internet of Things/Industrial Control System reconnaissance tool". Untuk membacanya, klik di sini .

Kamerka dibuat dengan bahasa Python sementara intermuka berbasis web menggunakan Django (framework web dari Python). Minggu lalu, pengguna Kamerka hanya bisa menggunakan alat ini dengan Python di CLI (perintah berbasis teks). Minggu ini, pengguna bisa memakai intermuka berbasis web.

Untuk mencari piranti atau sistem yang terkoneksi internet, Kamerka (artinya "Kamera" dalam bahasa Polandia) akan menggunakan mesin pencari Shodan dan BinaryEdge. Ini merupakan mesin pencari seperti halnya Google atau Bing, bedanya Shodan merupakan pemindai port yang masif. Hasil pencariannya akan berupa daftar peranti dan sistem berdasarkan kueri pengguna. Bukan hanya itu, Shodan juga akan menampilkan kerentanan atau celah keamanan yang ada di perangkat dan sistem, misalnya password "default" seperti "admin", "1234", atau "cisco". Ekspos kerentanan ini memudahkan hacker mengakses perangkat dan mesin. Kemampuannya ini membuat Shodan dijuluki "mesin pencari paling mengerikan di internet".

Kamerka menambahkan kemampuan Shodan itu dengan intermuka yang mudah dan dashboard. Kamerka dan "mesin pencari paling mengerikan di internet" merupakan kombinasi yang membawa kerentanan piranti dan sistem internet of things (IoT) ke level yang jauh lebih mengerikan.

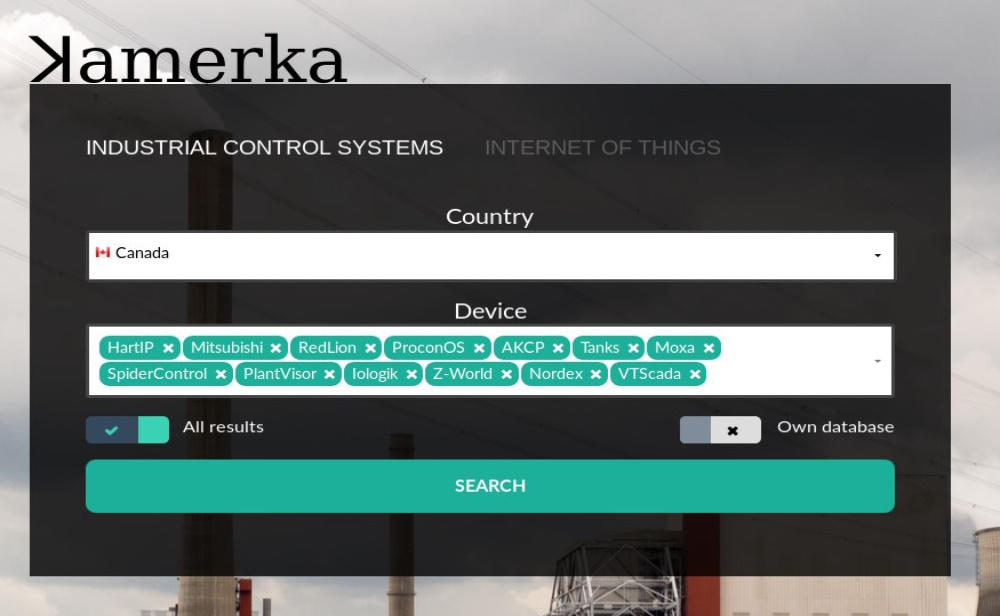

Intermuka Kamerka | image: medium.com/@woj_ciech

Kamerka bisa mendeteksi kamera pengawas (CCTV), printer, pembangkit listrik, tanki bahan bakar di pom bensin, pabrik, dan berbagai sistem IoT, plus foto Instagram, Twitter, dan Flickr. Karena itu, pembuatnya menyebut Kamerka 2.0 ini sebagai FIST (Flickr, Instagram, Shodan, Twitter). Kemampuan Kamerka ini diduga akan meningkatkan serangan ke IoT dan mesin industri yang terkoneksi internet. Memang saat ini serangan di bidang tersebut sudah cukup sering terjadi. Namun, hacker membutuhkan persiapan beberapa hari atau minggu untuk merencanakannya.

Dengan Shodan atau BinaryEdge, hacker harus memasukkan IP target untuk mendapatkan informasi kerentanan sistem atau mesin di IP tersebut. Sebaliknya, informasi tersebut tersedia di peta Kamerka. Jadi, dengan alat seperti Kamerka, hacker bisa menemukan mesin yang tidak terlindungi di area tertentu lalu mendapatkan port yang terbuka atau kerentanan yang tidak ditambal, atau yang lebih buruk: tidak memiliki password atau password-nya default). Hacker bisa mempersiapkan serangan dalam hitungan menit.

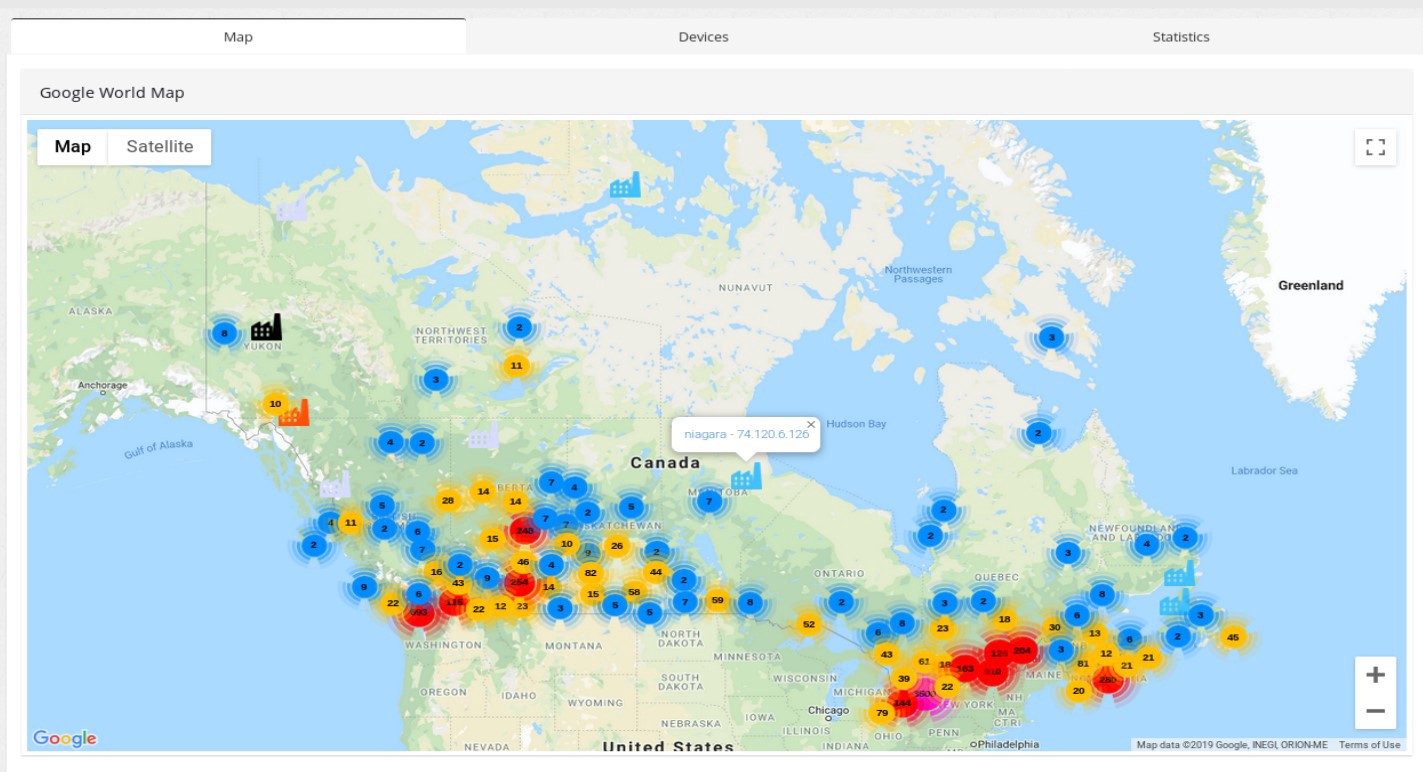

Piranti di Kanada yang terekspos | image: medium.com/@woj_ciech

Share: