Ilustrasi. | The Hacker News

Ilustrasi. | The Hacker News

Cyberthreat.id - Sekelompok hacker China yang melakukan spionase politik untuk Beijing terciduk menargetkan perusahaan telekomunikasi dengan malware baru yang dirancang memata-matai pesan teks yang dikirim atau diterima oleh individu yang sangat ditargetkan.

Skandal ini adalah untuk kesekian kalinya peretas China yang ditengarai menyatroni sejumlah negara dan memata-matainya. Bahkan, Amerika Serikat menuduh Huawei juga menjadi bagian dari operasi mata-mata pemerintah China, walau tuduhan itu selalu dibantahnya.

Namun, operasi spy kali ini tentu tak ada hubungannya dengan Huawei. Dijuluki MessageTap, kata The Hacker News, malware backdoor adalah penambang data ELF 64-bit yang baru-baru ini ditemukan diinstal pada server Short Message Service Center (SMSC) berbasis Linux dari perusahaan telekomunikasi yang tidak disebutkan namanya.

Menurut sebuah laporan baru-baru ini yang diterbitkan oleh firma Mandiant dari FireEye, MessageTap telah dibuat dan digunakan oleh APT41, sebuah kelompok hacker China yang produktif melakukan operasi spionase disponsori negara dan juga telah ditemukan terlibat dalam serangan bermotivasi finansial.

Dalam jaringan telepon seluler, server SMSC bertindak sebagai layanan perantara yang bertanggung jawab untuk menangani operasi SMS dengan merutekan pesan antara pengirim dan penerima.

Karena SMS tidak dirancang untuk dienkripsi, baik pada transmisi maupun pada server telekomunikasi, kompromi sistem SMSC memungkinkan penyerang untuk memonitor semua koneksi jaringan ke dan dari server serta data di dalamnya.

Bagaimana cara kerja Malware MessageTap?

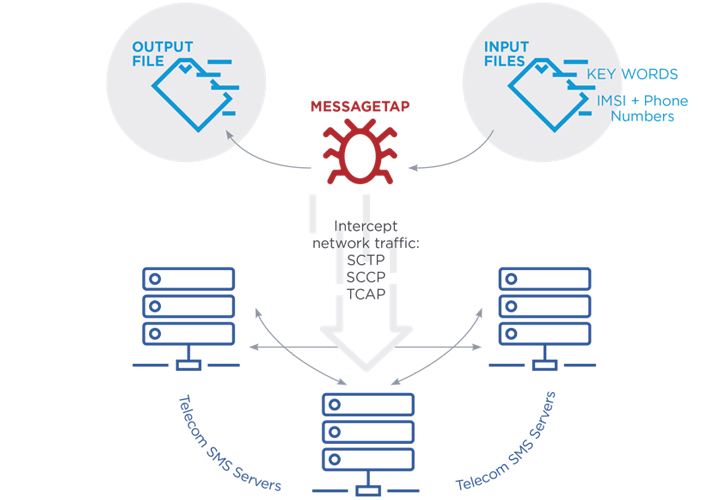

MessageTap menggunakan perpustakaan libpcap untuk memantau semua lalu lintas SMS dan kemudian mem-parsing konten setiap pesan untuk menentukan IMSI dan nomor telepon pengirim dan penerima messagetap malware China.

Menurut para peneliti, peretas telah merancang malware MessageTap untuk difilter dan hanya menyimpan pesan:

Untuk ini, MessageTap bergantung pada dua file konfigurasi yang disediakan oleh penyerang - keyword_parm.txt dan parm.txt - yang berisi daftar nomor telepon yang ditargetkan, nomor IMSI, dan kata kunci yang ditautkan ke "orang-orang penting yang tertarik pada layanan intelijen Cina. "

"Kedua file dihapus dari disk setelah file konfigurasi dibaca dan dimuat ke dalam memori. Setelah memuat kata kunci dan file data telepon, MESSAGETAP mulai memantau semua koneksi jaringan ke dan dari server," kata para peneliti dalam laporannya sebagaimana dikutip The Hacker News.

"Data dalam keyword_parm.txt berisi persyaratan minat geopolitik terhadap pengumpulan intelijen Cina."

Jika ia menemukan teks pesan SMS yang menarik, malware XOR kontennya dan menyimpannya ke file CSV untuk kemudian dicuri oleh aktor ancaman.

Menurut para peneliti, "risiko data yang tidak terenkripsi dicegat beberapa lapisan di hulu dalam rantai komunikasi seluler mereka" sangat "penting bagi individu yang sangat ditargetkan seperti pembangkang, jurnalis, dan pejabat yang menangani informasi yang sangat sensitif."

Selain itu, kelompok peretasan APT41 juga ditemukan mencuri catatan perincian panggilan (CDR) terkait dengan orang asing berpangkat tinggi selama intrusi yang sama ini, mengekspos metadata panggilan, termasuk waktu panggilan, durasi mereka, dan sumber serta tujuan nomor telepon.

Peretas Cina yang menargetkan perusahaan telekomunikasi bukanlah hal baru. Pada tahun ini sendiri, kelompok peretasan APT41 menargetkan setidaknya empat entitas telekomunikasi, dan kelompok-kelompok yang disponsori negara China yang dicurigai juga diamati mengenai empat organisasi telekomunikasi tambahan.

Menurut para peneliti FireEye, tren ini akan terus berlanjut dan semakin banyak kampanye yang akan segera ditemukan, dan oleh karena itu untuk mengurangi tingkat risiko, organisasi yang ditargetkan harus mempertimbangkan untuk menggunakan program komunikasi yang sesuai yang memberlakukan enkripsi ujung-ke-ujung.[]

Share: