Foto: ZDNet

Foto: ZDNet

Cyberthreat.id – Ini yang terjadi jika peretas (hacker) melawan peretas. Sang peretas itu dilawan balik oleh si “korban”.

Kejadian ini terjadi pada pekan lalu, ketika Tobias Frömel, seorang pengembang perangkat lunak Jerman diserang ransomware.

Ransomware—perangkat lunak jahat yang mengenkripsi file komputer—itu dikirim oleh geng ransomware Muhstik. Akibatnya, file-file di komputer Tobias terkunci.

Muhstik adalah jenis ransomware terbaru yang telah aktif sejak akhir September, menurut laporan BleepingComputer.

Ransomware ini menargetkan network-attached storage (NAS) atau perangkat penyimpanan yang terpasang di jaringan yang dibuat oleh perusahaan perangkat keras Taiwan, QNAP.

Menurut ZDNet, geng Muhstik itu menargetkan perangkat QNAP NAS. Perangkat yang menggunakan kata sandi server SQL lemah dan menjalankan layanan phpMyAdmin bawaan mungkin lebih rentan dari serangan, demikian laporan perusahaan di situs webnya.

Setelah mendapatkan akses ke instalasi phpMyAdmin, tulis ZDNet, operator Muhstik mengenkripsi file pengguna dan menyimpan salinan kunci dekripsi pada server perintah dan kontrol (C&C) mereka. File QNAP yang dienkripsi oleh Muhstik dapat dikenali oleh ekstensi file baru ".muhstik".

Tobias adalah salah satu korban yang diminta untuk membayar uang tebusan agar bisa mendapatkan kembali akses ke file-nya.

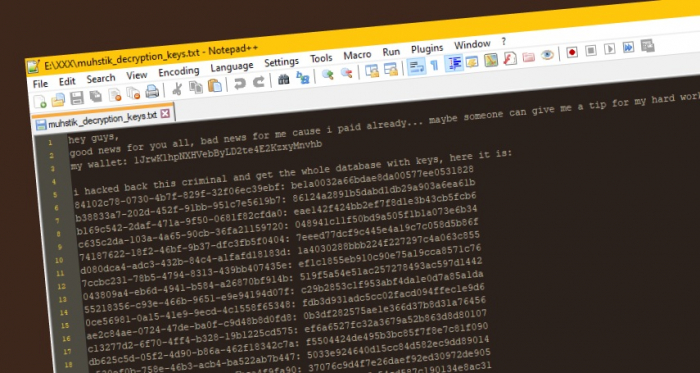

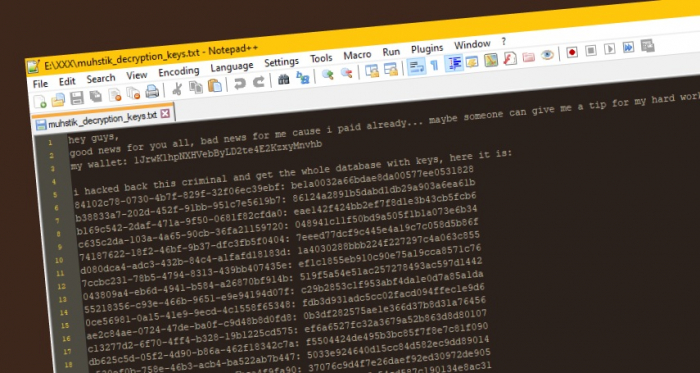

Setelah membayar uang tebusan, ia menganalisis ransomware dan memperoleh informasi bagaimana Muhstik beroperasi, dan kemudian mengambil basis data penjahat dari server mereka.

Ia menyerang balik server geng penjahat itu dan menerbitkan kunci dekripsi untuk semua korban serangan Muhstik yang lain. Ia mengungkapkan 2.858 kunci dekripsi.

"Saya tahu itu tidak sah dari saya," tulis peneliti dalam file teks yang diterbitkan online di Pastebin. Tapi, "Aku bukan orang jahat di sini.”

Selain merilis kunci dekripsi, ia juga menerbitkan dekripsi yang dapat digunakan semua korban Muhstik untuk membuka kunci file mereka. Decrypter tersedia di MEGA dan instruksi penggunaan tersedia di forum BleepingComputer.

Tobias juga memberi tahu korban Muhstik di Twitter tentang ketersediaan decrypter, menasihati pengguna agar tidak membayar uang tebusan.

Tobias tidak ingin berkomentar lebih lanjut untuk artikel tersebut.

Meski tindakan Frömel melanggar hukum, sangat kecil kemungkinan dia akan dituntut karena meretas kembali gerombolan Muhstik dan membantu ribuan korban.

Namun, peneliti keamanan disarankan untuk bekerja dengan pihak berwenang ketika meretas kembali, mirip dengan cara Avast bekerja dengan polisi Prancis untuk menurunkan botnet “Retadup”.

Muhstik adalah jenis ransomware ketiga yang terlihat tahun ini yang menargetkan perangkat NAS, setelah eCh0raix dan jenis lain yang tidak disebutkan namanya menargetkan perangkat Synology. Decrypter gratis dirilis untuk korban eCh0raix pada Agustus lalu.

Share: