Ilustrasi.

Ilustrasi.

Cyberthreat.id - Seorang hacker iOS dan peneliti cybersecurity secara terbuka merilis apa yang ia klaim sebagai "eksploitasi bootrom permanen”, dengan kata lain, jailbreak epik yang bekerja pada semua perangkat iOS mulai dari iPhone 4s (chip A5) hingga iPhone 8 dan iPhone X ( Chip A11).

Dijuluki Checkm8, menurut The Hacker News, exploit ini memanfaatkan kelemahan keamanan yang tidak dapat ditambal di Apple's Bootrom (SecureROM), kode signifikan pertama yang berjalan pada iPhone saat booting, yang, jika dieksploitasi, menyediakan akses tingkat sistem yang lebih besar.

Kerentanan bootrom itu memberikan akses yang mendalam bagi hacker untuk masuk ke perangkat iOS pada tingkat yang Apple tidak akan dapat memblokir atau menambal dengan pembaruan perangkat lunak di masa depan. "Itu akan menjadikannya salah satu perkembangan terbesar dalam komunitas peretasan iPhone selama bertahun-tahun," tulis The Verge.

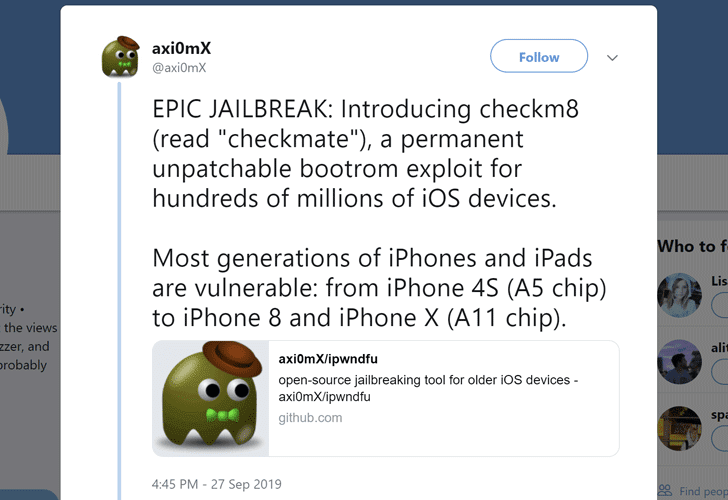

"EPIC JAILBREAK: Memperkenalkan checkm8 (baca" checkmate "), eksploit bootrom permanen yang tidak dapat ditambal untuk ratusan juta perangkat iOS," kata axi0mX ketika mengumumkan rilis eksploit tersebut di Twitter.

Eksploitasi baru terjadi tepat sebulan setelah Apple merilis tambalan darurat untuk kerentanan jailbreak kritis lain yang berfungsi pada perangkat Apple termasuk iPhone XS, XS Max, dan XR dan 2019 iPad Mini dan iPad Air, menjalankan iOS 12.4 dan iOS 12.2 atau sebelumnya.

“Karena eksploitasi bootrom adalah masalah tingkat perangkat keras dan tidak dapat ditambal tanpa revisi perangkat keras, pembaruan perangkat lunak yang sederhana tidak dapat mengatasi eksploitasi bootrom yang baru dirilis,” tulis The Hacker News.

Perlu dicatat bahwa eksploit Checkm8 itu sendiri bukanlah jailbreak penuh dengan Cydia, sebaliknya, hanyalah eksploit yang dapat digunakan oleh peneliti dan komunitas jailbreak untuk mengembangkan alat jailbreak yang berfungsi penuh.

Fitur yang memungkinkan Checkm8 exploit meliputi seperti yang disebutkan di bawah ini:

Enkripsi atau dekripsi data hex pada perangkat yang terhubung dalam Mode DFU pwned menggunakan kunci GID atau UID-nya.

"Ini mungkin berita terbesar di komunitas jailbreak iOS selama bertahun-tahun. Saya merilis exploit saya secara gratis untuk kepentingan jailbreak iOS dan komunitas riset keamanan," kata axi0mX, yang merilis exploit di GitHub.

"Para peneliti dan pengembang dapat menggunakannya untuk membuang SecureROM, mendekripsi kode kunci dengan mesin AES, dan menurunkan perangkat untuk mengaktifkan JTAG. Anda masih memerlukan perangkat keras dan perangkat lunak tambahan untuk menggunakan JTAG."

axi0mX mengatakan ia menemukan kerentanan bootrom yang mendasarinya saat menganalisis patch keamanan yang dirilis Apple pada 2018 untuk mengatasi kerentanan kritis yang ditemukan setelah digunakan secara gratis dalam kode USB iBoot.

axi0mX juga mencatat bahwa exploitnya tidak dapat dilakukan dari jarak jauh. Sebaliknya, hanya dapat dipicu melalui USB dan membutuhkan akses fisik.

Jailbreak hanya bekerja pada iPhone yang menjalankan chipset A5 dan A11 Apple dan tidak bekerja pada dua chipset terbaru, yaitu, A12 dan A13.[]

Share: