Kantor Lenovo

Kantor Lenovo

Hong Kong, Cyberthreat.id - Lenovo termasuk merek komputer yang paling populer di dunia. Bersama HP dan Dell, Lenovo merajai pasar komputer PC dan laptop. Masalahnya, di antara brand populer tersebut, Lenovo yang sering memiliki isu keamanan. Pen Test Partners, perusahaan keamanan siber asal Inggris, menemukan celah keamanan di software Lenovo Solution Center. Menurut tulisan yang dipublikasi di pentestpartners.com pada 22 Agustus, celah ini memungkinkan hacker mengeksekusi kode tertentu di dalam komputer Lenovo dan membuatnya mendapat hak akses Administrator atau SYSTEM.

Celah keamanan escalation of privileges (EoP) ini yang ditandai sebagai CVE-2019-6177. Celah ini memberikan hacker akses untuk membuat file "hardlink" di lokasi tertentu. File yang memiliki akses level rendah ini bisa ditautkan ke file lain yang lebih tinggi hak aksesnya. Saat proses Lenovo berjalan, file itu akan menimpa hak akses file yang ditautkan. Dengan begini, pengguna yang memiliki hak akses rendah akan bisa mengendalikan file tersebut secara penuh, yang secara normal tidak boleh dilakukan. "Jika Anda cukup pintar, ini bisa digunakan untuk mengeksekusi kode tertentu dengan hak akses sebagai Administrator atau SYSTEM," begitu laporan Pen Test Partners.

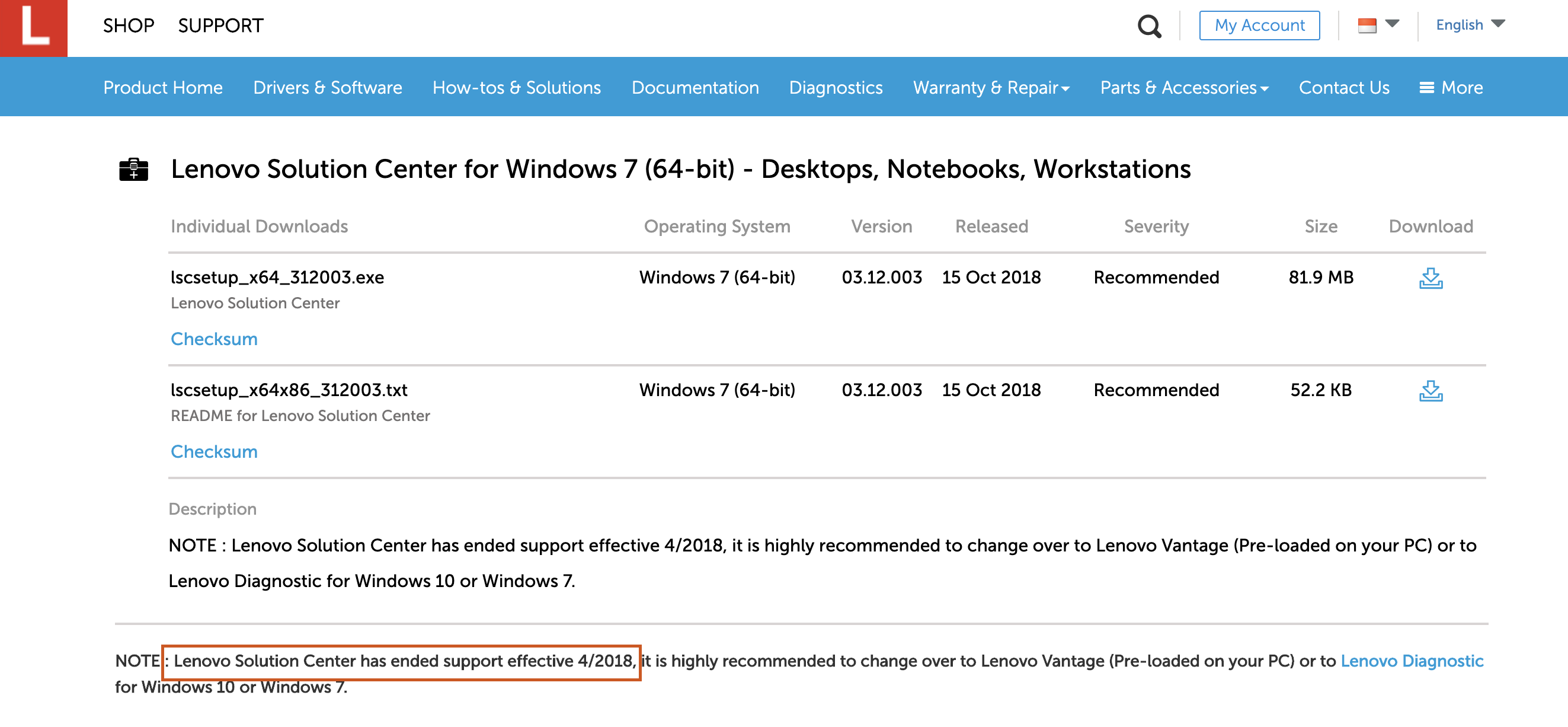

Lenovo Solution Center (LSC) yang disebut Pen Test adalah versi 03.12.003 dan Lenovo menyatakan bahwa masa hidup LSC itu telah berakhir. Di situs resminya, Lenovo menyarankan pengguna untuk mengganti LSC dengan fitur sejenis yang bernama Lenovo Vantage.

Yang menarik perhatian Pen Test, di halaman penjelasan soal bug tersebut, https://support.lenovo.com/id/en/solutions/len-27811, disebutkan “Lenovo ended support for Lenovo Solution Center and recommended that customers migrate to Lenovo Vantage or Lenovo Diagnostics in April 2018”, begitu juga di halaman unduh LSC, bahwa "Lenovo Solution Center has ended support effective 4/2018". Ini artinya, LSC versi 03.12.003 sudah tidak di-support bahkan sebelum dirilis. LSC ini dirilis pada 15 Oktober 2018 tapi masa dukungannya disebutkan selesai pada April 2014.

Supportnya berakhir bahkan sebelum LSC dirilis?

Pen Test mengkritik kejanggalan ini: "Apakah ini salah ketik atau Lenovo mencoba menyembunyikan jejaknya? Menyesatkan dan aneh." Belum ada tanggapan Lenovo atas kejanggalan itu. Yang pasti, LSC versi tersebut masih bisa diunduh di situs Lenovo sampai tulisan ini dimuat.

LSC termasuk software yang sering dikritik. Pada 2016, periset menemukan masalah EoP serupa pada LSC. Setahun sebelumnya, kelompok hacker Slipstream/RoL mendemonstrasikan eksploit celah LSC sehingga hacker bisa mengeksekusi kode tertentu di sistem PC buatan perusahaan asal China itu.

Masalah keamanan yang lebih parah terungkap pada Februari 2015. Periset menemukan sepotong kode yang disebut Superfish di peranti lunak Lenovo. Superfish ini menginjeksi iklan di website yang dibuka pengguna Lenovo. Kode ini rentan digunakan hacker untuk membaca password dan jejak digital pengguna. Superfish ini juga membuat kinerja komputer Lenovo sangat lambat.

Yang paling akhir di tahun 2015 adalah kasus Lenovo Service Engine. Pada Agustus tahun itu, menurut threatpost.com, periset menemukan komputer Lenovo mengunduh Lenovo Service Engine secara otomatis. Bahkan setelah pengguna membuang peranti ini, sistem Lenovo dikonfigurasi untuk mengunduh dan kembali menginstall software tersebut tanpa seizin pemilik komputer.

Share: