The Hacker News

The Hacker News

Cyberthreat.id - Pelaku ancaman di balik pencuri informasi RedLine dan Vidar telah diamati beralih ke ransomware melalui kampanye phishing yang menyebarkan muatan awal yang ditandatangani dengan sertifikat penandatanganan kode Extended Validation (EV).

“Hal ini menunjukkan bahwa para pelaku ancaman menyederhanakan operasi mereka dengan menjadikan teknik mereka multiguna,” kata peneliti Trend Micro dalam analisis baru yang diterbitkan minggu ini dan dikutip oleh The Hacker News.

Dalam insiden yang diselidiki oleh perusahaan keamanan siber tersebut, seorang korban yang tidak disebutkan namanya dikatakan pertama kali menerima malware pencuri informasi dengan sertifikat penandatanganan kode EV, diikuti oleh ransomware menggunakan teknik pengiriman yang sama.

Di masa lalu, tulis The Hacker News, infeksi QakBot memanfaatkan sampel yang ditandatangani dengan sertifikat penandatanganan kode yang valid untuk melewati perlindungan keamanan.

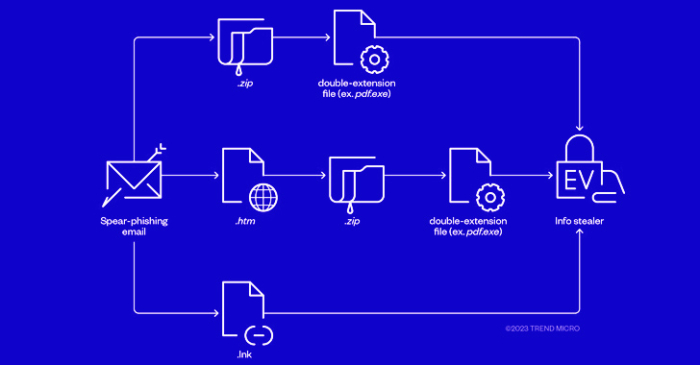

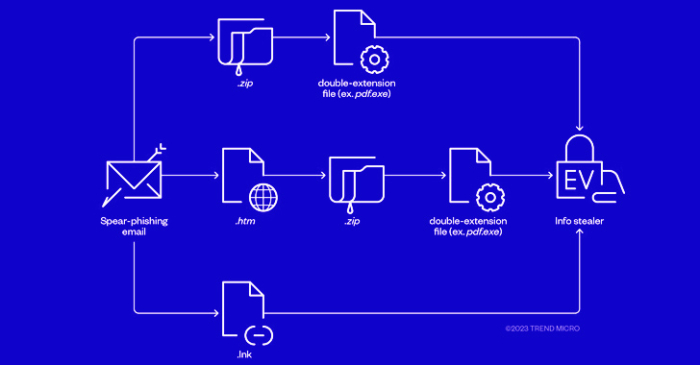

Serangan dimulai dengan email phishing yang menggunakan umpan lama untuk mengelabui korban agar menjalankan lampiran berbahaya yang menyamar sebagai gambar PDF atau JPG namun sebenarnya adalah file executable yang memicu kompromi saat dijalankan.

Meskipun kampanye yang menargetkan korban mengirimkan malware pencuri pada bulan Juli, muatan ransomware muncul pada awal Agustus setelah menerima pesan email yang berisi lampiran email keluhan TripAdvisor palsu ("TripAdvisor-Complaint.pdf.htm"), yang memicu serangkaian langkah yang berpuncak pada penyebaran ransomware.

“Pada titik ini, perlu dicatat bahwa tidak seperti sampel pencuri informasi yang kami selidiki, file yang digunakan untuk menjatuhkan muatan ransomware tidak memiliki sertifikat EV,” kata para peneliti.

“Namun, keduanya berasal dari pelaku ancaman yang sama dan menyebar melalui metode penyampaian yang sama. Oleh karena itu, kita dapat mengasumsikan adanya pembagian kerja antara penyedia muatan dan operator.”

Perkembangan ini terjadi ketika IBM X-Force menemukan kampanye phishing baru yang menyebarkan versi perbaikan dari pemuat malware bernama DBatLoader, yang digunakan sebagai saluran untuk mendistribusikan FormBook dan Remcos RAR awal tahun ini.

Kemampuan baru DBatLoader memfasilitasi bypass UAC, persistensi, dan injeksi proses, yang menunjukkan bahwa DBatLoader secara aktif dipelihara untuk menghapus program jahat yang dapat mengumpulkan informasi sensitif dan memungkinkan kendali jarak jauh pada sistem.

Rangkaian serangan baru-baru ini, yang terdeteksi sejak akhir Juni, juga dirancang untuk mengirimkan malware komoditas seperti Agen Tesla dan Warzone RAT.

Mayoritas pesan email hanya ditujukan kepada penutur bahasa Inggris, meskipun email dalam bahasa Spanyol dan Turki juga terlihat.

“Dalam beberapa kampanye yang diamati, para pelaku ancaman memanfaatkan kontrol yang memadai atas infrastruktur email untuk memungkinkan email berbahaya melewati metode otentikasi email SPF, DKIM, dan DMARC,” kata perusahaan itu.

"Sebagian besar kampanye memanfaatkan OneDrive untuk melakukan dan mengambil muatan tambahan, dan sebagian kecil menggunakan transfer[.]sh atau domain baru/yang disusupi."

Dalam berita terkait, Malwarebytes mengungkapkan bahwa kampanye maliklan baru menargetkan pengguna yang mencari perangkat lunak konferensi video Webex Cisco di mesin pencari seperti Google untuk mengarahkan mereka ke situs web palsu yang menyebarkan malware BATLOADER.

BATLOADER, pada bagiannya, menjalin kontak dengan server jarak jauh untuk mengunduh muatan terenkripsi tahap kedua, yang merupakan malware pencuri dan keylogger lain yang dikenal sebagai DanaBot.

Teknik baru yang diadopsi oleh pelaku ancaman adalah penggunaan URL templat pelacakan sebagai mekanisme pemfilteran dan pengalihan ke sidik jari dan menentukan calon korban yang diinginkan.

Pengunjung yang tidak memenuhi kriteria (misalnya, permintaan yang berasal dari lingkungan sandbox) diarahkan ke situs Webex yang sah.

“Karena iklan tersebut terlihat sangat sah, tidak ada keraguan bahwa orang akan mengkliknya dan mengunjungi situs yang tidak aman,” kata Jérôme Segura, direktur intelijen ancaman di Malwarebytes.

“Jenis perangkat lunak yang digunakan dalam iklan tersebut menunjukkan bahwa pelaku ancaman tertarik pada korban korporat yang akan memberi mereka kredensial yang berguna untuk ‘pentesting’ jaringan lebih lanjut dan, dalam beberapa kasus, penyebaran ransomware.”[]

Share: