The Hacker News

The Hacker News

Cyberthreat.id - Sebuah situs pengelola unduhan menyajikan malware kepada pengguna Linux yang diam-diam mencuri kata sandi dan informasi sensitif lainnya.

Aktivitas itu sudah berlangsung selama lebih dari tiga tahun sebagai bagian dari serangan rantai pasokan.

The Hacker News menguraikan, modus operandinya mencakup pembuatan shell terbalik ke server yang dikendalikan aktor dan memasang pencuri Bash pada sistem yang disusupi. Kampanye yang berlangsung antara tahun 2020 hingga 2022 ini sudah tidak aktif lagi.

“Pencuri ini mengumpulkan data seperti informasi sistem, riwayat penelusuran, kata sandi yang disimpan, file dompet mata uang kripto, serta kredensial untuk layanan cloud (AWS, Google Cloud, Oracle Cloud Infrastructure, Azure),” kata peneliti Kaspersky Georgy Kucherin dan Leonid Bezvershenko sebagaimana dikutip The Hacker News.

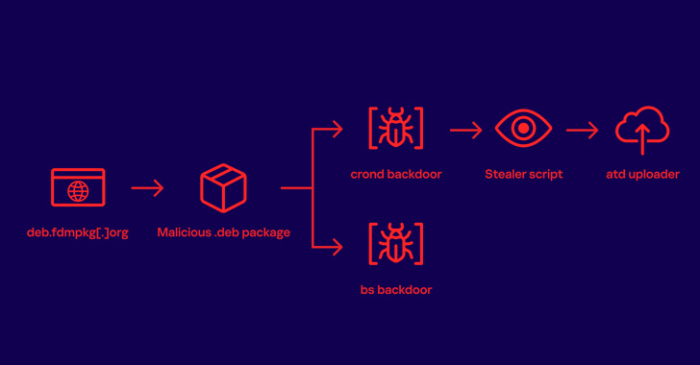

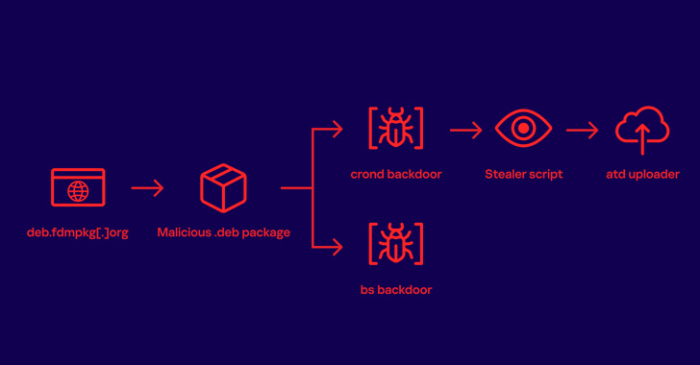

Situs web yang dimaksud adalah freedownloadmanager[.]org, yang menurut perusahaan keamanan siber Rusia, menawarkan perangkat lunak Linux sah yang disebut "Free Download Manager", tetapi sejak Januari 2020, mulai mengalihkan beberapa pengguna yang mencoba mengunduhnya ke domain lain deb.fdmpkg[.]org yang menyajikan paket Debian jebakan.

Diduga pembuat malware merekayasa serangan berdasarkan kriteria penyaringan tertentu yang telah ditentukan (misalnya, sidik jari digital sistem) untuk secara selektif mengarahkan calon korban ke versi berbahaya.

Pengalihan jahat berakhir pada tahun 2022 karena alasan yang tidak dapat dijelaskan.

Paket Debian berisi skrip pasca-instalasi yang dijalankan pada saat instalasi untuk membuang dua file ELF, /var/tmp/bs dan backdoors berbasis DNS (/var/tmp/crond) yang meluncurkan shell terbalik ke perintah-dan -server kontrol (C2), yang diterima sebagai respons terhadap permintaan DNS ke salah satu dari empat domain:

“Protokol komunikasinya, tergantung pada jenis koneksinya, bisa berupa SSL atau TCP,” kata para peneliti.

"Dalam kasus SSL, crond backdoor meluncurkan /var/tmp/bs yang dapat dieksekusi dan mendelegasikan semua komunikasi lebih lanjut ke sana. Jika tidak, shell terbalik dibuat oleh crond backdoor itu sendiri."

Tujuan akhir dari serangan ini adalah untuk menyebarkan malware pencuri dan mengambil data sensitif dari sistem.

Informasi yang dikumpulkan kemudian diunggah ke server penyerang menggunakan biner pengunggah yang diunduh dari server C2.

Crond, kata Kaspersky, merupakan varian dari backdoors yang dikenal dengan nama Bew yang telah beredar sejak tahun 2013, sedangkan versi awal malware pencuri Bash sebelumnya telah didokumentasikan oleh Yoroi pada bulan Juni 2019.

Belum jelas bagaimana kompromi tersebut sebenarnya terjadi dan apa tujuan akhir dari kampanye tersebut.

Yang terbukti adalah tidak semua orang yang mengunduh perangkat lunak tersebut menerima paket jahat, sehingga memungkinkannya menghindari deteksi selama bertahun-tahun.

“Meskipun kampanye tersebut saat ini tidak aktif, kasus Free Download Manager ini menunjukkan bahwa cukup sulit mendeteksi serangan siber yang sedang berlangsung pada mesin Linux dengan mata telanjang,” kata para peneliti.

“Karena itu, mesin Linux, baik desktop maupun server, harus dilengkapi dengan solusi keamanan yang andal dan efisien.”[]

Share: