The Hacker News

The Hacker News

Cyberthreat.id - Peneliti keamanan siber mendokumentasikan teknik persistensi pasca-eksploitasi baru di iOS 16 yang dapat disalahgunakan untuk terbang di bawah radar dan mempertahankan akses ke perangkat Apple bahkan saat korban yakin perangkat itu sedang offline.

Metode "menipu korban untuk berpikir bahwa Mode Pesawat perangkat mereka berfungsi ketika pada kenyataannya penyerang (mengikuti eksploitasi perangkat yang berhasil) telah menanam Mode Pesawat buatan yang mengedit UI untuk menampilkan ikon Mode Pesawat dan memutuskan koneksi internet ke semua aplikasi kecuali aplikasi penyerang ," kata peneliti Jamf Threat Labs Hu Ke dan Nir Avraham dalam sebuah laporan yang dibagikan dengan The Hacker News.

Mode Pesawat, seperti namanya, memungkinkan pengguna untuk mematikan fitur nirkabel di perangkat mereka, secara efektif mencegah mereka terhubung ke jaringan Wi-Fi, data seluler, dan Bluetooth serta mengirim atau menerima panggilan dan pesan teks.

Singkatnya, pendekatan yang dirancang oleh Jamf, memberikan ilusi kepada pengguna bahwa Mode Pesawat aktif sementara memungkinkan aktor jahat untuk secara diam-diam mempertahankan koneksi jaringan seluler untuk aplikasi jahat.

“Saat pengguna menyalakan Airplane Mode, antarmuka jaringan pdp_ip0 (data seluler) tidak lagi menampilkan alamat ip ipv4/ipv6,” jelas para peneliti. "Jaringan seluler terputus dan tidak dapat digunakan, setidaknya ke tingkat ruang pengguna."

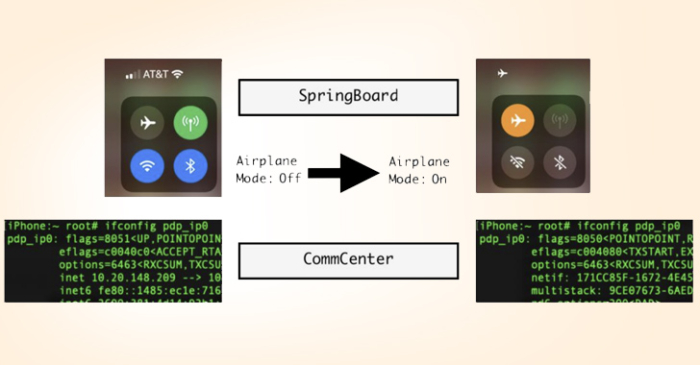

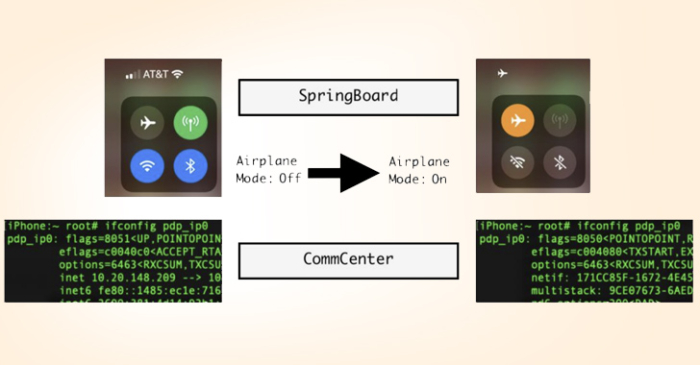

Sementara perubahan mendasar dilakukan oleh CommCenter, modifikasi antarmuka pengguna (UI), seperti transisi ikon, ditangani oleh SpringBoard.

Maka, tujuan serangan itu adalah untuk merancang Mode Pesawat buatan yang menjaga perubahan UI tetap utuh tetapi tetap mempertahankan konektivitas seluler untuk muatan berbahaya yang dikirimkan dan diinstal pada perangkat dengan cara lain.

"Setelah mengaktifkan Mode Pesawat tanpa koneksi Wi-Fi, pengguna berharap membuka Safari tidak akan menghasilkan koneksi ke internet," kata para peneliti. "Pengalaman tipikal adalah jendela notifikasi yang meminta pengguna untuk 'Matikan Mode Pesawat.'"

Untuk melakukan tipu muslihat, daemon CommCenter digunakan untuk memblokir akses data seluler untuk aplikasi tertentu dan menyamarkannya sebagai Mode Pesawat melalui fungsi ketagihan yang mengubah jendela peringatan agar terlihat seperti pengaturan telah diaktifkan.

Perlu dicatat bahwa kernel sistem operasi memberi tahu CommCenter melalui rutinitas panggilan balik, yang, pada gilirannya, memberi tahu SpringBoard untuk menampilkan pop-up.

Pemeriksaan lebih dekat daemon CommCenter juga mengungkapkan adanya database SQL yang digunakan untuk merekam status akses data seluler dari setiap aplikasi (alias bundel ID), dengan bendera yang disetel ke nilai "8" jika aplikasi diblokir dari mengaksesnya.

"Dengan menggunakan basis data ID bundel aplikasi yang terinstal ini, kami sekarang dapat secara selektif memblokir atau mengizinkan aplikasi untuk mengakses Wi-Fi atau data seluler," kata para peneliti.

"Bila dikombinasikan dengan teknik lain yang diuraikan di atas, Mode Pesawat palsu sekarang tampaknya bertindak seperti yang asli, kecuali larangan internet tidak berlaku untuk proses non-aplikasi seperti trojan backdoor."

Ketika dihubungi untuk dimintai komentar, Apple mengatakan kepada The Hacker News bahwa serangan itu tidak terkait dengan kerentanan spesifik dalam sistem operasi dan itu menguraikan metode yang memungkinkan musuh untuk mencapai kegigihan pasca-kompromi.[]

Share: