The Hacker News

The Hacker News

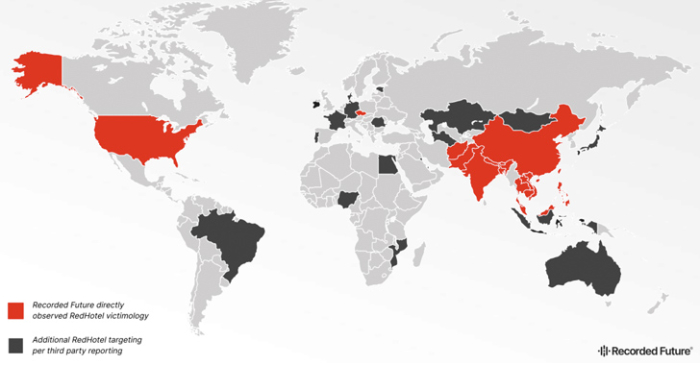

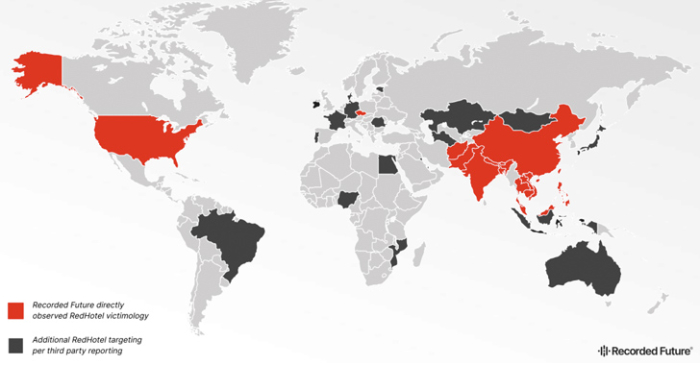

Cyberthreat.id - Peretas yang terkait dengan Kementerian Keamanan Negara (MSS) China telah dikaitkan dengan serangan di 17 negara berbeda di Asia, Eropa, dan Amerika Utara dari tahun 2021 hingga 2023. Demikian laporan The Hacker News.

Perusahaan cybersecurity Recorded Future mengaitkan set intrusi dengan grup negara-bangsa yang dilacaknya dengan nama RedHotel (sebelumnya Threat Activity Group-22 atau TAG-22), yang tumpang tindih dengan sekelompok aktivitas yang dipantau secara luas seperti Aquatic Panda, Bronze University, Charcoal Typhoon, Earth Lusca, dan Red Scylla (atau Red Dev 10).

Aktif sejak 2019, beberapa sektor terkemuka yang diincar oleh aktor produktif ini meliputi akademisi, kedirgantaraan, pemerintah, media, telekomunikasi, dan penelitian.

Mayoritas korban selama periode itu adalah organisasi pemerintah.

"RedHotel memiliki misi ganda yaitu pengumpulan intelijen dan spionase ekonomi," kata perusahaan keamanan siber tersebut, menyerukan kegigihan, intensitas operasional, dan jangkauan globalnya.

"Ini menargetkan entitas pemerintah untuk intelijen tradisional dan organisasi yang terlibat dalam penelitian dan pengembangan teknologi COVID-19."

Trend Micro, pada awal Januari 2022, menggambarkan musuh sebagai "aktor ancaman yang sangat terampil dan berbahaya yang terutama dimotivasi oleh spionase dunia maya dan keuntungan finansial."

Grup tersebut sejak itu dikaitkan dengan eksploitasi kelemahan Log4Shell serta serangan yang ditujukan untuk telekomunikasi, akademisi, penelitian dan pengembangan, dan organisasi pemerintah di Nepal, Filipina, Taiwan, dan Hong Kong untuk menggunakan backdoor untuk akses jangka panjang.

Rantai serangan yang dipasang oleh RedHotel telah mempersenjatai aplikasi yang menghadap publik untuk akses awal, diikuti dengan menggunakan kombinasi alat keamanan ofensif seperti Cobalt Strike dan Brute Ratel C4 (BRc4) dan keluarga malware yang dipesan lebih dahulu seperti FunnySwitch, ShadowPad, Spyder, dan Winnti.

Aspek penting dari modus operandi aktor adalah penggunaan infrastruktur multi-tier, masing-masing berfokus pada pengintaian awal dan akses jaringan jangka panjang melalui server perintah-dan-kontrol. Itu sebagian besar menggunakan NameCheap untuk pendaftaran domain.

Dalam satu kampanye akhir 2022, RedHotel dikatakan telah memanfaatkan sertifikat penandatanganan kode curian milik perusahaan game Taiwan untuk menandatangani file DLL yang bertanggung jawab memuat BRc4.

Toolkit pasca-eksploitasi, pada bagiannya, dikonfigurasi untuk berkomunikasi dengan infrastruktur pemerintah Vietnam yang disalahgunakan.

"RedHotel telah mencontohkan ruang lingkup dan skala kegiatan spionase dunia maya yang disponsori negara RRT yang lebih luas dengan mempertahankan tempo operasional yang tinggi dan menargetkan organisasi sektor publik dan swasta secara global," kata Recorded Future.

Perkembangan tersebut terjadi ketika Washington Post melaporkan bahwa peretas China memiliki "akses yang dalam dan terus-menerus" ke jaringan pertahanan rahasia di Jepang, mendorong Badan Keamanan Nasional AS (NSA), yang menemukan pelanggaran tersebut pada akhir tahun 2020, untuk melaporkan masalah tersebut secara pribadi kepada pejabat pemerintah.[]

Share: