The Hacker News

The Hacker News

Cyberthreat.id - Pelaku ancaman yang tidak diketahui menggunakan varian ransomware Yashma untuk menargetkan berbagai entitas di negara-negara berbahasa Inggris, Bulgaria, China, dan Vietnam setidaknya sejak 4 Juni 2023.

Cisco Talos, dalam tulisan baru, menghubungkan operasi dengan kepercayaan sedang dengan musuh yang kemungkinan berasal dari Vietnam.

"Aktor ancaman menggunakan teknik yang tidak biasa untuk mengirimkan catatan tebusan," kata peneliti keamanan Chetan Raghuprasad sebagaimana dikutip The Hacker News.

"Alih-alih menyematkan string catatan tebusan dalam biner, mereka mengunduh catatan tebusan dari repositori GitHub yang dikontrol aktor dengan mengeksekusi file batch yang disematkan."

Yashma, yang pertama kali dijelaskan oleh tim penelitian dan intelijen BlackBerry pada Mei 2022, adalah versi baru dari jenis ransomware lain yang disebut Chaos.

Sebulan sebelum kemunculannya, pembuat ransomware Chaos bocor di alam liar.

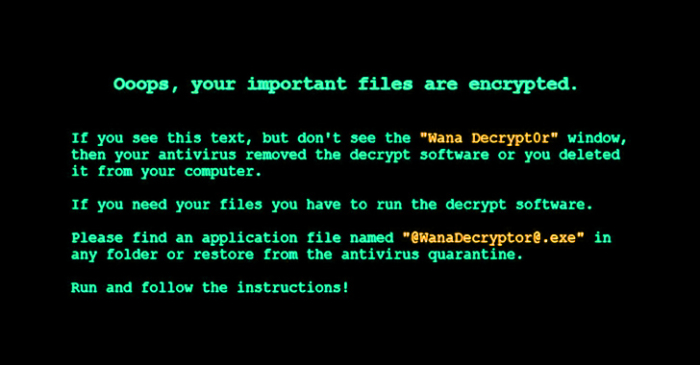

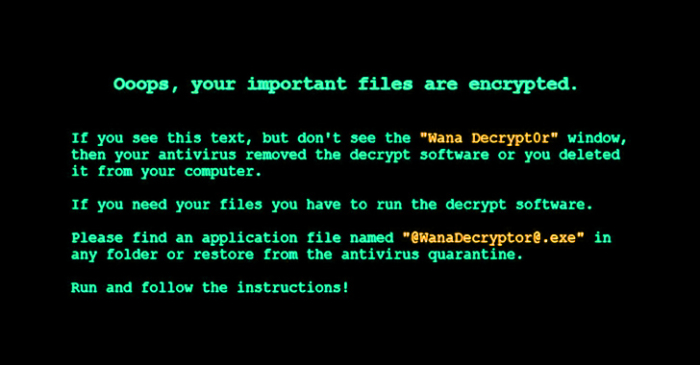

Aspek penting dari catatan tebusan adalah kemiripannya dengan ransomware WannaCry yang terkenal, kemungkinan dilakukan dalam upaya untuk mengaburkan identitas pelaku ancaman dan membingungkan upaya atribusi.

Meskipun catatan tersebut menyebutkan alamat dompet tempat pembayaran akan dilakukan, namun tidak menentukan jumlahnya.

Pengungkapan tersebut muncul ketika perusahaan keamanan siber mengatakan bahwa kebocoran kode sumber ransomware dan pembuatnya mengarah pada percepatan varian ransomware baru, sehingga menghasilkan lebih banyak serangan.

"Pembuat ransomware biasanya memiliki antarmuka pengguna yang memungkinkan pengguna untuk memilih fitur yang mendasarinya dan menyesuaikan konfigurasi untuk membangun biner ransomware baru yang dapat dieksekusi tanpa memaparkan kode sumber atau perlu menginstal kompiler," kata perusahaan itu.

"Ketersediaan pembuat semacam itu memungkinkan aktor pemula untuk menghasilkan varian ransomware yang disesuaikan sendiri."

Perkembangan ini juga mengikuti lonjakan besar dalam serangan ransomware, dengan Malwarebytes mencatat sebanyak 1.900 insiden selama setahun terakhir di AS, Jerman, Prancis, dan Inggris, terutama didorong oleh "naiknya grup Cl0p - yang secara efektif memanfaatkan kerentanan zero-day untuk memperkuat serangannya."

Dalam laporan terkait, Akamai menemukan bahwa peningkatan penggunaan celah keamanan zero-day dan one-day telah menghasilkan peningkatan 143% dalam jumlah korban ransomware pada kuartal pertama tahun 2023 dibandingkan dengan periode yang sama tahun lalu.

"Grup ransomware Cl0p secara agresif mengembangkan kerentanan zero-day, meningkatkan korbannya hingga 9x dari tahun ke tahun," kata perusahaan itu.

"Korban dari beberapa serangan ransomware lebih dari 6x lebih mungkin mengalami serangan kedua dalam waktu tiga bulan sejak serangan pertama."

Namun sebagai tanda lebih lanjut dari evolusi lanskap ancaman, Trend Micro mengungkapkan rincian serangan ransomware TargetCompany (alias Mallox atau Xollam) yang menggunakan iterasi mesin obfuscator yang sepenuhnya tidak terdeteksi (FUD) yang disebut BatCloak untuk menginfeksi sistem yang rentan dengan jarak jauh. akses trojan seperti Remcos RAT dan pertahankan kehadiran diam-diam di jaringan yang ditargetkan.

"Setelah itu, Remcos RAT akan melanjutkan rutinitas terakhirnya saat mengunduh dan menyebarkan ransomware TargetCompany yang masih terbungkus dalam paket FUD," kata perusahaan itu.

"Penggunaan malware FUD telah membatasi sebagian besar solusi yang tersedia untuk taktik tersebut, terlebih lagi untuk teknologi siap pakai yang kemungkinan rentan terhadap serangan lain (bukan hanya ransomware). Kumpulan paket ini kemungkinan bukan satu-satunya yang sedang dikembangkan dalam waktu dekat."[]

Share: