The Hacker News

The Hacker News

Cybertreat.id - Layanan Redis yang rentan telah ditargetkan oleh varian malware "baru, lebih baik, berbahaya" yang disebut SkidMap yang dirancang menargetkan berbagai distribusi Linux.

"Sifat berbahaya dari malware ini adalah untuk beradaptasi dengan sistem yang dijalankannya," kata peneliti keamanan Trustwave Radoslaw Zdonczyk dalam sebuah analisis yang diterbitkan minggu lalu dan dikutip The Hacker News.

Beberapa distribusi Linux SkidMap mengincar termasuk Alibaba, Anolis, openEuler, EulerOS, Stream, CentOS, RedHat, dan Rocky.

SkidMap pertama kali diungkapkan oleh Trend Micro pada September 2019 sebagai botnet penambangan cryptocurrency dengan kemampuan untuk memuat modul kernel berbahaya yang dapat menyamarkan aktivitasnya serta memantau proses penambang.

Operator malware juga ditemukan menyamarkan alamat IP command-and-control (C2) cadangan mereka di blockchain Bitcoin, menggugah malware botnet lain yang dikenal sebagai Glupteba.

“Teknik pengambilan data real-time dari sumber data yang terdesentralisasi dan pada dasarnya tidak dapat disensor untuk menghasilkan alamat IP C2 membuat infeksi sulit untuk dihapus dan membuat perputaran alamat IP C2 menjadi sederhana dan cepat,” kata Akamai pada Februari 2021.

Rantai serangan terbaru yang didokumentasikan oleh Trustwave melibatkan pembobolan instans server Redis yang tidak aman untuk menerapkan skrip dropper shell yang dirancang untuk mendistribusikan biner ELF yang menyamar sebagai file gambar GIF.

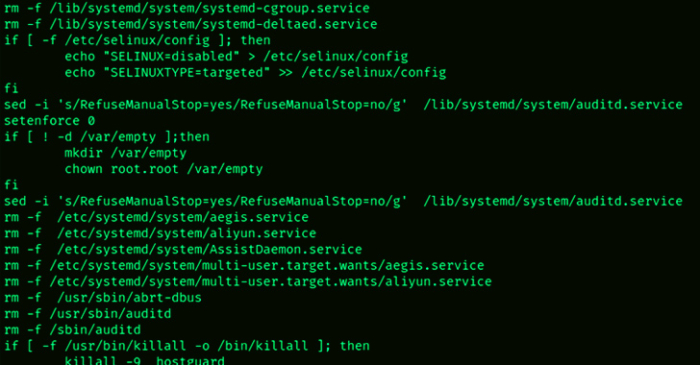

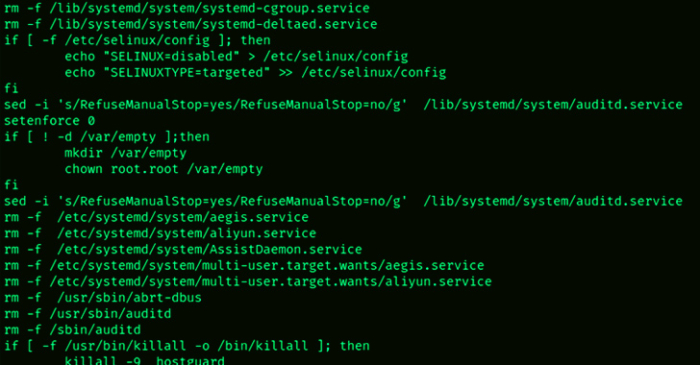

Biner kemudian melanjutkan untuk menambahkan kunci SSH ke file "/root/.ssh/authoried_keys", nonaktifkan SELinux, buat shell terbalik yang melakukan ping ke server yang dikontrol aktor setiap 60 menit, dan akhirnya mengunduh paket yang sesuai (bernama emas, streaming , atau euler) berdasarkan distribusi Linux dan kernel yang digunakan.

Paket, untuk bagiannya, dilengkapi dengan beberapa skrip shell untuk menginstal modul kernel dan mengambil langkah-langkah untuk menutupi trek dengan membersihkan log, dan meluncurkan komponen botnet yang mampu mengambil muatan rootkit tambahan: mcpuinfo.ko, untuk menyembunyikan proses penambang, dan kmeminfo.ko, untuk menganalisis, memodifikasi, atau menjatuhkan paket jaringan.

Yang juga diunduh adalah biner penambang itu sendiri, meskipun dalam beberapa varian, "penambang bawaan dari file biner 'GIF' yang diekstrak" digunakan.

“Tingkat kemajuan malware ini sangat tinggi, dan mendeteksinya, terutama di infrastruktur server yang lebih besar, bisa sangat sulit,” kata Zdonczyk. "Saat mengujinya di komputer rumah, satu-satunya indikator serius bahwa ada yang salah adalah pengoperasian kipas yang berlebihan, dan dalam kasus laptop, suhu casing."[]

Share: