The Hacker News

The Hacker News

Cyberthreat.id - Peneliti keamanan siber menemukan satu set 11 live-off-the-land binary-and-scripts (LOLBAS) yang dapat disalahgunakan secara jahat oleh pelaku ancaman untuk melakukan aktivitas pasca-eksploitasi.

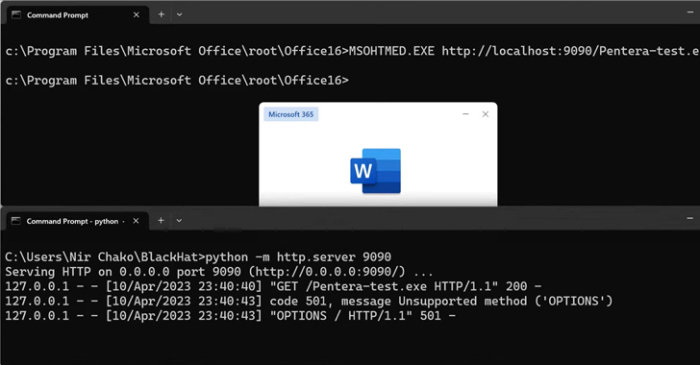

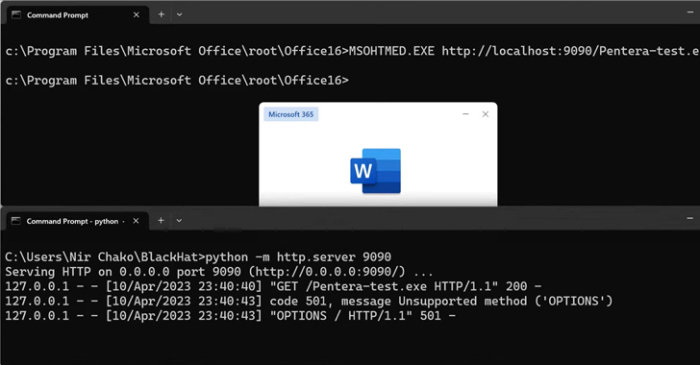

"LOLBAS adalah metode serangan yang menggunakan binari dan skrip yang sudah menjadi bagian dari sistem untuk tujuan jahat," kata peneliti keamanan Pentera, Nir Chako, sebagaimana dikutip The Hacker News.

"Ini mempersulit tim keamanan untuk membedakan antara aktivitas yang sah dan berbahaya, karena semuanya dilakukan oleh utilitas sistem tepercaya."

Untuk itu, perusahaan keamanan siber Israel mengatakan telah menemukan sembilan pengunduh LOLBAS dan tiga eksekutor yang dapat memungkinkan musuh mengunduh dan menjalankan "malware yang lebih kuat" pada host yang terinfeksi.

Ini termasuk: MsoHtmEd.exe, Mspub.exe, ProtocolHandler.exe, ConfigSecurityPolicy.exe, InstallUtil.exe, Mshta.exe, Presentationhost.exe, Outlook.exe, MSAccess.exe, scp.exe, dan sftp.exe.

“Dalam rantai serangan yang lengkap, seorang peretas akan menggunakan pengunduh LOLBAS untuk mengunduh malware yang lebih kuat,” kata Chako.

"Kemudian, mereka akan mencoba mengeksekusinya secara diam-diam. Pelaksana LOLBAS memungkinkan penyerang mengeksekusi alat jahat mereka sebagai bagian dari pohon proses yang tampak sah pada sistem."

Yang mengatakan, Pentera mencatat bahwa penyerang juga dapat menggunakan executable lain dari perangkat lunak di luar yang terkait dengan Microsoft untuk mencapai tujuan serupa.

Temuan ini muncul saat Vectra mengungkapkan potensi vektor serangan baru yang memanfaatkan fitur sinkronisasi lintas penyewa (CTS) Microsoft Entra ID (sebelumnya Azure Active Directory) untuk memfasilitasi pergerakan lateral ke penyewa lain dengan asumsi identitas istimewa telah disusupi di lingkungan cloud.

"Penyerang yang beroperasi di lingkungan yang dikompromikan dapat mengeksploitasi penyewa konfigurasi CTS yang ada untuk berpindah secara lateral dari satu penyewa ke penyewa lain yang terhubung," kata perusahaan itu.

Alternatifnya, "penyerang yang beroperasi di penyewa yang disusupi dapat menggunakan konfigurasi Cross Tenant Access nakal untuk mempertahankan akses tetap."[]

Share: