The Hacker News

The Hacker News

Cyberthreat.id – Peretas memanfaatkan teknik injeksi proses baru yang dijuluki Mockingjay untuk melewati solusi keamanan untuk mengeksekusi kode berbahaya pada sistem yang disusupi.

"Injeksi dijalankan tanpa alokasi ruang, pengaturan izin atau bahkan memulai utas," kata peneliti Keamanan Joes Thiago Peixoto, Felipe Duarte, dan Ido Naor dalam sebuah laporan yang dibagikan dengan The Hacker News.

"Keunikan dari teknik ini adalah membutuhkan DLL yang rentan dan menyalin kode ke bagian yang tepat."

Injeksi proses adalah metode serangan yang memungkinkan musuh menyuntikkan kode ke dalam proses untuk menghindari pertahanan berbasis proses dan meningkatkan hak istimewa. Dengan demikian, ini memungkinkan eksekusi kode arbitrer di ruang memori dari proses langsung yang terpisah.

Beberapa teknik injeksi proses yang terkenal antara lain injeksi pustaka tautan dinamis (DLL), injeksi portabel yang dapat dieksekusi, pembajakan eksekusi utas, pengosongan proses, dan proses doppelgänging.

Perlu diperhatikan bahwa masing-masing metode ini memerlukan kombinasi panggilan sistem khusus dan Windows API untuk melakukan injeksi, sehingga memungkinkan pembela untuk membuat prosedur deteksi dan mitigasi yang sesuai.

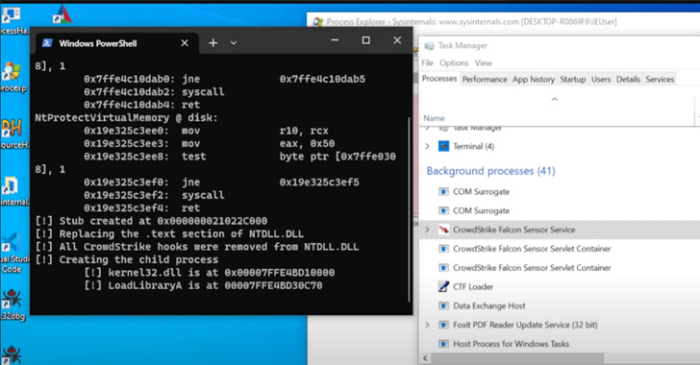

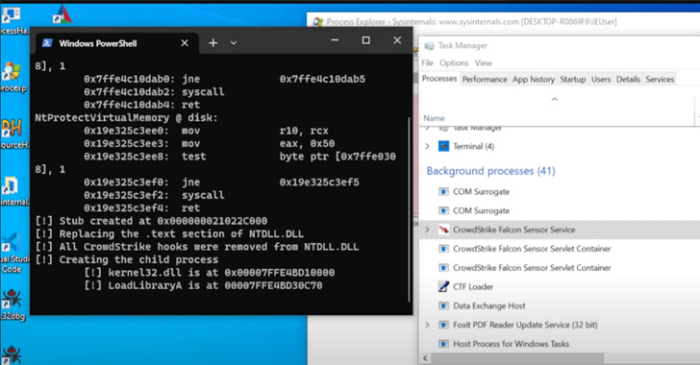

Apa yang membedakan Mockingjay adalah bahwa Mockingjay menumbangkan lapisan keamanan ini dengan menghilangkan kebutuhan untuk mengeksekusi API Windows yang biasanya dipantau oleh solusi keamanan dengan memanfaatkan file executable portabel Windows yang sudah ada sebelumnya yang berisi blok memori default yang dilindungi dengan Read-Write-Execute (RWX) izin.

Hal ini, pada gilirannya, dilakukan dengan menggunakan msys-2.0.dll, yang hadir dengan "ruang RWX tersedia sebesar 16 KB", menjadikannya kandidat yang ideal untuk memuat kode berbahaya dan terbang di bawah radar.

Namun, perlu dicatat bahwa mungkin ada DLL lain yang rentan dengan karakteristik serupa.

Perusahaan Israel itu mengatakan sedang mengeksplorasi dua metode yang berbeda - injeksi sendiri dan injeksi proses jarak jauh - untuk mencapai injeksi kode dengan cara yang tidak hanya meningkatkan efisiensi serangan, tetapi juga menghindari deteksi.

Pada pendekatan pertama, aplikasi khusus digunakan untuk langsung memuat DLL yang rentan ke ruang alamatnya dan akhirnya mengeksekusi kode yang diinginkan menggunakan bagian RWX.

Sebaliknya, injeksi proses jarak jauh memerlukan penggunaan bagian RWX di DLL yang rentan untuk melakukan injeksi proses dalam proses jarak jauh seperti ssh.exe.

“Keunikan teknik ini terletak pada kenyataan bahwa tidak perlu mengalokasikan memori, mengatur izin, atau membuat utas baru dalam proses target untuk memulai eksekusi kode yang kami masukkan,” kata para peneliti.

"Diferensiasi ini membedakan strategi ini dari teknik lain yang sudah ada dan menyulitkan sistem Endpoint Detection and Response (EDR) untuk mendeteksi metode ini."

Temuan ini muncul beberapa minggu setelah perusahaan cybersecurity SpecterOps merinci metode baru yang mengeksploitasi teknologi penyebaran Visual Studio yang sah yang disebut ClickOnce untuk mencapai eksekusi kode arbitrer dan mendapatkan akses awal.[]

Share: