The Hacker News

The Hacker News

Cyberthreat.id - Temuan baru tentang kelompok peretas yang terkait dengan serangan dunia maya yang menargetkan perusahaan di wilayah konflik Rusia-Ukraina mengungkapkan bahwa kelompok itu telah ada lebih lama dari yang diperkirakan sebelumnya.

The Hacker News melaporkan bahwa pelaku ancaman, yang dilacak sebagai Bad Magic (alias Red Stinger), tidak hanya dikaitkan dengan kampanye baru yang canggih, tetapi juga dengan kelompok aktivitas yang pertama kali terungkap pada Mei 2016.

“Sementara target sebelumnya terutama berlokasi di wilayah Donetsk, Luhansk, dan Krimea, cakupannya kini telah diperluas untuk mencakup individu, entitas diplomatik, dan organisasi penelitian di Ukraina Barat dan Tengah,” kata firma keamanan siber Rusia Kaspersky dalam laporan teknis yang diterbitkan minggu lalu.

Dijelaskan bahwa, kampanye tersebut ditandai dengan penggunaan kerangka kerja modular baru dengan nama kode CloudWizard, yang menampilkan kemampuan untuk mengambil tangkapan layar, merekam mikrofon, penekanan tombol log, mengambil kata sandi, dan memanen kotak masuk Gmail.

Menurut The Hacker News, Bad Magic pertama kali didokumentasikan oleh perusahaan pada Maret 2023, merinci penggunaan grup atas pintu belakang yang disebut PowerMagic (alias DBoxShell atau GraphShell) dan kerangka kerja modular yang dijuluki CommonMagic dalam serangan yang menargetkan wilayah Ukraina yang diduduki Rusia.

Kemudian awal bulan ini, Malwarebytes mengungkapkan setidaknya lima gelombang serangan spionase yang dilakukan oleh grup tersebut sejak Desember 2020.

Wawasan lebih dalam yang dibagikan oleh Kaspersky menghubungkan Bad Magic dengan aktivitas sebelumnya berdasarkan penyisiran data telemetri historis, memungkinkan perusahaan untuk mengidentifikasi berbagai artefak yang terkait dengan kerangka kerja CloudWizard dari tahun 2017 hingga 2020.

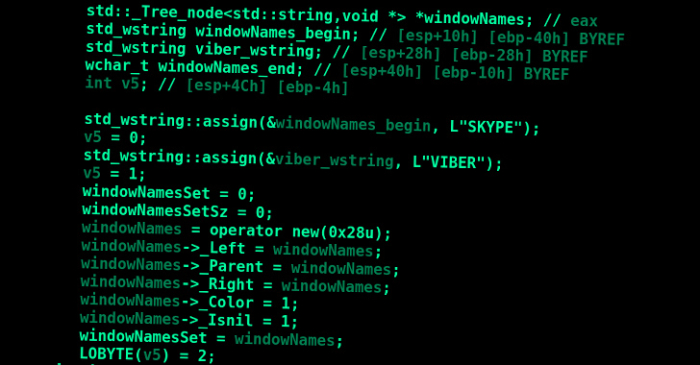

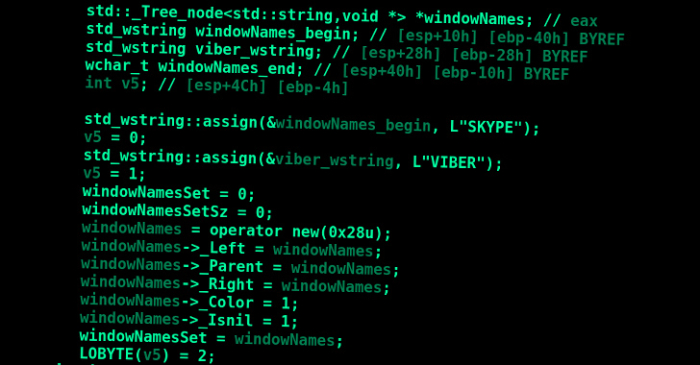

Vektor akses awal yang digunakan untuk menghapus penginstal tahap pertama saat ini tidak diketahui. Yang mengatakan, malware dikonfigurasi untuk menjatuhkan layanan Windows ("syncobjsup.dll") dan file kedua ("mods.lrc"), yang, pada gilirannya, berisi tiga modul berbeda untuk memanen dan mengekstraksi data sensitif.

Informasi ditransmisikan dalam bentuk terenkripsi ke titik akhir penyimpanan cloud yang dikendalikan aktor (OneDrive, Dropbox, atau Google Drive). Server web digunakan sebagai mekanisme fallback jika tidak ada layanan yang dapat diakses.

Kaspersky mengatakan pihaknya mengidentifikasi kode sumber yang tumpang tindih antara CloudWizard versi lama dan malware lain yang dikenal sebagai Prikormka, yang ditemukan oleh perusahaan keamanan siber Slovakia ESET pada 2016.

Kampanye spionase, dipantau oleh ESET di bawah moniker Operation Groundbait, terutama memilih separatis anti-pemerintah di Donetsk dan Luhansk serta pejabat pemerintah, politisi, dan jurnalis Ukraina.

Prikormka disebarkan melalui dropper yang terdapat dalam lampiran email berbahaya dan menampilkan 13 komponen berbeda untuk memanen berbagai jenis data dari mesin yang disusupi. Bukti yang dikumpulkan oleh ESET menunjukkan bahwa malware tersebut telah digunakan secara selektif setidaknya sejak tahun 2008.

CloudWizard juga menunjukkan kemiripan dengan set intrusi terkait yang disebut BugDrop yang diungkapkan oleh CyberX (yang telah diakuisisi oleh Microsoft) pada tahun 2017, dengan perusahaan industri keamanan siber menggambarkannya lebih maju daripada Groundbait.

Kesamaan juga telah digali antara CloudWizard dan CommonMagic, termasuk tumpang tindih viktimologi dan kode sumber, yang menunjukkan bahwa pelaku ancaman telah berulang kali mengutak-atik persenjataan malware-nya dan menginfeksi target selama sekitar 15 tahun.

Perkembangan terbaru, dalam mengaitkan kerangka kerja CloudWizard dengan aktor di balik Operasi Groundbait dan Operasi BugDrop, memberikan bagian lain dari teka-teki yang berharap untuk mengungkap gambaran yang lebih besar tentang asal-usul kelompok misterius tersebut.

"Aktor ancaman yang bertanggung jawab atas operasi ini telah menunjukkan komitmen yang gigih dan berkelanjutan terhadap spionase dunia maya, terus meningkatkan perangkat mereka dan menargetkan organisasi yang berkepentingan selama lebih dari 15 tahun," kata peneliti Kaspersky Georgy Kucherin.

"Faktor geopolitik terus menjadi motivator signifikan untuk serangan APT dan mengingat ketegangan yang ada di wilayah konflik Rusia-Ukraina, kami mengantisipasi bahwa aktor ini akan bertahan dengan operasinya di masa mendatang". []

Share: