Google Translate. Foto: patchworkoftips.com

Google Translate. Foto: patchworkoftips.com

Cyberthreat.id – Modus peretas untuk menguasai kredensial login bermacam-macam, salah satunya memanfaatkan situsweb populer.

Calon korban biasanya tidak merasa curiga jika, misalnya, peretas mengirimkan situsweb identik dengan Google. Dengan penuh keyakainan, tentu pengguna cenderung meyakini Google dibanding nama situsweb lain.

Baru-baru ini, peneliti dari perusahaan keamanan siber Avanan, anak perusahaan keamanan Check Point, menemukan teknik rekayasa sosial (social engineering) yang berkedok situsweb Google Translate.

“Dalam serangan ini, peretas menggunakan situsweb Google Translate palsu untuk membuat halaman pengambilan kredensial (email),” tulis Avanan di blog perusahaan, Kamis (13 Oktober 2022).

Mula-mula, peretas menyebarkan taktik penipuan ini melalui pesan email. Melihat bahasa yang dipakai dalam bodi email terlihat, bahwa peretas menargetkan pengguna berbahaya Spanyol.

Pesannya seperti ini:

Halo, Anda memiliki email masuk tertunda yang belum Anda terima. Akses akan dibatasi hingga kepemilikan dikonfirmasi.

Konfirmasi akun sekarang.

Catatan: akses akan dibatasi dalam 48 jam kerja

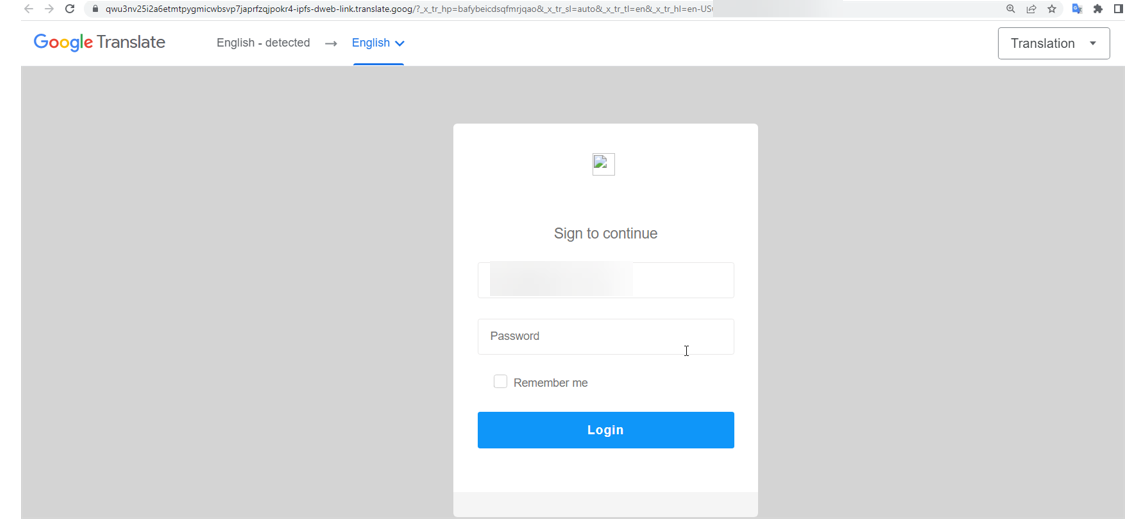

Halaman Google Translate palsu. Foto: Avanan

Menurut peneliti, email seperti itu merupakan gaya standar rekayasa sosial yang bertujuan agar calon korban melakukan sesuatu.

“Setelah pengguna (calon korban) mengklik yang diminta, mereka akan diarahkan ke halaman login. Meski tertulis Google Translate di sudut kiri atas, lihat URL-nya jelas berbeda,” tulis Avanan.

Dalam pengecekan di balik layar, di HTML-nya terlihat bahwa situsweb itu memang sengaja dipalsukan semirip mungkin dengan Google Translate.

“Salah satu perintah JavaScrip yang mereka gunakan adalah unescape function. Ini sebuah perintah klasik untuk mengaburkan maksud sebenarnya dari halaman web tersebut,” tutur peneliti.

Peneliti mengatakan, serangan seperti itu sangat jarang terlihat dari umumnya rekayasa sosial. “Ini termasuk rekayasa sosial yang unik untuk front end, memanfaatkan situsweb yang sah untuk bisa masuk ke inbox email,” kata peneliti.

Avanan menyarankan agar pengguna tetap waspada dengan tipe-tipe email seperti itu. Selalu arahkan kursor ke URL untuk memastikan bahwa tujuan tautan itu terlihat sah.

Karena serangan rekayasa sosial mengandalkan bahasa, Anda harus pandai-pandai membaca tata bahasa yang dipakai peretas, ejaan, dan hal lain yang mungkin tidak konsisten di bodi teks.

Terakhir, jika pengirim mengaku dari organisasi terkenal, sepanjang bisa dijangkau dengan telepon atua email, lebih baik tanyakan tentang kiriman email tersebut.[]

Share: