Ilustrasi

Ilustrasi

Roma, Cyberthreat.id - Perusahaan keamanan siber asal Italia, Yoroi-Cybaze Zlab, berhasil membuat decryptor untuk ransomware LooCipher. Syaratnya, komputer belum di-restart dan LooChipher masih aktif. Artinya, decryptor ini mungkin tidak bisa memulihkan file korban yang terinfeksi sejak lama karena pasti sudah me-restart komputernya. Namun decryptor ini bisa menjadi pertolongan pertama bagi korban atau calon korban berikutnya.

Decryptor LooCipher bisa diunduh dari Github: https://github.com/ZLab-Cybaze-Yoroi/LooCipher_Decryption_Tool

Malware yang bunyi namanya mirip "Lucifer" ini baru aktif bulan lalu dan menyebar dengan cepat. Berbeda dengan ransomware lain, LooCipher menjadikan file .doc dari Microsoft Word, sebagai jalan masuk ke komputer korban. File tersebut akan meminta Anda mengizinkan macro untuk melihat isinya. Jika korban mengizinkannya, kode macro akan mengunduh LooCipher akan beraksi dan mengunci file dengan ekstensi .lcphr.

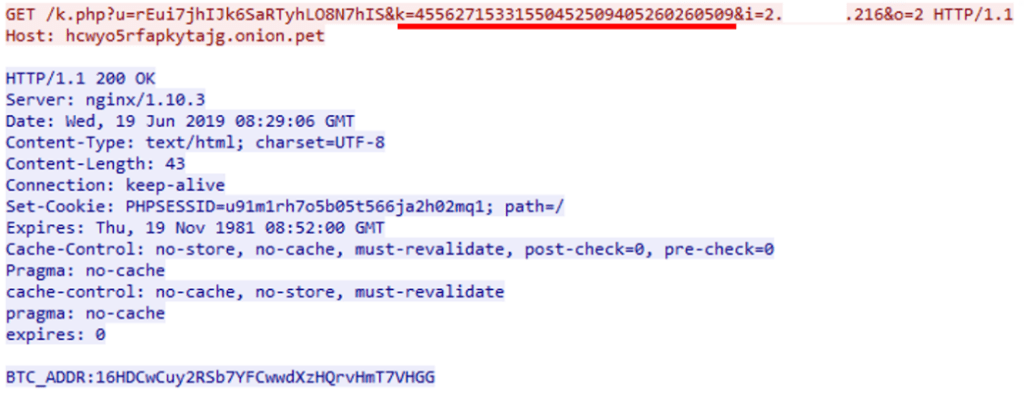

Menurut analisis perusahaan keamanan siber, Fortinet, LooCipher menggunakan algoritma AES-128 ECB dengan kunci 16-bytes untuk mengenkripsi file korban. Kunci yang disamarkan ini dikirimkan ke server command and control (C&C) yang dikelola hacker melalui http request (lihat parameter GET "k" dalam gambar).

Berdasarkan riset Fortinet itu, Yoroi-Cybaze Zlab yakin bahwa mendapatkan kunci ini akan membuka jalan untuk memulihkan file yang dienkripsi LooCipher. Caranya? Pendekatan pertama adalah mencegat kunci itu saat dikirimkan ke C&C. Ini akan sangat sulit karena kunci tersebut hanya dikirimkan 1 kali. Cara yang kedua adalah mengeskplorasi memori saat LooCipher diproses setelah selesai mengenkripsi. Seluruh data yang digunakan untuk mengubungi server C&C masih tersimpan di memori komputer, termasuk kunci enkripsi.

Yoroi-Cybaze Zlab membuat decryptor dengan pendekatan yang kedua. Karena itulah, decryptor ini mensyaratkan:

- Komputer belum direstart setelah infeksi LooCipher

- LooCipher masih aktif (belum disingkirkan antimalware).

Detail analisis LooCipher bisa dibaca di : https://blog.yoroi.company/research/loocipher-the-new-infernal-ransomware/

Share: