Ilustrasi | Foto: freepik.com

Ilustrasi | Foto: freepik.com

Cyberthreat.id – Sebuah badan layanan publik di Jakarta menjadi target serangan ransomware Ryuk pekan lalu.

Serangan menggunakan email phishing yang berpura-pura dari Universitas Indonesia.

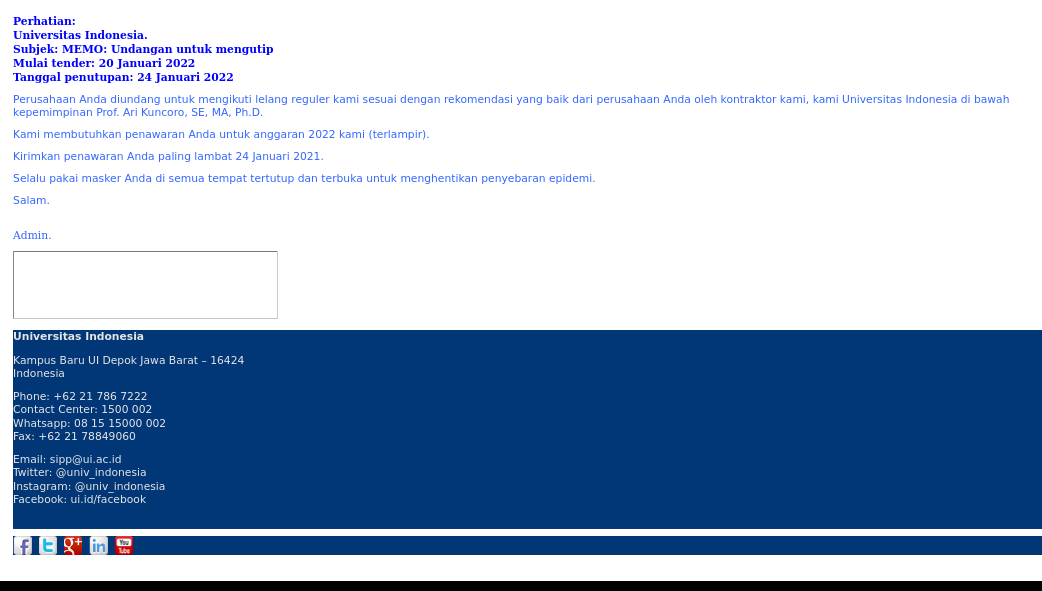

Email masuk pada tanggal 18 Januari dan 20 Januari 2022. Pada subjek email tertulis “MEMO: Undangan untuk mengutip – Permintaan kutipan (Universitas Indonesia) GYTK894/ID4300”.

Penyerang mencantumkan berkas lampiran berbentuk .zip dengan nama “Permintaan kutipan 20-01-2022.pdf.zip”.

Serangan phishing tersebut pertama kali ditemukan oleh peneliti di Indonesia Cyber Defense Community (ICD Community).

“Email dikirim dengan sangat meyakinkan, menggunakan nama email Universitas Indonesia, yaitu admin@ui.ac.id,” kata Pendiri ICD Community, Adi Saputra, saat berbagi informasi kepada Cyberthreat.id, Kamis (27 Januari 2022).

Email tersebut seolah-olah UI memberitahukan kepada pihak penerima pesan terkait dengan pekerjaan lelang tahun anggaran 2022.

Berikut ini tangkapan layar dari konten email tersebut:

Serangan email phishing yang dideteksi. Sumber: IDC Community

Serangan email phishing yang dideteksi. Sumber: IDC Community

Ransomware Ryuk

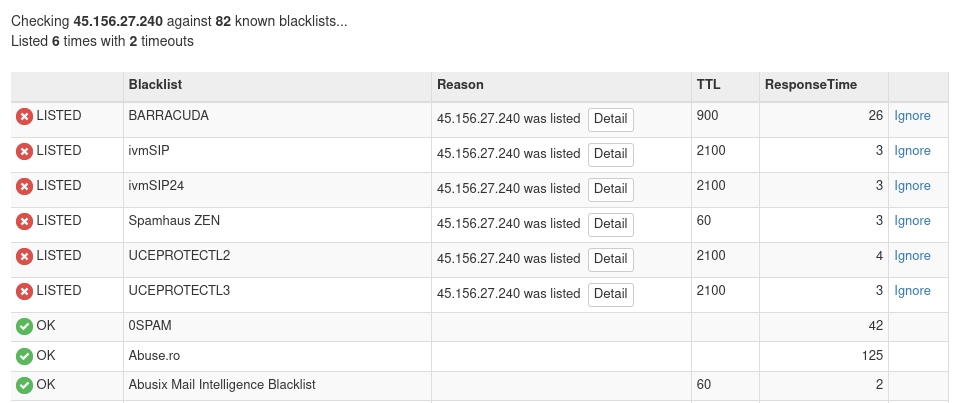

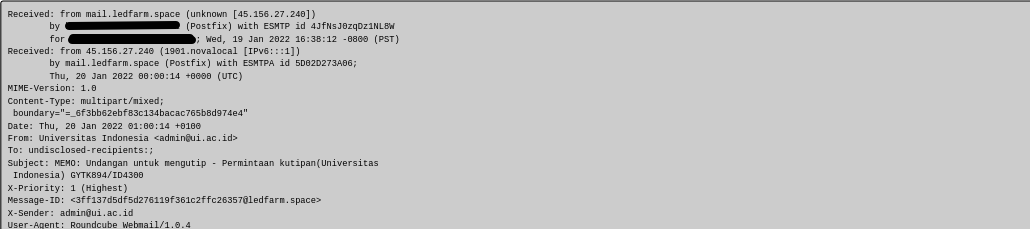

Dalam penyelidikan tim IDC Community, kata Adi, terlihat dari header email bahwa domain asli dari email tersebut berasal dari “mail.ledfarm.space (IP 45.156.27.248)”.

“Jika dilacak (IP tersebut, red) berasal dari Rusia,” ujar Adi.

Hasil pemeriksaan alamat protokol internet (IP) di MTXToolbox menunjukkan, dari 82 organisasi yang fokus menangkal email spam, enam di antaranya telah memblokir atau memasukkan kategori daftar hitam (blacklist), seperti di bawah ini:

[Pembaruan: pada Kamis (27 Januari) pukul 14.30, terjadi perubahan blokir dari vendor yang tergabung di MTXToolbox. Dari awalnya enam vendor, kini berubah menjadi empat vendor yang memblokir. Menurut Adi, kemungkinan besar pemilik IP melakukan protes terkait pemblokiran tersebut. "Dengan perubahan ini, potensi [email jahat] masuk ke pengguna sangat besar," ujarnya.]

Deteksi IP menggunakan MTXToolbox.

Header email phishing yang menyaru sebagai admin UI.

Adi mengatakan penyelidikan terhadap berkas lampiran menunjukkan adanya trojan “BazarLoader”, peranti lunak jahat (malware) yang sering digunakan dalam serangan ransomware Ryuk.

Sebagai informasi tambahan, perusahaan keamanan siber CrowdStrike sebelumnya menyatakan, bahwa operator di balik Ryuk ialah peretas Rusia dari geng "WIZARD SPIDER".

Pada medio 2020, peneliti keamanan siber dari Advanced Intel, Vitali Kremez, menyebutkan bahwa operator Ryuk melakukan rebranding dengan nama Conti.

Ransomware Conti baru-baru ini mengklaim telah menerobos sistem komputer milik Bank Indonesia. Peretas menyusup ke 368 komputer . (Baca: Conti Diduga Infeksi 368 Komputer Bank Indonesia)

Conti menggunakan kode malware, bahkan catatan tebusannya mengambil template yang sama dengan Ryuk. Keduanya juga sama-sama memakai malware “TrickBot” sebagai bagian dari serangan ransomware. Operator di balik TrickBot juga diyakini adalah pengembang yang sama dengan BazarLoader.

Baca:

“BazarLoader termasuk malware yang sulit terdeteksi karena selalu update dan menggunakan hash (sidik jari digital atau kriptografi searah, red) yang berbeda-beda,” ujar Adi.

Phishing Berbahasa Indonesia

Serangan email phishing berbahasa Indonesia seperti yang dimanfaatkan oleh geng BazarLoader harus diwaspadai tiap-tiap organisasi di Indonesia. Sebab, malware ini memiliki serangan tahapan, di mana titik akhirnya ialah ransomware. Data korban tidak hanya dicuri, tapi juga dienkripsi—bahkan peretas tak malu-malu meminta uang tebusan jika korban ingin mendapatkan kunci pembuka enkripsi. Biasanya uang tebusan dalam bentuk mata uang kripto.

“Malware phishing berbahasa Indonesia sangat berbahaya jika pengguna tidak waspada dan akan memunculkan kembali korban-korban lain serangan ransomware,” ujar Adi.

“Yang jadi perhatian adalah bagaimana konten berisi bahasa Indonesia ini menjadi template dari penjahat siber, bahkan menggunakan email dari Universitas Indonesia yaitu admin@ui.ac.id,” ia menambahkan.

Ia meyakini bahwa kemungkinan besar alamat email yang dipakai BazarLoader tersebut sudah diretas dan diduga pernah terjadi serangan malware yang menimpa institusi tersebut.

Sebagai antisipasi dari serangan itu, Adi menyarankan agar mengaktifkan pemblokir dan filtering dari sisi server email sebelum digunakan oleh pengguna.

Jangan lupa, kata dia, untuk menggunakan perangkat lunak antivirus yang telah diperbarui (updated version) agar bisa mendeteksi malware tersebut.

Cyberthreat.id sedang berupaya meminta konfirmasi hal tersebut kepada Universitas Indonesia, tapi belum ada tanggapan.[]

Share: