Ilustrasi

Ilustrasi

Cyberthreat.id - Patah tumbuh hilang berganti. Ancaman dari malware Joker seolah tak pernah berhenti mengancam pengguna Android. Setelah sebelumnya ditemukan menyamar dalam bermacam aplikasi di Google Play Store, kini Joker ditemukan tertanam di aplikasi bernama Color Message.

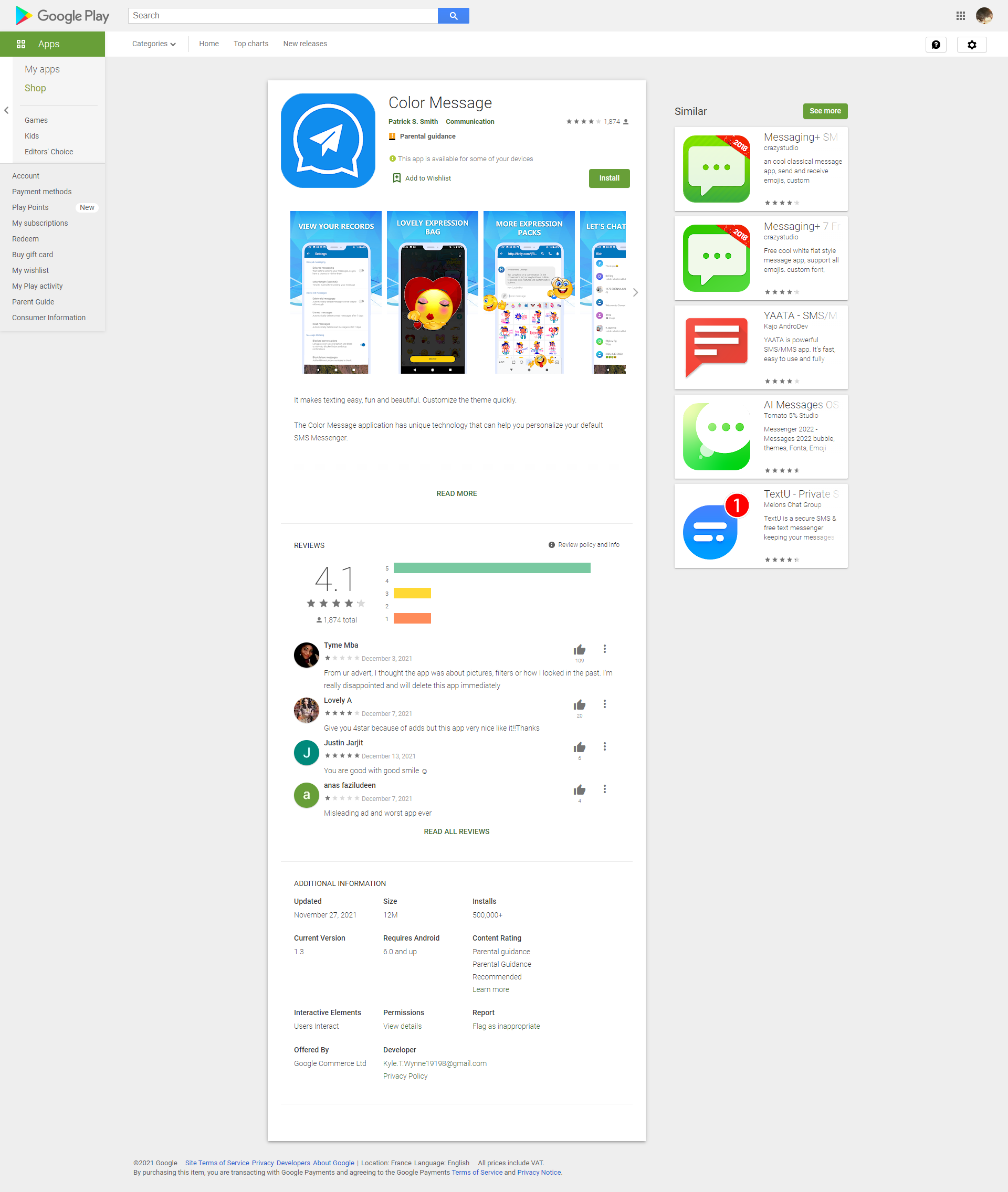

Saat ditemukan oleh peneliti dari Pradeo Security dan belum dihapus oleh Google, aplikasi itu telah diunduh lebih dari 500 ribu.

Di kolom review halaman Color Message di Google Play Store beberapa pengguna yang mengeluh pulsanya disedot.

Pradeo mewanti-wanti pengguna yang terlanjur menginstal agar segera menghapusnya dari perangkat mereka.

"Aplikasi itu tampak terhubung ke server Rusia," kata peneliti seperti dilansir Threat Post baru-baru ini.

Joker seperti ancaman tak berkesudahan sejak 2017, menyembunyikan dirinya di dalam jenis aplikasi umum yang tampak sah seperti game, pengirim pesan, editor foto, penerjemah, dan wallpaper, banyak di antaranya ditujukan untuk anak-anak. Tetapi setelah diinstal, aplikasi Joker membuat korban berlangganan layanan premium berbayar yang tidak diinginkan yang dikendalikan oleh penyerang – sejenis penipuan penagihan yang oleh para peneliti dikategorikan sebagai “fleeceware.” Seringkali, korban tidak menyadarinya sampai tagihan ponsel tiba.

Dalam kasus terburuk, aplikasi juga mengekstrak daftar kontak dan informasi perangkat dan dapat menyembunyikan ikonnya dari layar beranda.

Color Message adalah aplikasi yang menawarkan kemampuan untuk meramaikan pesan dengan berbagai emoji menyenangkan dan overlay layar.

“Itu membuat SMS menjadi mudah, menyenangkan dan indah,” begitu deskripsi di Google Play-nya, sebelum dihapus.

Tampilan aplikasi Color Message sebelum dihapus dari Google Play Store.

Menariknya, aplikasi itu juga mendapat lebih dari 1.800 ulasan, dengan peringkat rata-rata empat bintang – meskipun ulasan yang lebih baru cenderung pedas, seperti “iklan yang menyesatkan dan aplikasi terburuk yang pernah ada.”

“Syarat dan ketentuan aplikasi yang sangat ringkas di-host di blog satu halaman tidak bermerek dan tidak mengungkapkan sejauh mana tindakan yang dapat dilakukan aplikasi pada perangkat pengguna,” kata peneliti Pradeo.

“Salah satu korban bahkan telah mencoba menghubungi pengembang aplikasi melalui bagian komentar halaman hukum, pengguna lain langsung mengeluh tentang penipuan di bagian komentar aplikasi di toko.”

Aplikasi Joker yang berbahaya biasanya ditemukan di luar toko resmi Google Play, tetapi mereka terus mencoba menerobos perlindungan Google Play. Salah satu cara Joker melakukan ini adalah melalui pengembangan ringan dan mengutak-atik kode secara konstan.

“Dengan menggunakan kode sesedikit mungkin dan menyembunyikannya secara menyeluruh, Joker menghasilkan jejak yang sangat rahasia yang sulit dideteksi,” menurut Pradeo.

Versi terbaru dari malware juga memanfaatkan alat pengembang yang sah yang disebut Flutter untuk menghindari keamanan berbasis perangkat dan perlindungan toko aplikasi. Flutter adalah kit pengembangan aplikasi sumber terbuka yang dirancang oleh Google yang memungkinkan pengembang membuat aplikasi asli untuk seluler, web, dan desktop dari satu basis kode. Penggunaan Flutter untuk mengkodekan aplikasi seluler adalah pendekatan yang umum, dan dianggap tidak berbahaya oleh pemindai tradisional, kata para peneliti.

“Karena kesamaan Flutter, bahkan kode aplikasi berbahaya akan terlihat sah dan bersih, sedangkan banyak pemindai mencari kode yang terputus-putus dengan kesalahan atau rakitan yang tidak tepat,” kata peneliti Zimperium dalam analisis yang diterbitkan pada bulan Juli.

Sebagai hasil dari semua tipu daya, telah terjadi reinfestasi berkala Joker di dalam toko resmi, termasuk dua serangan besar-besaran tahun lalu. Menurut peneliti di Zimperium, lebih dari 1.800 aplikasi Android yang terinfeksi Joker telah dihapus dari Google Play store dalam empat tahun terakhir.[]

Berita terkait:

Share: