Ilustrasi ransomware

Ilustrasi ransomware

Cyberthreat.id -Grup ransomware Conti telah mengalami pelanggaran data yang memalukan setelah sebuah perusahaan keamanan dapat mengidentifikasi alamat IP asli dari salah satu servernya yang paling sensitif dan kemudian mendapatkan akses konsol ke sistem yang terdampak selama lebih dari sebulan.

Server terbuka, yang disebut portal pembayaran, adalah situs khusus yang dibuat geng Conti sebagai tempat menegosiasikan pembayaran uang tebusan.

“Tim kami mendeteksi kerentanan di server pemulihan yang digunakan Conti, dan memanfaatkan kerentanan itu untuk menemukan alamat IP asli dari layanan tersembunyi yang menghosting situs web pemulihan grup,” kata perusahaan keamanan Swiss Prodaft dalam laporan setebal 37 halaman yang diterbitkan pada hari Kamis, seperti dilansir The Record, Sabtu (20 November 2021).

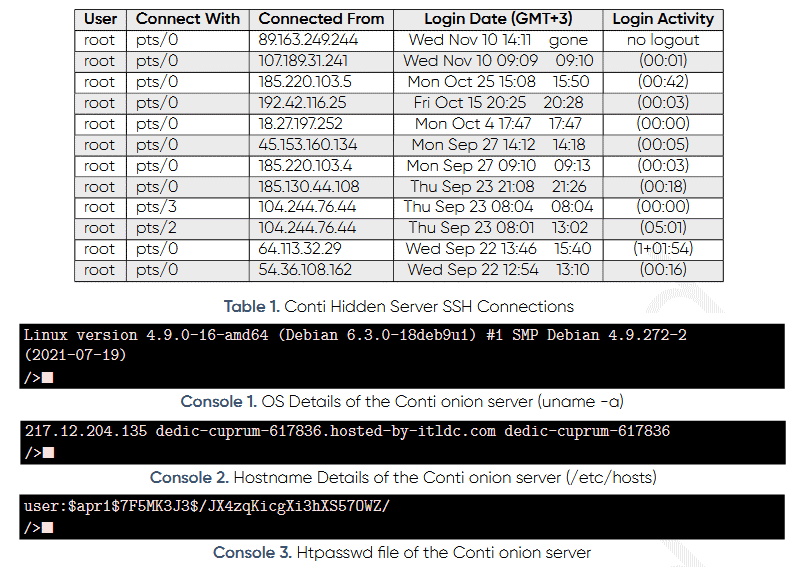

Prodaft mengidentifikasi server sebagai host di 217.12.204.135, alamat IP yang dimiliki oleh perusahaan hosting web Ukraina ITL LLC.

Prodaft memaparkan alamat IP Conti & kata sandi server

Selain itu, Prodaft mengatakan para peneliti mempertahankan akses ke server selama berminggu-minggu, selama waktu itu mereka memantau lalu lintas jaringan untuk alamat IP yang terhubung ke server.

Sementara beberapa koneksi milik korban dan negosiator mereka, Prodaft juga memantau koneksi SSH, yang kemungkinan besar milik geng Conti itu sendiri.

Namun, keberuntungan tidak berpihak pada para peneliti, karena semua alamat IP SSH milik node keluar Tor, yang berarti tidak dapat digunakan untuk mengidentifikasi operator Conti.

Potongan informasi berharga lainnya yang dibagikan dalam laporan Prodaft juga mencakup detail tentang OS server Conti dan file htpasswd-nya yang berisi versi hash dari kata sandi server.

Geng Conti ganti hosting baru

Setelah diterbitkan, laporan tersebut tidak luput dari perhatian geng Conti, dan terutama bagian tentang pelanggaran portal pembayarannya, kebocoran IP, dan pembagian kata sandi hash server mereka —detail yang membuka geng tersebut rentan dibajak servernya oleh kelompok ransomware saingan.

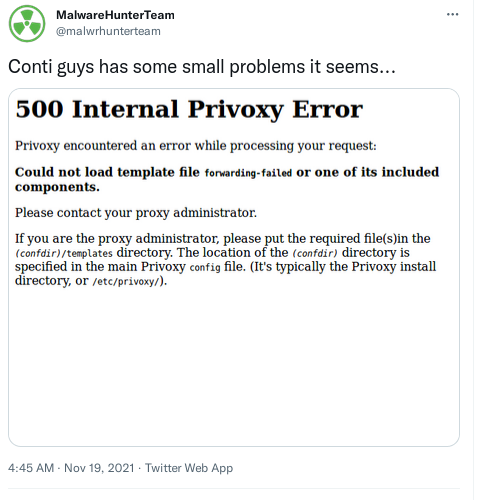

Dalam percakapan pada Kamis malam, beberapa jam setelah temuan Prodaft ditayangkan, peneliti keamanan MalwareHunterTeam mengatakan kepada The Record bahwa geng Conti telah membuat portal pembayarannya offline.

Pada hari Jumat, peneliti mengatakan bahwa downtime yang tiba-tiba mencegah semua korban Conti baru-baru ini untuk bernegosiasi dan membayar uang tebusan, memperpanjang downtime tersebut di perusahaan-perusahaan di seluruh dunia.

MalwareHunterTeam, yang telah melacak geng ransomware sejak pertengahan 2010-an, menggambarkan penghentian tiba-tiba sebagai hal yang tidak biasa untuk grup ransomware yang umumnya memiliki infrastruktur yang lebih stabil dan dijalankan secara profesional.

Namun, portal pembayaran Conti akhirnya kembali online pada Jumat malam, lebih dari 24 jam setelah pertama kali dihapus.

“Sepertinya orang-orang Eropa juga telah memutuskan untuk meninggalkan sopan santun mereka dan menjadi gansta penuh hanya mencoba untuk merusak sistem kami,” kata geng Conti dalam pernyataan penuh penghinaan yang diposting di blog mereka, yang secara efektif mengkonfirmasi temuan Prodaft dan pelanggaran keamanan mereka sendiri, di sebuah pesan yang juga dimaksudkan untuk meyakinkan afiliasinya bahwa infrastruktur mereka telah berhasil diamankan kembali.

Prodaft mengatakan bahwa mereka membagikan semua temuannya dengan penegak hukum "untuk tindakan hukum lebih lanjut terhadap grup Conti dan afiliasinya."

Namun, temuan semacam itu biasanya dirahasiakan sementara untuk memberi waktu kepada penegak hukum mengambil tindakan terhadap kelompok kejahatan dunia maya, operasi yang biasanya memakan waktu berbulan-bulan.

Setelah laporannya diterbitkan minggu ini, Prodaft dikritik oleh beberapa peneliti keamanan karena membagikan informasi sensitif ini secara publik, yang akhirnya menyebabkan grup Conti memperkuat keamanan servernya.

Faktanya, salah satu alasan mengapa geng Conti turun tangan untuk memindahkan dan mengamankan portal pembayarannya dengan begitu cepat juga terkait dengan fakta bahwa portal tersebut dihosting di Ukraina, negara yang baru-baru ini bekerja sama dengan Europol dan agensi AS untuk menangkap afiliasi ransomware untuk Geng Clop, REvil, dan LockerGoga.

Sebagai catatan tambahan, geng Conti juga membantah klaim Prodaft bahwa mereka telah memperoleh $25,5 juta dari pembayaran uang tebusan sejak Juli 2021.

Operator Conti mengatakan bahwa jumlah sebenarnya adalah $300 juta, meskipun ini kemungkinan besar adalah bualan kosong, yang sering dilakukan oleh geng ransomware. gunakan untuk mempromosikan diri mereka sendiri dan keuntungan dari serangan mereka.[]

Share: