Akun Twitter yang digunakan untuk menjebak peneliti keamanan temuan Google TAG

Akun Twitter yang digunakan untuk menjebak peneliti keamanan temuan Google TAG

Cyberthreat.id - Twitter telah menutup dua akun – @lagal1990 dan @shiftrows13 – yang diyakini milik peretas Korea Utara yang menargetkan peneliti keamanan siber agar mengunduh malware.

"Kedua akun itu ditutup bulan ini setelah menyamar sebagai peneliti keamanan siber," kata Adam Weidermann, analisis di Google Threat Analysis Group (TAG) dikutip Selasa, 19 Oktober 2021.

"Kami (TAG) mengonfirmasi bahwa ini terkait langsung dengan kelompok akun yang kami buat di blog awal tahun ini," kata Weidermann.

“Dalam kasus @lagal1990, mereka mengganti nama akun GitHub yang sebelumnya dimiliki oleh profil Twitter mereka yang lain yang ditutup pada Agustus, @mavillon1.”

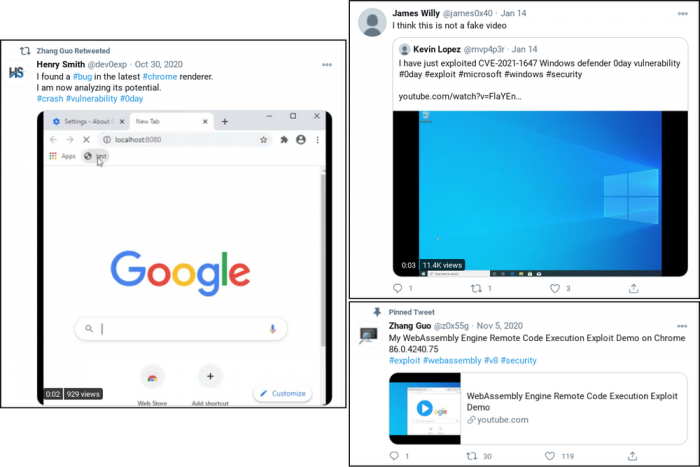

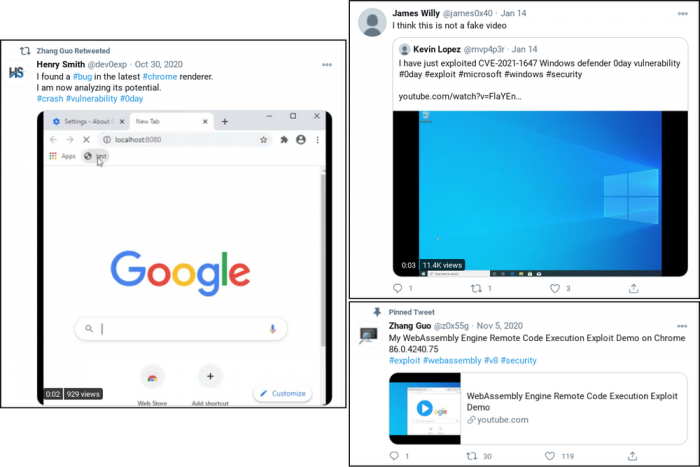

Seperti dirinci Weidermann dalam analisisnya pada bulan Januari, para pelaku ancaman membuat blog "penelitian" dan menggunakan profil Twitter untuk menyebarkan tautan yang mengarahkan target ke blog tersebut. Mereka juga menggunakan akun tersebut untuk memposting video eksploitasi yang diklaim dan untuk memperkuat dan me-retweet postingan dari akun lain yang mereka kontrol.

Selain di Twitter, mereka juga membuat akun palsu di sejumlah platform seperti LinkedIn, Keybase, dan GitHub.

Google TAG, yang melacak aktor di balik kampanye hingga entitas pemerintah yang berbasis di Korea Utara, juga telah mengidentifikasi apa yang oleh para analis disebut sebagai taktik rekayasa sosial "baru" yang digunakan aktor ancaman untuk menargetkan peneliti keamanan tertentu: yaitu, kolaborasi.

“Setelah membangun komunikasi awal, para aktor akan bertanya kepada peneliti yang ditargetkan apakah mereka ingin berkolaborasi dalam penelitian kerentanan bersama, dan kemudian memberi peneliti Proyek Visual Studio yang telah disusupi malware,” kata Weidermann.

Selain rekayasa sosial, para pelaku juga berhasil memperdaya para peneliti yang mengunjungi blog penelitian yang diklaim. “Dalam setiap kasus ini, para peneliti telah mengikuti tautan di Twitter ke artikel yang dihosting di blog.br0vvnn[.]io, dan tak lama kemudian, layanan jahat dipasang pada sistem peneliti dan pintu belakang dalam memori akan mulai mengirim data ke server perintah dan kontrol milik aktor, ” tulis TAG pada Januari lalu. (Lihat: Google TAG: Hacker Korea Utara Targetkan Peneliti Keamanan Lewat Media Sosial)

Setelah laporan Google TAG dirilis, peneliti keamanan Korea Selatan mengidentifikasi bahwa para pelaku mengeksploitasi Internet Explorer zero day: khususnya, apa yang peneliti dari ENKI katakan adalah bug bebas ganda yang terjadi di bagian pelepasan nilai atribut dari DOM obyek.

Jenis bug ini memungkinkan situs web jahat atau iklan jahat memicu eksploitasi untuk bug zero-day IE, membuka pintu untuk pencurian data dan eksekusi kode. Pada bulan Februari, analis 0patch memberikan perincian tentang di mana bug itu ada dan bagaimana hal itu dapat dipicu dalam serangan di dunia nyata – terutama, hanya dengan mengunjungi situs web.

Perusahaan Keamanan Palsu

Pada 17 Maret, Google TAG melihat pelaku ancaman yang sama membuat situs baru, dengan profil media sosial terkait, untuk perusahaan keamanan palsu yang berbasis di Turki bernama “SecuriElite” yang menawarkan uji pena, penilaian keamanan perangkat lunak, dan eksploitasi.

“Seperti situs web sebelumnya yang kami lihat dibuat oleh aktor ini, situs web ini memiliki tautan ke kunci publik PGP mereka di bagian bawah halaman. Pada bulan Januari, peneliti yang ditargetkan melaporkan bahwa kunci PGP yang dihosting di blog penyerang bertindak sebagai daya tarik untuk mengunjungi situs tempat eksploitasi browser menunggu untuk dipicu, ”kata Weidermann dalam pembaruan 31 Maret. []

Baca juga:

Share: