Ilustrasi | Foto: freepik.com

Ilustrasi | Foto: freepik.com

Cyberthreat.id – Mitre, lembaga riset non-profit asal Amerika Serikat, merilis hasil penelitian terkait dengan peringkat kerentanan perangkat lunak yan bersifat kritis.

Kerentanan tersebut mudah ditemukan dan dieksploitasi oleh penjahat siber untuk mengendalikan sistem komputer, mencuri data, bahkan membuat aplikasi atau komputer menjadi eror.

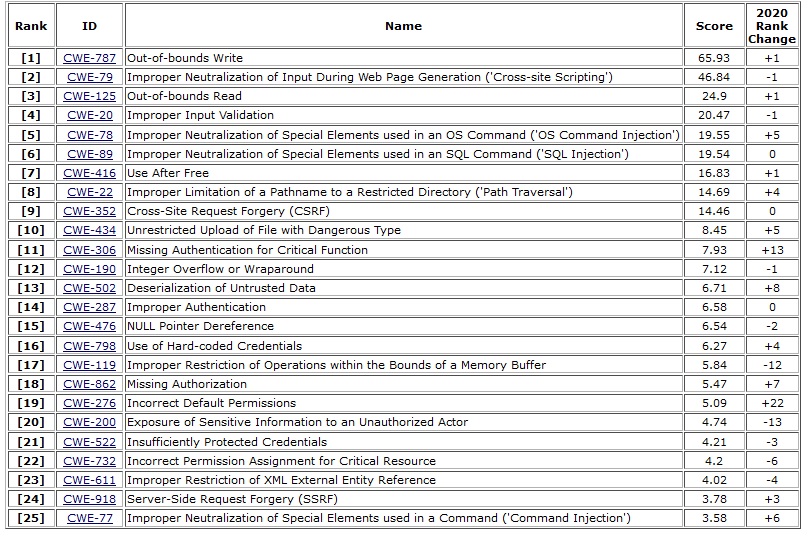

Mitre menerbitkan laporannya dalam tajuk “The 2021 Common Weakness Enumeration (CWE) Top 25 Most Dangerous Software Weakness”. Isinya menunjukkan daftar masalah keamanan yang paling umum dan berdampak selama dua tahun terakhir.

Daftar kerentanan tersebut berdasarkan pasokan data antara lain Common Vulnerabilities and Exposure (CVE) yang telah dipublikasikan, National Institue of Standards and Technology (NIST), National Vulnerability Database (NVD), dan skor Common Vulnerability Scoring System (CVSS) dari CVE.

Ke-25 kerentanan tersebut menggunakan data NVD dari 2019 hingga 2020 terdiri atas sekitar 32.500 CVE yang dikaitkan dengan kelemahan.

“NVD memperoleh data kerentanan CVE, kemudian melengkapinya dengan analisis dan informasi tambahan, termasuk skor CVSS ... pendekatan ini memberikan pandangan objektif tentang kerentanan apa yang saat ini terlihat di dunia nyata, menciptakan fondasi ketelitian analitis yang dibangun di atas kerentanan yang dilaporkan secara publik alih-alih survei dan opini subjektif,” tulis Mitre di blog organisasi, diakses Senin (26 Juli 2021).

Menurut Mitre, pendekatan riset hanya menggunakan data yang dilaporkan dan ditangkap secara publik di NVD, dan ada banyak kerentanan yang tidak memiliki identitas CVE. Oleh karena itu, kerentanan yang tidak termasuk dalam NVD dikeluarkan dari pendekatan ini.

Misalnya, CVE/NVD biasanya tidak mencakup kerentanan yang ditemukan dan diperbaiki sebelum sistem apa pun dirilis ke publik, dalam layanan online, atau dalam perangkat lunak khusus yang bersifat internal untuk satu organisasi. “Kelemahan yang mengarah pada jenis kerentanan ini mungkin kurang terwakili dalam 25 Besar CWE 2021,” kata Mitre.

Selain itu, kata Mitre, tantangan riset ialah kerentanan yang menerima CVE seringkali tidak ada informasi yang cukup untuk membuat identifikasi yang akurat dari CWE yang tepat yang sedang dieksploitasi. Banyak entri CVE diterbitkan oleh vendor yang hanya menjelaskan dampak kerentanan tanpa memberikan detail kerentanan itu sendiri.

Misalnya, lebih dari 4.800 CVE dari 2019 hingga 2020 tidak memiliki informasi yang cukup untuk menentukan kelemahan yang mendasarinya. Dalam kasus lain, deskripsi CVE mencakup bagaimana kerentanan diserang, tetapi ini tidak selalu menunjukkan apa kelemahan yang terkait.

Contoh kerentanan yang masuk daftar teratas dengan skor tertinggi yaitu CWE-787 (Out-of-bounds Write). Kerentanan semacam ini dapat menyebabkan korupsi data dan sistem menjadi macet, bahkan penyerang mampu mengeksekusi kode berbahaya.

Lalu, ada kerentanan CWE-79 (Improper Neutralization of Input During Web Page Generation), sebuah kerentanan skrip lalu lintas situs (cross-site scripting) yang tidak menetralkan input dengan benar sebelum menempat di ouput situs web. Kerentanan ini dapat menyebabkan penyerang menyuntikkan skrip berbahaya.

Untuk mencegah terjadinya insiden siber, pengguna pun disarankan untuk menginstal patch keamanan. Karena tak disebutkan nama perangkat lunak secara spesifik, sebaiknya tim divisi TI perusahaan mencari informasi terkait daftar ke-25 kerentanan tersebut di sini dan untuk daftar CVE di sini.[]

Share: