Ilustrasi via The Hacker News

Ilustrasi via The Hacker News

Cyberhthreat.id - Dokumen yang bocor menyebutkan Korps Garda Revolusi Iran (IRGC) mensponsori operasi ransomware melalui kontraktor yang berbasis di negara itu.

"IRGC Iran mengoperasikan kampanye ransomware yang disponsori negara nelalui perusahaan kontraktor bernama 'Emen Net Pasargard' (ENP)," kata perusahaan keamanan siber Flashpoint dalam temuannya yang merangkum tiga dokumen yang awalnya dibocorkan oleh entitas anonim bernama Read My Lips atau Lab Dookhtegan antara 19 Maret dan 1 April melalui kanal Telegram.

Dinamakan "Project Signal," operasi itu dikatakan telah dimulai antara akhir Juli 2020 hingga September 2020.

Sebuah daftar internal yang disusun oleh ENP memperlihatkan bahwa selama ini kelompok itu meneliti tiga hingga empat situs web per hari, dengan setidaknya 20 situs telah ditinjau dan analisis oleh sebuah grup internal ENP yang disebut Pusat Studi.

Project Signal juga disebutka dalam dokumen lain yang menunjukkan bahwa proyek itu telah ditugaskan ke "Direktorat Cyber" ENP, yang bertanggung jawab untuk melakukan operasi cyber ofensif.

Pengalihan Project Signal dari Pusat Studi ke Direktorat Siber menunjukkan bahwa proyek ransomware telah berkembang dari tahap penelitian dan perencanaan ke tahap operasional.

Dalam dokumen itu, kata "tebusan" terdaftar sebagai tujuan proyek Signal dan proyek itu dijadwalkan berlangsung antara 18 hingga 21 Oktober 2020, dengan tanggal penyelesaian yang terdaftar pada 21 Oktober 2020.

Menurut Lab Dookhtegan di saluran Telegramnya, ENP beroperasi atas nama layanan intelijen Iran yang menyediakan kemampuan dunia maya dan dukungan kepada Garda Revolusi Iran, IRGC Quds Force ( IRGC-QF), dan Kementerian Intelijen dan Keamanan Iran (MOIS).

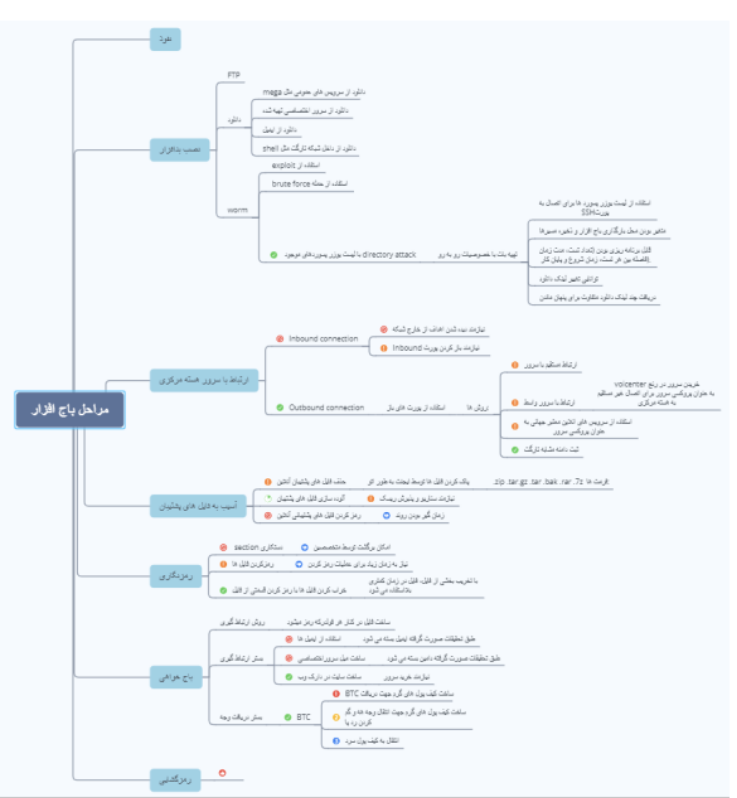

Dalam dokumen ENP tak bertanggal lainnya yang dibocorkan oleh Lab Dookhtegan, detail Project Signal menguraikan proses operasional yang rumit, alur kerja, termasuk langkah-langkah untuk menerima pembayaran Bitcoin dari korban ransomware dan prosedur mendekripsi data yang terkunci jika korban bersedia membayar tebusan.

"Berdasarkan informasi ini, Flashpoint menilai dengan sangat yakin bahwa ENP terlibat dalam operasi ransomware Project Signal, dan hampir pasti bertindak atas nama negara Iran dan IRGC," kata Flashpoint dalam laporan yang diunggah di situs resminya baru-baru ini.

Para peneliti Flashpoint menduga langkah tersebut kemungkinan bisa menjadi "teknik penyamaran" untuk meniru taktik, teknik, dan prosedur (TTP) dari kelompok ransomware cybercriminal bermotivasi finansial lainnya.

Menariknya, peluncuran Project Signal juga sejalan dengan kampanye ransomware Iran lainnya yang disebut "Pay2Key," yang menjerat puluhan perusahaan Israel pada November dan Desember 2020.

Perusahaan keamanan siber yang berbasis di Tel Aviv, ClearSky, mengaitkan gelombang serangan tersebut dengan kelompok bernama Fox Kitten. Mengingat kurangnya bukti, tidak diketahui pasti apakah kedua operasi itu saling terkait atau tidak.

Ini bukan pertama kalinya Lab Dookhtegan membocorkan informasi penting yang berkaitan dengan aktivitas cyber Iran. Sebelumnya, Lab Dookhtegan membocorkan rahasia kelompok peretas Iran yang dikenal sebagai APT34 atau OilRig, termasuk menerbitkan alat peretasan mereka, dan informasi tentang 66 organisasi korban dan menyebarkan identitas pribadi para agen intelijen pemerintah Iran.[]

Share: