Aplikasi palsu yang mengatasnamakan FedEx dan DHL berisi malware perbankan Flubot

Aplikasi palsu yang mengatasnamakan FedEx dan DHL berisi malware perbankan Flubot

Cyberthreat.id - Setelah menghebohkan sejumlah negara di Eropa, malware Flubot yang dapat mencuri informasi perbankan kini memperluas target korban ke Jepang.

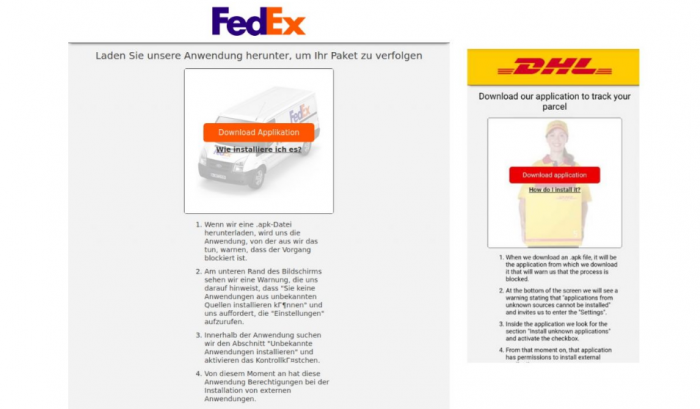

Seperti diberitakan sebelumnya, lembaga keamanan siber Inggris, National Cyber Security Center (NCSC), pekan lalu mengeluarkan peringatan tentang adanya penyebaran malware Flubot yang disisipkan dalam perangkat lunak jahat yang dibuat seolah aplikasi kurir pelacak kiriman paket dari DHL dan FedEx. (Lihat: Katanya Aplikasi untuk Lacak Kiriman Paket, Ternyata Isinya Malware Flubot Pencuri Data).

Metode penyebarannya menggunakan SMS. Penerima pesan diminta mengunduh aplikasi dengan alasan ada kiriman paket.

"DHL: Parsel Anda telah tiba, lacak di sini," begitu bunyi pesan itu disertai sebuah tautan (link) yang ketika diklik mengarahkan ke landing page untuk mengunduh aplikasi yang tampilannya dibuat seolah aplikasi resmi dari DHL.

Para ahli telah mempelajari bahwa aplikasi itu sebenarnya berisi malware yang disebut Flubot. Nama lainnya adalah Cabassous, atau FedEx Banker.

Sekali diinstal di perangkat, perangkat lunak jahat itu dapat mengambil alih perangkat dan memata-matai ponsel untuk mengumpulkan data sensitif, daftar kontak, juga detail informasi perbankan online.

Pertama kali terlihat pada akhir tahun lalu, malware ini perlahan menjadi salah satu operasi paling aktif di ekosistem kejahatan siber Android.

Dikategorikan sebagai trojan perbankan Android klasik, malware beroperasi dengan mengandalkan pengguna yang mengunduh aplikasi yang di-boobytrapped dari internet dan kemudian memuatnya ke perangkat mereka, meskipun ada peringatan keamanan berulang dari OS Android.

Setelah perangkat terinfeksi, aplikasi tersebut menggunakan layanan Aksesibilitas Android untuk menghamparkan layar masuk palsu di atas aplikasi resmi dan mengumpulkan kredensial pengguna, yang kemudian dikirimkan ke perintah jarak jauh dan server kontrol.

Operator FluBot kemudian menggunakan kredensial yang dikumpulkan untuk mengakses aplikasi perbankan dan akun kosong. Karena operator FluBot memiliki kendali penuh atas perangkat yang terinfeksi, mereka juga dapat dengan mudah melewati proses verifikasi dua langkah berbasis SMS.

Laporan The Record diakses pada Rabu (28 April 2021) menyebutkan, malware itu diiklankan di forum kejahatan dunia maya bawah tanah, di mana penjahat menyewanya dan kemudian mendistribusikannya ke pengguna di seluruh dunia.

Awalnya, kampanye spam SMS itu muncul di Spanyol dan menginfeksi lebih dari 60.000 perangkat. Otoritas Spanyol kemudian menangkap empat tersangka yang diyakini terlibat. Namun, kelompok lain yang menyewa malware FluBot masih buron dan tampaknya telah meluncurkan operasi mereka sendiri yang menargetkan pengguna Jerman dan Inggris juga.

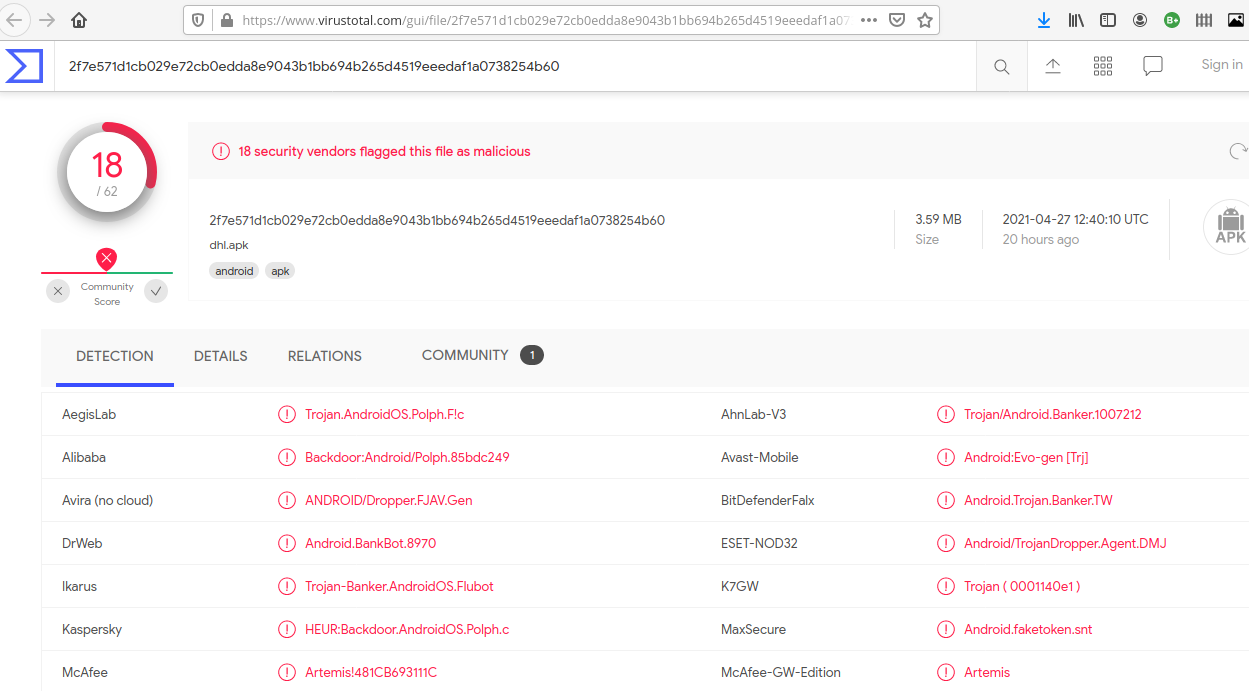

Sementara itu, pada 26 April lalu, seorang peggguna programer asal Jepang pemilik akun Twitter @ninoseki mengatakan,"untuk pertama kalinya menemukan Flubot versi Jepang."

Dia juga melampirkan hasil pemindaian menggunakan Virustotal.com, yang menyebutkan 18 mesin pemindaian dari perusahaan keamanan berbeda menemukan bahwa paket perangkat lunak mengatasnamakan DHL dan FedEx itu berisi trojan perbankan Flubot seperti terlihat di bawah ini.

Selain di Jepang, kampanye serupa masih berlangsung di negara lain termasuk Italia, Norwegia, Swedia, Finlandia, Denmark, Polandia, Inggris dan Belanda.[]

Share: