Pengembang game asal Jepang Capcom diserang ransomware Ragnar Locker. | Foto: Capcom

Pengembang game asal Jepang Capcom diserang ransomware Ragnar Locker. | Foto: Capcom

Cyberthreat.id – Pengembang game asal Jepang, Capcom, merilis informasi terbaru mengenai bagaimana geng peretas ransomware bisa mendapatkan akses dan mencuri informasi pribadi ribuan orang.

Capcom adalah salah satu pengembang game terkenal asal Jepang yang menghasilkan produk populer, seperti Resident Evil, Street Fighter, Devil May Cry, Monster Hunter, Ace Attorney, dan Mega Man. Saat ini Capcom beroperasi di AS, Eropa, dan Asia Timur.

Pada November 2020, Capcom menjadi korban ransomware Ragnar Locker yang berdampak pada operasional bisnis, termasuk sistem email. Pada dugaan awal, serangan ini berpengaruh kepada 350.000 pengguna dan karyawan Capcom. (Baca: Pengembang Game ‘Resident Evil’ Akui Sekitar 390.000 Orang Terkena Dampak Ransomware Ragnar Lokcer)

Peretas mengklaim telah mencuri lebih dari 1 terabita (TB) data perusahaan dan meminta tebusan sebesar US$ 11 juta dalam bentuk Bitcoin untuk barter decryptor (pembuka kunci enkripsi data-data yang terkunci di komputer korban). (Baca: Pengembang Game Capcom Umumkan Dampak Serangan Ransomware, Termasuk Data Pribadi Pengguna dan Mitra)

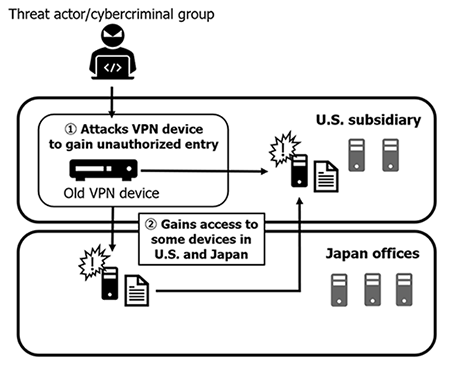

Sumber: Capcom

Capcom, menurut BleepingComputer, diakses Rabu (14 April 2021), mengatakan, pemulihan sistem jaringan internet internal yang terkena serangan hampir selesai dan penyelidikan atas insiden juga telah rampung.

Hasil investigasi mendapati bahwa peretas memperoleh akses ke jaringan internal Capcom melalui perangkat cadangan VPN lama yang terletak di anak perusahaan di California, AS.

Mengeksploitasi VPN lama tersebut, operator Ragnar Locker menyusup ke jaringan perusahaan di Jepang, kemudian menginfeksi dan mengenkripsi file-file yang ada pada 1 November 2020. Ini penyebab email dan server file perusahaan menjadi offline.

Capcom mengatakan, ketika Ragnar Locker menerobos jaringannya, perusahaan sedang proses meningkatkan pertahanan siber. Perangkat VPN lama juga sedang tahap diganti dengan model terbaru.

“Namun, selama pandemi (Covid-19) yang mendorong kerja jarak jauh, server VPN lama tetap berfungsi sebagai cadangan darurat jika terjadi masalah komunikasi,” ujar Capcom.

Dari penilaian akhir perusahaan terkait pelanggaran data, sebanyak 15.649 orang terkena dampak. Artinya, 766 orang lebih sedikit daripada yang diumumkan pada Januari 2021.

Capcom memastikan —juga telah memberitahu kepada pelanggan terdampak—informasi yang dilanggar oleh peretastidak termasuk detail kartu pembayaran, hanya data perusahaan dan pribadi yang mencakup: nama, alamat, nomor telepon, dan alamat email.

Terkait dengan tebusan yang diminta, Capcom mengatakan, sebetulnya peretas tidak menyebutkan nilainya pada sistem terenkripsi. Namun, mereka hanya memberikan instruksi untuk menghubungi guna proses negosiasi. (Baca: Hacker Minta Tebusan Rp156 Miliar dari Pengembang Game Capcom)

Setelah berkonsultasi dengan penegak hukum, perusahaan akhirnya tidak mengontak peretas sama sekali. Keputusan ini membuat penyerang membocorkan data perusahaan beberapa minggu setelah pelanggaran.

Untuk meningkatkan keamanan mereka setelah menjadi korban serangan siber, Capcom membangun pusat layanan pusat operasi keamanan (SOC) yang mengawasi koneksi eksternal dan sistem deteksi dan respons titik akhir (EDR) untuk memeriksa aktivitas yang tidak biasa pada komputer dan server.[]

Redaktur: Andi Nugroho

Share: