Ilustrasi | Foto: pexels

Ilustrasi | Foto: pexels

Cyberthreat.id – Perusahaan keamanan siber asal Slowakia, ESET, menemukan perangkat lunak jahat (malware) berupa trojan perbankan yang dirancang untuk mencuri informasi sensitif.

Nama malware itu “Janeleiro”.

Hasil riset ESET yang diunggah di blog perusahaan, Selasa (6 April 2021), malware itu telah menargetkan perusahaan di Brasil sejak 2019, di antaranya sektor teknik, kesehatan, ritel, manufaktur, keuangan, dan transportasi. Tak hanya berfokus ke sektor swasta, lembaga pemerintah pun jadi target Janeleiro.

Menurut ESET, peretas mencoba menipu korbannya dengan jendela sembulan (pop-up) yang dirancang agar terlihat seperti situs web dari beberapa bank terbesar di Brasil.

"Jendela pop-up tersebut berisi formulir palsu, yang bertujuan untuk mengelabui korban agar memasukkan kredensial perbankan dan informasi pribadi mereka yang ditangkap dan dieksfiltrasi oleh malware ke server perintah dan kontrol (C2) C&C-nya," tulis ESET.

Jendela pop-up yang muncul sebagai laman palsu tak ubahnya dengan cara trojan perbankan yang beredar di Amerika Latin , seperti “Casbaneiro”, “Grandoreiro”, dan “Mekotio”, "Amavaldo", dan "Vadokrist". Namun, trojan Janeleiro terdeteksi ditulis dalam bahasa pemrograman Visual Basic .NET, bukan Delphi yang biasa disukai pengembang malware sejenis di wilayah tersebut.

Menurut ZDNet, diakses Rabu (7 April), tak hanya mengontrol pop-up yang muncul, Janeleiro memiliki daftar perintah atau kemampuan.

Daftar perintah itu, seperti menghentikan peramban web, menangkap keylogging (merekam apa yang diketik), dan membajak data papan klip. Peretas Janeleiro pun dikatakan dapat mengendalikan dari jarak jauh secara waktu nyata (real-time).

Per Maret 2021, ESET mengklaim telah mendapatkan empat versi dari Janeleiro. Trojan ini awalnya dididuga kuat telah dikembangkan pada 2018, kemudian berkembang pada September 2019 dengan versi 0.0.4 hingga terbaru Maret 2021 dengan versi 0.0.3.

Melihat siklusnya, ESET meyakini bahwa Janeleiro sedang dalam proses pengembangan lagi.

Sumber: ESET

Email phishing

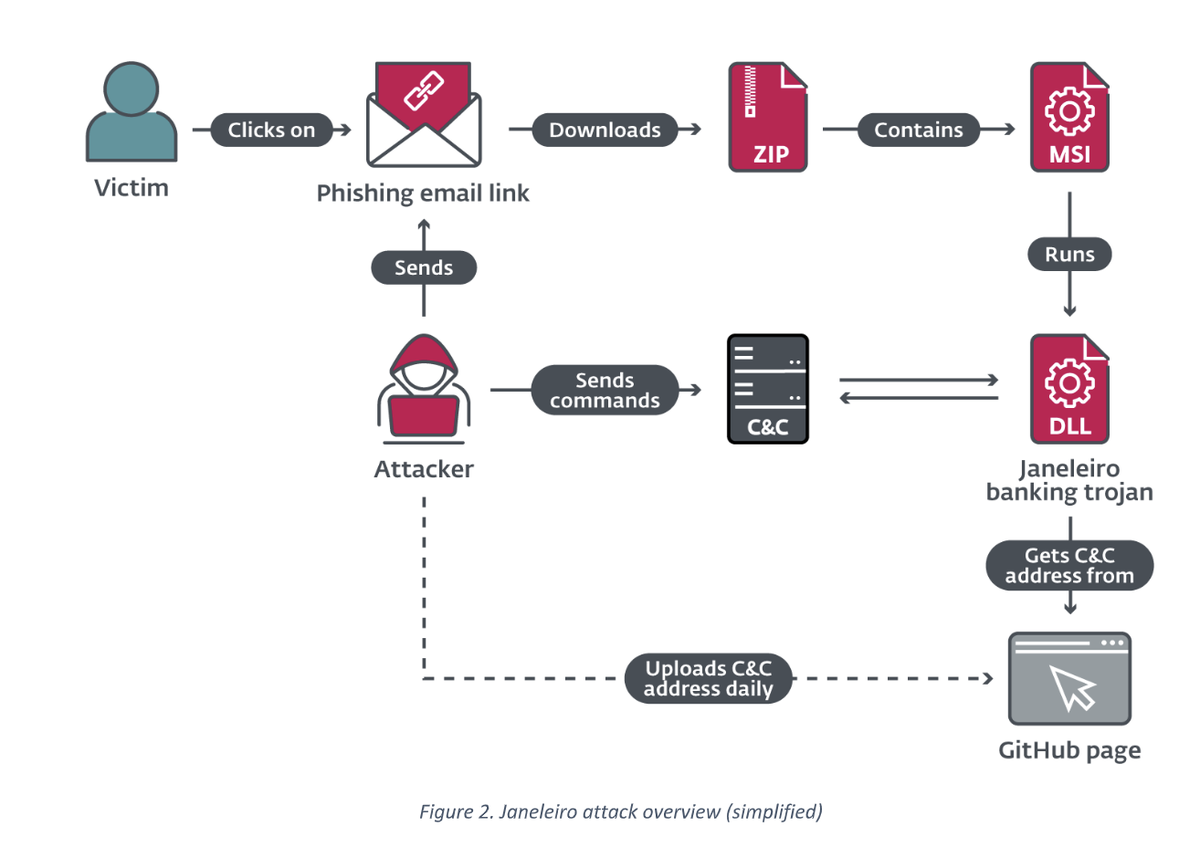

Perusahaan mengatakan, untuk vektor infeksi awal, peretas di balik Janeleiro mengirimkan email phishing kepada target dan berpura-pura mengabarkan tentang invoice (tagihan) yang belum dibayar.

Email phishing itu berisikan tautan yang mana ketika diklik akan mengarahkan ke situs web yang sudah disusupi peretas. Alih-alih target diminta mengisi data pribadi, peretas justru meminta mereka mengunduh arsip .zip yang di-hosting di cloud. File .zip inilah memuat Janeleiro.

“Dalam beberapa kasus, URL tersebut mendistribusikan Janeleiro dan malware berbasis Delphi lain pada waktu berbeda,” kata ESET.

“Ini menunjukkan, berbagai kelompok kriminal berbagi penyedia yang sama untuk mengirim email spam dan untuk menghosting malware mereka atau mereka adalah kelompok yang sama. Kami belum menentukan hipotesis mana yang mana,” ESET menambahkan.

Saat berhasil menginfeksi, Janeleiro memeriksa geolokasi alamat IP sistem korban untuk memastikan apakah kode negaranya Brasil atau bukan. Jika tidak berasal dari Brasil, malware akan keluar dari sistem.

Jika hasil deteksi adalah mesin berada di Brasil, trojan mengumpulkan data dari mesin yang disusupi termasuk tanggal dan waktu, nama mesin dan nama pengguna, nama lengkap sistem operasi (OS) dan arsitekturnya, versi perangkat lunak perusak, nama wilayah diperoleh saat geolokasi komputer.

"Informasi diunggah ke situs web dengan tujuan melacak serangan yang berhasil," kata peneliti.

Tak sembunyikan jejak

Umumnya, sebagian besar operator malware berupaya meyembunyikan aktivitasnya, tapi aktor di balik Janeleiro berbeda. Mereka tidak ada upaya untuk menghindari perangkat lunak keamanan, bahkan tidak mengenkripsi diri.

Peretas juga meng-hosting file yang berisi daftar server C2 di situs web GitHub untuk mengatur infeksi trojan di sistem korban. Repositori di Github ini diperbarui peretas setiap hari.

Data-data yang dimasukkan korban di jendela pop-up situs web palsu tadi, lalu dikirim oleh trojan ke server C2 di GitHub. Penyalahgunaan GitHub bukanlah hal baru, tetapi peretas Janeleiro membuat laman organisasi di GitHub secara berganti-ganti setiap hari.

Peneliti ESET telah memberitahu GitHub bahwa layanannya disalahgunakan oleh peretas. Kini GitHub telah menonaktifkan halamannya dan pemiliknya ditangguhkan.

"GitHub menghargai kontribusi komunitas riset keamanan dan berkomitmen untuk menyelidiki masalah keamanan yang dilaporkan," kata GitHub kepada ZDNet.

"Kami menonaktifkan halaman tersebut sesuai dengan kebijakan penggunaan yang dapat diterima," Github menambahkan.[]

Redaktur: Andi Nugroho

Share: