Ilustrasi

Ilustrasi

Cyberthreat.id – Awal bulan ini, peneliti Trend Micro menemukan ransomware baru bernama AlumniLocker, yang menggunakan phising dan teknik pemerasan ke korbannya.

Dikutip dari Trend Micro, AlumniLocker ini merupakan varian baru dari keluarga ransomware Thanos, yang terkenal dan menonjol karena permintaan tebusan yang cukup besar yakni 10 bitcoin (saat ini harganya setara Rp8 miliar).

Menurut Trend Micro, ALumniLocker menjebak korbannya melalui lampiran email berbahaya, dalam bentuk invoice palsu dan memaksa korban untuk mendownloadnya. File dalam format PDF berbahaya itu berisi tautan yang ketika diklik oleh korban akan langsung mengunduh file ZIP yang berisi pengunduh malware.

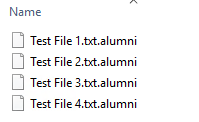

Tak hanya berisi tautan saja, arsip ZIP tersebut juga berisi file JPG palsu, yang sebenarnya merupakan skrip PowerShell yang akan mengunduh dan mengeksekusi muatan AlumniLocker dengan menyalahgunakan modul Background Intelligent Service Transfer (BITS). File ransomware AlumniLocker ini merupakan file executable Microsoft Intermediate Language (MSIL) yang dikemas dengan Themida, dan menambahkan ".alumni" ke file terenkripsi tersebut.

Biasanya, ransomware mengenkripsi dan mengganti nama file dan membuat (atau menampilkan) catatan tebusan. AlumniLocker menambahkan ekstensi ".alumni" ke nama file, misalnya, mengganti nama file bernama "1.jpg" menjadi "1.jpg.alumni", "2.jpg" menjadi "2.jpg.alumni", dan sebagainya .

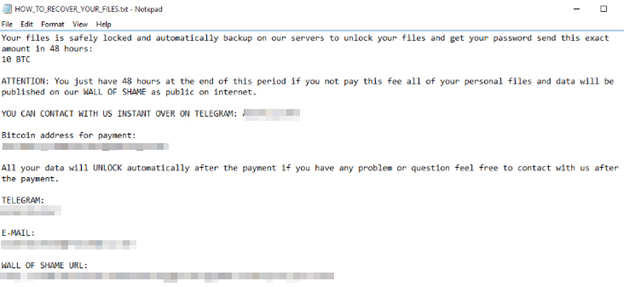

AlumniLocker ini juga membuat file teks "HOW_TO_RECOVER_YOUR_FILES.txt" (catatan tebusan).

Menurut peneliti Trend Micro, AlumniLocker pada Task Manager menyamar sebagai Opera namun dalam bentuk Microsoft Excel. Pada aplikasi keamanan perangkat seperti antivirus, ransomware ini akan terdeteksi sebagai Avast (Win32:Malware-gen), BitDefender (Trojan.GenericKD.45751315), ESET-NOD32 (satu varian dengan Generik.DOAVIN), Microsoft dan (Trojan:Win32/Ymacco.AAE9).

“Setelah AlumniLocker mengenkripsi file korban, file teks yang merinci jumlah tebusan yang diminta oleh pelaku, serta petunjuk tentang cara mengirim pembayaran, ditampilkan melalui Notepad,” ungkap peneliti Trend Micro.

Jika korban tidak membayarkan uang tebusan yang mereka minta dalam jangka waktu yang sudah ditentukan yakni selama 48 jam, operator di balik AlumniLocker akan mempublikasikan file pribadi korban di situs web “WALL OF SHAME” (hanya dapat diakses dari TOR) milik operator. Sayangnya, saat ini website tersebut sudah tidak bisa diakses. Untuk membayar uang tebusan tersebut, korban dapat menghubungi operator AlumniLocker melalui Telegram AlumniLocker atau email alumnilocker@protonmail.com.

Lalu bagaimana mencegah serangan malware ini?

Seiring perkembangan kelompok dan varian ransomware, para operator di belakangnya menjadi lebih berhati-hati dengan pendekatan mereka dan menggunakan teknik dan perilaku yang kompleks untuk mendapatkan banyak uang dari pembayaran tebusan ransomware.

Berkaitan dengan itu, pengguna dan organisasi harus mengikuti rekomendasi keamanan untuk menjaga perangkat dan sistem mereka terlindungi dari ransomware, termasuk menerapkan prinsip hak istimewa terendah, menonaktifkan akun admin lokal, dan membatasi akses ke drive atau jaringan bersama.

Berikut ini adalah rekomendasi penting lainnya bagi pengguna dan organisasi untuk mencegah serangan ransomware:

1. Email dan tautan yang tidak diverifikasi yang disematkan di dalamnya, jika harus dibuka, lakukan dengan hati-hati, karena ransomware diketahui menyebar dengan cara ini.

2. File penting harus dicadangkan menggunakan aturan 3-2-1, yakni buatlah tiga salinan cadangan di dua media berbeda dengan satu cadangan di lokasi terpisah.

3. Perbarui software, program, dan aplikasi secara rutin untuk melindunginya dari kerentanan terbaru.

4. Menjaga keamanan informasi pribadi, karena hal ini dapat memberikan petunjuk ke informasi keamanan pada sistem yang digunakan.[]

Editor: Yuswardi A. Suud

Share: