Situs web SMAN 1 Asembagus, Kabupaten Situbondo, Jawa Timur diserang hacker beberapwa waktu lalu. | Foto: Tangkapan layar Cyberthreat.id/Oktarina Paramitha Sandy

Situs web SMAN 1 Asembagus, Kabupaten Situbondo, Jawa Timur diserang hacker beberapwa waktu lalu. | Foto: Tangkapan layar Cyberthreat.id/Oktarina Paramitha Sandy

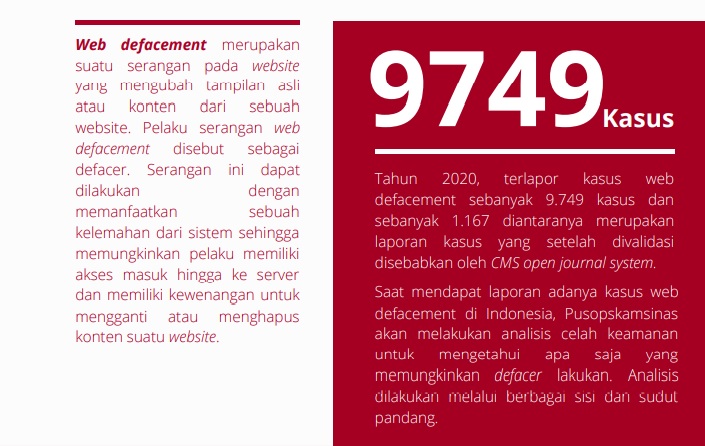

Cyberthreat.id – Sepanjang 2020 Pusat Operasi Keamanan Siber Nasional (Pusopskamsinas) Badan Siber dan Sandi Negara (BSSN) mendeteksi 9.749 serangan web defacement (mengubah tampilan situs web).

Dari jumlah itu, 84 persen (8.205 insiden) dilakukan pada halaman muka dan 16 persen (1.544 insiden) dilakukan pada halaman tersembunyi situs web atau pada sub-menu web.

"Jadi pengguna pun tidak sadar bahwa situs webnya teretas," kata Plt Kepala Pusopkamsinas BSSN, Adi Nugroho dalam webinar tentang “Publikasi Hasil Monitoring Keamanan Siber Tahun 2020”, Senin (1 Maret 2021).

Pada awal-awal pandemi Covid-19 tahun lalu, banyak defacer (julukan pelaku web defacement) yang menyerang dengan memanfaatkan kerentanan pada aplikasi generik (aplikasi yang banyak digunakan oleh institusi).

Disebutkan dalam laporan tahunan 2020 tersebut, bahwa sebanyak 1.167 insiden karena faktor kerentanan pada CMS open journal system (OJS), platform untuk publikasi jurnal online.

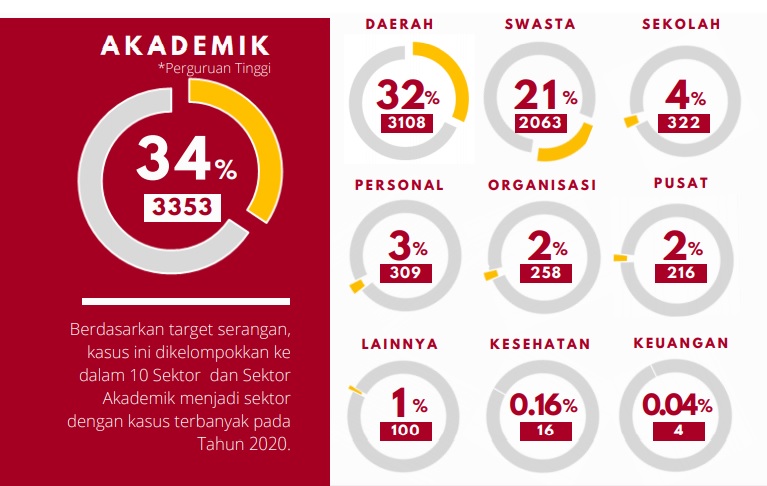

Sejumlah sektor yang menjadi target serangan | Sumber: BSSN

Baca:

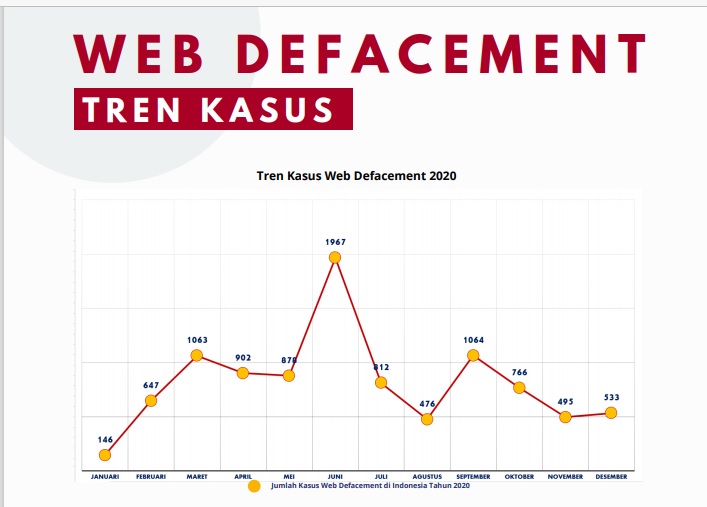

Grafik serangan per bulan sepanjang 2020.

Temuan itu sejalan dengan sektor yang paling terkena dampak, yaitu perguruan tinggi. Adi menuturkan, sektor akademik (perguruan tinggi) paling banyak mengalami web defacement dengan sebanyak 34 persen (3.353 insiden).

Selain perguruan tinggi, sektor kedua terbanyak yakni pemerintah daerah 32 persen (3.108 insiden), swasta 21 persen (2.063 insiden), sekolah 4 persen, personal 3 persen, organisasi 2 persen, pemerintah pusat 2 persen, lain-lain satu persen, kesehatan 0,16 persen, dan keuangan 0,04 persen.

Jika melihat grafik per bulan, serangan web defacement tertinggi terjadi bulan Juni 2020 dengan jumlah 1.967 insiden dan bulan September sebanyak 1.064 insiden.

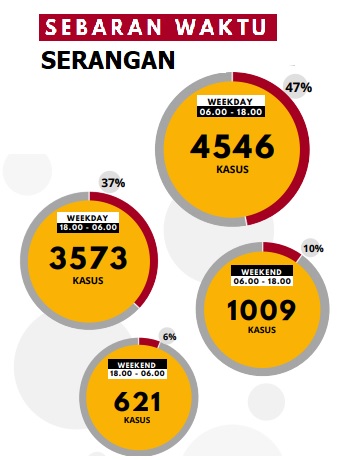

Waktu serangan, kata Adi, peretas paling banyak beraksi di hari kerja sebanyak 84 perse, hari libur 16 persen. Dan, semuanya dilakukan antara pukul 06.00 hingga 18.00.

5 temuan penting

Adi menjelaskan, dari ribuan insiden serangan tersebut, BSSN telah memberitahu kepada pemilik sistem. Namun, BSSN juga mendapati lima hal penting yang bisa diambil pelajaran dari insiden tersebut, antara lain:

Pertama, notifikasi yang dikirim oleh BSSN tidak serta merta membuat pemilik situs web memperbaiki kerentanan aplikasi. Padahal, inilah penyebab terjadinya web defacement.

Umumnya pemilik situs web, kata Adi, hanya melakukan pengembalian halaman mukanya atau memperbaiki halaman mukanya saja.

"Tidak memperbaiki kerentanan dari sistem elektronik sehingga terjadi aksi peretasan ulang, ini kerap terjadi," ujarnya.

Kedua, adanya web defacement secara massal.

Adi menjelaskan peretas tampaknya meriset terlebih dulu terhadap kerentanan pada aplikasi generik; untuk melihat apakah sejumlah institusi memiliki platform yang sama. "Kemudian, mereka mencoba meretas secara massal, sehingga mendapatkan banyak korban," kata Adi.

Ketiga, peretasan terjadi karena sistem elektronik tidak lagi dikelola atau digunakan tetapi dibiarkan aktif.

Adi mengatakan, BSSN pernah memberitahu pemilik situs web terkait adanya serangan web defacement, tetapi pemiliknya mengatakan bahwa situs web itu tidak lagi digunakan.

Seharusnya, menurut Adi, situs yang tidak digunakan atau tidak aktif lagi ditutup saja karena rentan disalahgunakan. "Meminimalisasi potensi penyalahgunaan infrastruktur bagi pelaku kejahatan," kata Adi.

Keempat, peretas memanfaatkan situs web yang diretas untuk kejahatan lain, semisal phishing, penyebaran malware, atau bahkan sebagai command and control (CnC) atau server komunikasi dan kontrol peretas.

Terkait ini, Adi tidak menjelaskan lebih lanjut, tetapi kasus situs web yang terkena web defacement, lalu dipakai untuk tindak kejahatan ini pernah diungkapkan Pusopkamsinas BSSN. Yaitu, ada situs berdomain Indonesia (.id) diubah tampilan lamannya disalahgunakan untuk penipuan belanja daring di Jepang. (Baca: BSSN Ada 137 Domain Indonesia Disalahgunakan untuk Situs Web Belanja Palsu di Jepang).

Kelima, hack and ransom. Adanya kecenderungan baru web defacement diikuti dengan penyanderaan data. Adi menjelaskan bahwa peretas tak hanya sekadar mengubah halaman muka, tetapi mengenkripsi seluruh data yang tersimpan dalam situs web tersebut.

"Sehingga data tersimpan tersebut tidak dapat diakses kembali. Ini menjadi tantangan ke depan kita," ujarnya.

Adi pun menyarankan agar pemilik situs web rutin melakukan pencadangan (backup) terkait sistem elektroniknya, sehingga jika terjadi kasus hack and ransom bisa melakukan pemulihan secara cepat.[]

Redaktur: Andi Nugroho

Share: